“De, der kan opgive væsentlig frihed for at opnå lidt midlertidig sikkerhed, fortjener hverken frihed eller sikkerhed.” – Benjamin Franklin

Social Engineering har været på forbrændingen af sikkerhedsspørgsmål i et stykke tid. Det er blevet diskuteret indgående af brancheeksperter. Alligevel er der ikke mange, der helt er klar over den potentielle fare, det udgør, og hvor meget farligt det kan være.

For hackere er Social Engineering sandsynligvis den nemmeste og mest effektive måde at knække sikkerhedsprotokoller på. Fremkomsten af internettet gav os meget kraftfulde muligheder ved at sammenkoble enheder uden barriere af afstand. Dette gav os fremskridt inden for kommunikation og sammenkobling, men det introducerede smuthuller, der førte til et brud på personlige oplysninger og privatliv.

Siden de tidligste præteknologiske tider har mennesker kodet og sikret information. En populært kendt metode fra oldtiden er Caeser Cipher hvor meddelelser kodes ved at flytte pladserne på listen over alfabeter. f.eks., “hello world”, hvis det flyttes med 1 sted, kunne skrives som “ifmmp xpsmf”, den dekoder, der læser beskeden “ifmmp xpsmf”, bliver nødt til at flytte bogstaverne et sted bagud i alfabetlisten for at forstå beskeden.

Så simpel som denne kodningsteknik var, stod den i næsten 2000 år!

I dag har vi udviklet mere avancerede og robuste sikkerhedssystemer, men alligevel er sikkerhed en udfordring.

Det er vigtigt at bemærke, at der er et stort antal teknikker, der anvendes af hackere for at opnå vital information. Vi skal kort se på nogle af disse teknikker for at forstå, hvorfor social engineering er så stor en sag.

Indholdsfortegnelse

Brute Force & Dictionary angreb

Et brute force hack involverer en hacker med et avanceret sæt værktøjer bygget til at trænge ind i et sikkerhedssystem ved hjælp af en beregnet adgangskode ved at få alle mulige tegnkombinationer. Et ordbogsangreb involverer, at angriberen kører en liste over ord (fra ordbogen), i håb om at finde en match med brugerens adgangskode.

Et brute force-angreb i dag, selvom det er meget potent, synes mindre sandsynligt at forekomme på grund af arten af de nuværende sikkerhedsalgoritmer. For at sætte tingene i perspektiv, hvis adgangskoden på min konto er ‘[email protected]!!!’, en samlet sum af tegn er 22; derfor vil det tage 22 factorial, for en computer at beregne alle mulige kombinationer. Det er en del.

Mere så er der hashing-algoritmer, der tager den adgangskode og konverterer den til en hash for at gøre det endnu sværere for et brute-force-system at gætte. Den tidligere skrevne adgangskode kan f.eks. hashes til d734516b1518646398c1e2eefa2dfe99. Dette tilføjer endnu et mere seriøst lag af sikkerhed til adgangskoden. Vi vil se på sikkerhedsteknikker mere detaljeret senere.

Hvis du er ejer af et WordPress-websted og leder efter brute force-beskyttelse, så tjek denne vejledning.

DDoS-angreb

Kilde: comodo.com

Kilde: comodo.com

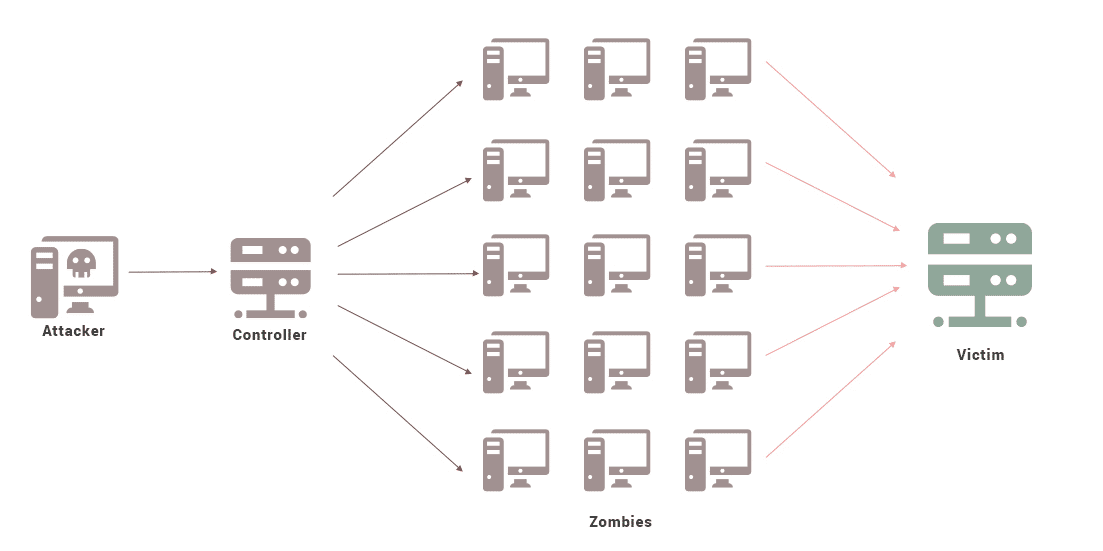

Distribuerede Denial of Service-angreb opstår, når en bruger er blokeret for at få adgang til legitime internetressourcer. Dette kan være på brugersiden eller på den tjeneste, som brugeren forsøger at få adgang til.

En DDoS resulterer normalt i tab i omsætning eller brugerbase. For at et angreb som dette skal være muligt, kan en hacker tage kontrol over flere computere overalt på internettet, der kan bruges en del af et ‘BotNet’ til at destabilisere netværket eller i nogle tilfælde oversvømme netværkstrafikken med ikke-brugelige pakker af information, der resulterer i overforbrug og dermed nedbrydning af netværksressourcer og noder.

Phishing

Dette er en form for hacking, hvor angriberen forsøger at stjæle brugeroplysninger ved at lave falske erstatninger af login-sider. Typisk sender angriberen en ondsindet e-mail til en bruger, der fungerer som en betroet kilde, såsom en bank eller et socialt medie-websted, normalt med et link, som brugeren kan indtaste deres legitimationsoplysninger. Linkene er typisk lavet til at ligne legitime websteder, men et nærmere kig afslører, at de er forkerte.

For eksempel brugte et phishing-link engang paypai.com til at snyde Paypal-brugere til at opgive deres loginoplysninger.

Et typisk phishing-e-mail-format.

“Kære bruger,

Vi har bemærket mistænkelig aktivitet på din konto. Klik her for at ændre din adgangskode nu for at undgå, at din konto bliver blokeret.”

Der er 50 % chance for, at du er blevet phishet på én gang. Ingen? Har du nogensinde logget ind på et websted, og efter at have klikket på log ind / log på, fører det dig stadig tilbage til login-siden, ja? Du er blevet phishet.

Hvordan foregår Social Engineering?

Selvom krypteringsalgoritmer bliver endnu sværere at bryde og mere sikre, er hacks til social engineering stadig så potente som nogensinde.

En social ingeniør indsamler typisk oplysninger om dig for at kunne få adgang til dine onlinekonti og andre beskyttede ressourcer. Normalt får en angriber offeret til frivilligt at videregive personlige oplysninger gennem psykologisk manipulation. En skræmmende del af dette er, at denne information ikke nødvendigvis behøver at komme fra dig, bare en person, der ved det.

Normalt er målet ikke den, der bliver socialt manipuleret.

For eksempel var et populært teleselskab i Canada i nyhederne i begyndelsen af dette år for et social engineering hack på sin kunde, hvor kundeservicepersonalet blev socialt manipuleret til at afsløre målets detaljer i et massivt sim swap hack, der førte til 30.000 $ tab af penge.

Sociale ingeniører spiller på folks usikkerhed, uagtsomhed og uvidenhed for at få dem til at videregive vital information. I en tid, hvor fjernsupport er meget udbredt, har organisationer befundet sig i mange flere tilfælde af hacks som disse på grund af uundgåeligheden af menneskelige fejl.

Enhver kan blive offer for social engineering, hvad der er endnu mere skræmmende er, at du kan blive hacket uden selv at vide det!

Hvordan beskytter du dig selv mod Social Engineering?

- Undgå at bruge personlige oplysninger såsom fødselsdato, kæledyrs navn, barnets navn osv. som login-adgangskoder

- Brug ikke en svag adgangskode. Hvis du ikke kan huske den komplekse, så brug en adgangskodemanager.

- Se efter de åbenlyse løgne. En social ingeniør ved ikke rigtig nok til at hacke dig på én gang; de giver de forkerte oplysninger i håb om, at du ville give den rigtige, og så går de videre til at anmode om mere. Fald ikke for det!

- Bekræft ægtheden af afsenderen og domænet, før du foretager handling fra e-mail-beskeder.

- Kontakt din bank med det samme, du bemærker mistænkelig aktivitet på din konto.

- Når du pludselig mister signalmodtagelsen på din mobiltelefon, skal du straks tjekke ind hos din netværksudbyder. Det kan være et sim swap hack.

- Aktiver 2-faktor-godkendelse (2-FA) til tjenester, der understøtter det.

Konklusion

Disse trin er ikke et direkte middel til social engineering hacks, men de hjælper dig med at gøre det svært for en hacker at få fat i dig.