I en tid med fjernforbindelse skal brugere og systemadministratorer bruge værktøjer til at gøre fjernaktivitet sikker, sikker og hurtig.

Og når du taler om metoder til fjernforbindelse, kommer to navne øverst: SSH og Telnet.

Er det SSH eller Telent? Denne artikel vil undersøge, hvilken der er bedst til fjernadgang. Lad os finde ud af det i vores SSH vs. Telnet sammenligning.

Indholdsfortegnelse

Hvad er fjernadgang?

Fjernadgang gør det muligt for brugere eller administratorer at få adgang til computere eller enheder på netværk fra enhver placering ved hjælp af internettet. Ved at bruge det kan de udføre forskellige operationer, herunder overførsel af filer, samarbejde og sikring af programtrafik.

Fjernadgang er afgørende for, at organisationer kan overleve og trives. Derudover har administratorer brug for korrekt fjernadgang for at administrere servere, netværk og applikationer uden fysisk at besøge serverplaceringer.

Hvad er SSH?

Secure Shell eller Secure Socket Shell (SSH) er en netværksprotokol, der gør det muligt for computere på et usikret netværk at kommunikere sikkert med hinanden.

Når en sikker forbindelse er etableret, kan brugeren eller administratoren logge ind på den eksterne maskine og udføre applikationer eksternt eller bruge den sikre ende-til-ende-krypterede forbindelse til at flytte filer på tværs af netværket.

SSH refererer til pakken af teknologi og hjælpeprogrammer, der implementerer SSH-protokollen. For at gøre SSH sikker, implementeres adskillige teknologier, startende fra offentlig nøglegodkendelse, krypteret datakommunikation og stærk adgangskodegodkendelse.

Virksomheden bag SSH-udvikling er Netscape Communications Corporation. Men en finsk datalog, Tatu Ylonen, skabte SSH’s første design. Han udviklede det efter at have fundet en hemmelig adgangskodesniffer på sit nyoprettede netværk.

Hvordan virker SSH?

SSH erstatter ældre fjernforbindelsesprotokoller såsom Telnet, rlogin, rsh osv. De fleste af disse er populære protokoller, men mangler sikkerhed. Faktisk er SSH så godt, at brugerne bruger det i stedet for at stole på filoverførselsprotokoller såsom fjernkopiering (rcp) og File Transfer Protocol (FTP).

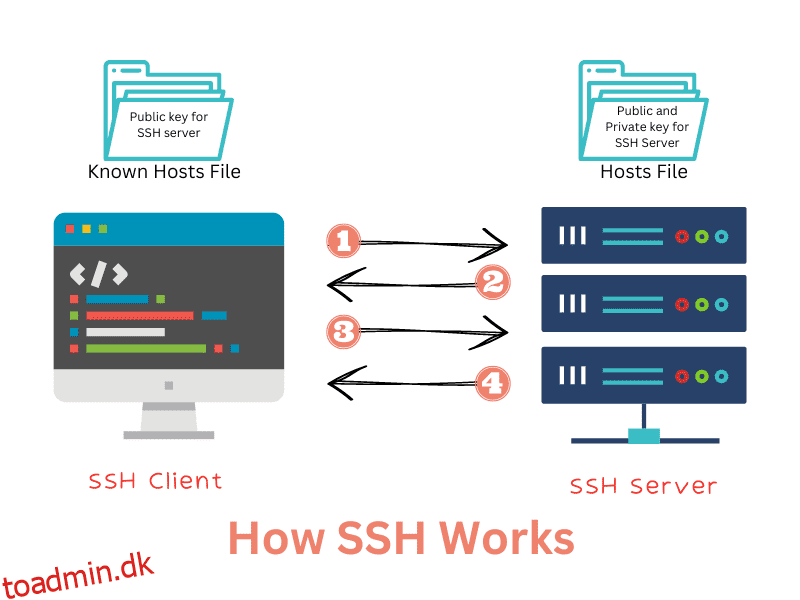

SSH bruger en klient-server-model, hvor en SSH-klient forbinder til SSH-serveren.

- SSH-klient er et program, der ligger på en computer eller enhed, der starter SSH-protokollen. Klienten sender en anmodning til SSH-serveren og venter på, at den accepterer anmodningen. SSH-klienten bruger offentlig nøglekryptering til at verificere og sikre, at den forbinder med den rigtige server. Denne tilgang sikrer, at ondsindede aktører ikke kan posere som en server og stjæle vital information fra klienten.

- SSH Server håndterer SSH-forbindelserne og kører tjenesten. For at acceptere den indkommende anmodning lytter SSH-serveren konstant til TCP-port 22 (som standard). Og når den først modtager en anmodning, svarer den på dem. SSH-serveren kontrollerer og autentificerer også klienten ved hjælp af offentlig nøglegodkendelse. Først efter vellykket godkendelse får klienten adgang til værtssystemet.

Klienten og serveren foretager krypteringsvalget. De kan engagere sig i at deaktivere svagere kryptering. Det understøtter også flere forbindelser, så du kan multi-taske (downloade, redigere eller køre et program) ved at åbne flere kanaler gennem en enkelt SSH-forbindelse.

SSH-syntaksen er som følger:

$ ssh [email protected]

Brugernavnet er det brugernavn, du bruger til at oprette forbindelse til værten. Værten kan være en IP eller et domænenavn.

Som du kan se, består det forenklede SSH-flow af følgende:

SSH tilbyder en stærk tilslutningsmulighed med fremragende sikkerhed og dataintegritetsbeskyttelse. Den følger også en IETF-standardisering for bedre implementering og har været intakt i de sidste 15 år.

Hvis du vil dykke ned i SSH teknisk, så tjek SSH RFC 4253 standardiseringsdokumentet. Tjek også toadmin.dk’ syn på forståelsen af SSH.

Hvad er Telnet?

Telent står for Teletype Network. Det er en anden populær netværksprotokol, der tilbyder fjernforbindelse via kommandolinjegrænsefladen. I lighed med SSH kan du bruge det til at få fjernbetjening og udføre handlinger. Det mangler dog det sikkerhedsaspekt, som SSH tilbyder.

Manglen på sikkerhed skyldes, at da den udkom i 1969, foregik det meste af kommunikationen i et lokalt netværk, hvilket er sikkert i forhold til det usikrede internet.

Hvordan fungerer Telenet?

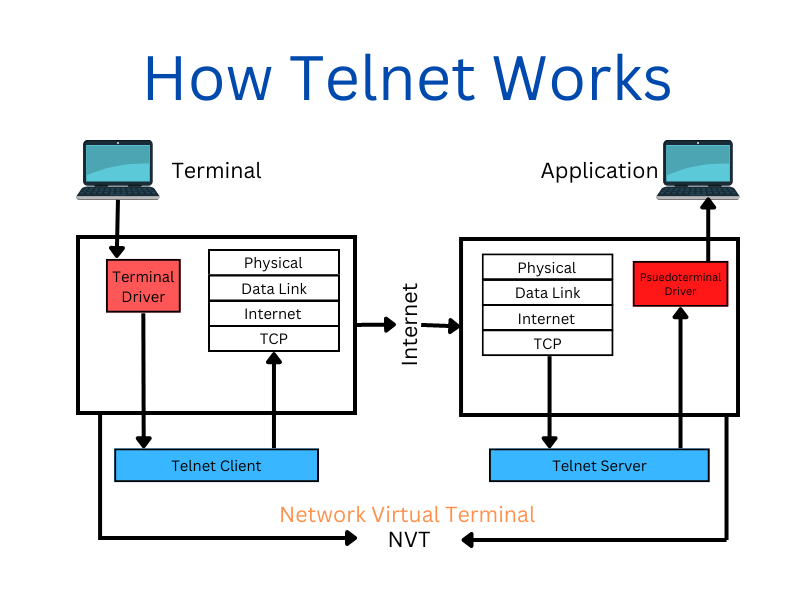

Telenet fungerer ved at skabe en terminal-til-terminal tekstbaseret kommunikation mellem klienten og serveren. Den bruger en klient-server-model ved hjælp af en otte-byte forbindelse.

Når forbindelsen er etableret, kan du udføre forskellige handlinger på fjerncomputeren, herunder at kontrollere åbne porte, konfigurere enheder, redigere filer og endda køre programmer.

Telnet-syntaksen er:

$ telnet hostname port

For at læse mere om Telnet, tjek Telnet-kommandoer til at teste og fejlfinde forbindelsesproblemer.

Hvornår og hvor skal du bruge SSH?

SSH bruges primært til:

- Fjernsystemadministration

- Ekstern kommandoudførelse

- Sikring af applikationens trafik

- Filoverførsler

Administratorer kan også opsætte automatiserede SSH-sessioner, der håndterer gentagne opgaver såsom oprettelse af netværkssikkerhedskopiering, logfilindsamling, periodisk vedligeholdelse osv.

SSH skal bruges til enhver fjernforbindelse, især på et usikret netværk, især internettet. SSH er også en glimrende mulighed for brug på det lokale netværk, da du måske aldrig er sikker på, om dit lokale netværk er helt sikkert.

Hvornår og hvor skal du bruge Telenet?

Da Telnet ikke er sikkert, undgår du at bruge det til fjernforbindelse på et usikret netværk. Det betyder dog ikke, at Telnet er ubrugeligt.

Du kan bruge TTelnet til at gøre følgende:

- Fejlfinding af SSH (Ja, du læste det rigtigt. 😃)

- Fejlfinding af FTP, SMTP og webservere.

- Tjek om en port er åben eller ej

- Adgang til pålidelige internetnetværk.

SSH vs. Telnet

I dette afsnit vil vi sammenligne SSH og Telent gennem forskellige kriterier. Hvis du har travlt, så tjek sammenligningstabellen for SSH vs. Telnet.

SSHTelnetSecurityMeget sikker, hvor klient og server kan forhandle om opsætning af krypteringsalgoritmer.Ikke sikker, ingen mekanisme til at sikre forbindelsen eller Telent-pakkerne.AuthenticationSSH bruger offentlig nøglekryptering til godkendelsesformål.Telnet har ingen godkendelsesmekanisme. Den beder blot om brugernavnet/adgangskoden, som overføres uden nogen beskyttelse. OperationSSH bruger TCP-port 22 som standard. Du kan ændre den til en anden port for at forhindre hackere i at forsøge uautoriseret adgang. Telent bruger som standard port 23 til at lytte efter indgående forbindelser. Du kan konfigurere den til at beskytte mod uautoriseret adgang.ModelClient-servermodel.Client-servermodel.Dataoverførselshastigheder Teknisk langsommere end Telnet, men næppe opfattet under brug i den virkelige verden.Hurtigere end SSH på grund af ingen sikkerhedsprotokoller.Tabel: SSH vs Telnet

Sikkerhed

SSH er sikkert. Det holder din forbindelse sikker med korrekte krypteringsprotokoller. Telenet er dog fuldstændig blottet for sikkerhedsforanstaltninger.

I SSH kan klienten og serveren forhandle forbindelsesparametrene, inklusive ende-til-ende-krypteringsalgoritmen. Dette giver opsætningen til at låse svage krypteringsalgoritmer ud og gøre SSH-forbindelsen så sikker som muligt.

Når en TCP/UDP-forbindelse er oprettet mellem klienten og serveren, starter et forsøg på at oprette en sikker forbindelse.

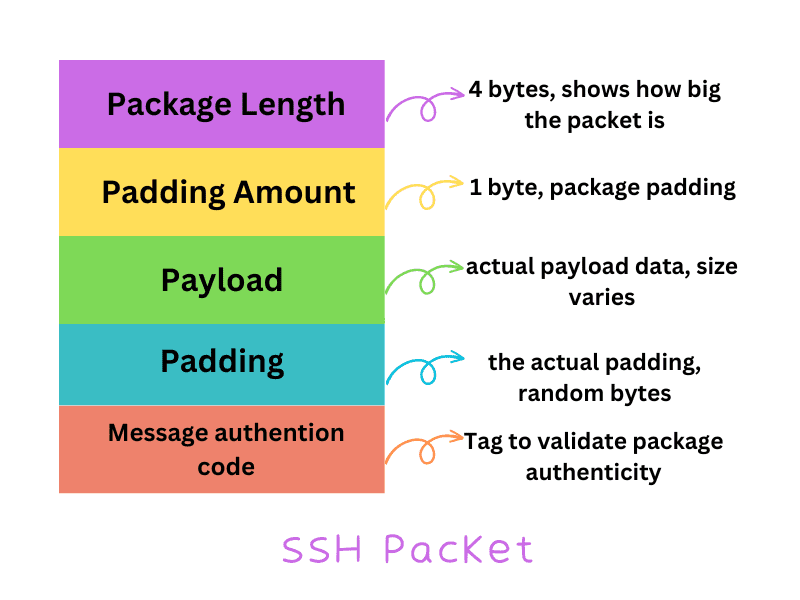

For bedre at forstå, hvordan SSH-sikkerhed fungerer, lad os lære om indholdet af SSH-pakken. En SSH-pakke består af fem komponenter, herunder:

- Pakkelængde: 4 bytes; hvor stor skal pakken være

- Polstringsmængde: 1 byte; hvor meget polstring har pakken

- Nyttelast: de faktiske data, der overføres; størrelsen varierer

- Polstring: den faktiske polstring, og ikke den STØRRELSE, vi nævnte før. Det er tilfældige bytes kombineret med nyttelast for at gøre det mere krypteret.

- Beskedgodkendelseskode: Et tag til at validere pakkens ægthed for at sikre, at pakkedataene ikke ændres.

Når SSH implementerer kryptering, er det kun pakkens længde og meddelelsesgodkendelseskoden, der kan læses. Klienten og serveren forhandler forbindelsesparametrene gennem en meddelelsesgodkendelseskode. Ydermere kan SSH-pakkerne komprimeres ved hjælp af forskellige komprimeringsalgoritmer.

Telnet mangler sikkerhed. Den udfører usikret godkendelse for at forbinde klienten og serveren. Så enhver ondsindet skuespiller kan læse Telent-pakken og kompromittere forbindelsen.

Godkendelse

SSH er en sikker protokol. Den er afhængig af offentlig nøglekryptering for at autentificere klienten og serveren. I mere tekniske termer kan SSH bruge asymmetriske eller symmetriske kryptografiske algoritmer til at parre offentlige og private nøgler.

Telent har på den anden side ingen beskyttelse for autentificering. Dens godkendelsesproces beder om kontonavn og adgangskode, før der oprettes forbindelse. Brugernavnet og adgangskoden sendes også uden nogen form for sikkerhed og kan derfor tilgås af alle.

Operation

Hvad angår drift, kører SSH på TCP-port 22 som standard. På den anden side bruger Telnet TCP-port 23. Så brug SSH- eller Telnet-protokoller uden at angive portnummeret. Kommandoen vil forsøge at oprette forbindelse automatisk til henholdsvis port 22 og 23.

Disse porte er dog velkendte og kan bruges af hackere til at udføre uautoriseret adgang.

Du kan ændre SSH- og Telnet-protokoller på forskellige porte for at overvinde dette. Det er bedst at lukke de fælles porte og vælge porte mellem 1024 og 65535.

I Telent sendes kommandoerne i Network Virtual Terminal (NVT) format. Telent-serveren er i stand til at modtage og forstå formatet. Som du kan se, er der ingen kryptering eller godkendelse lavet her.

Med hensyn til SSH, når klient-serverforbindelsen er oprettet, genereres en session og identificeres med sessionsnøglen. Denne nøgle krypterer trafikken, indtil sessionen slutter. Desuden skal serveren verificere klienten. Det gør det med SSH-nøglepargenerering. Når verifikationen er udført, oprettes en ende-til-ende-krypteringskanal til sikker dataoverførsel.

Model

Både SSH og Telnet bruger klient-server-modellen. Det er fantastisk, i betragtning af at klient-server-modellen giver flere fordele, herunder:

- Den kan skaleres vandret, hvor serveren kan tilføje flere ressourcer, hvis det er nødvendigt.

- Klienter kan optimeres til korrekt datainput

- Opdeler applikationsbehandling mellem klient og server

Hastighed og overhead

For virkelig at forstå SSH og Telnet, skal vi lære deres overhead indvirkning. Generelt har SSH mere overhead end Telent, men du vil næppe bemærke nogen forskel i virkelige scenarier.

Teknisk set udfører Telnet og SSH gentastning efter 1 times forbindelse eller 1 GB forbindelsestid.

Hvad angår båndbredde, har SSH mere overhead, men det er minimalt for at påvirke brugerne. Hvad angår klientens og serverens CPU, er overheaden minimal, takket være hvordan AES-standarden fungerer og implementeres i SSH-forbindelser.

Kort sagt, SSH og Telnet har ingen visuel hastighed eller overhead forskel. Men hvis du sammenligner dem teknisk, bærer SSH nogle overhead over Telnet.

SSH og Telnet Use-Cases

I dette afsnit vil vi undersøge nogle SSH- og Telnet-brugssager.

SSH Use-cases

Brugstilfældene for SSH inkluderer:

- Fjernudførelse af kommandoer

- Sikker adgang til eksterne maskinressourcer

- Fjernoverførsel af filer

- Levering af softwareopdateringer eksternt

- Konfigurer automatisk filoverførsel eller foretag manuelle overførsler

Telnet Use-cases

Telnet-brugstilfældene omfatter:

- Fejlfinding af SSH

- Fejlfinding af FTP, SMTP og webservere.

- Tjek om en port er åben eller ej

- Adgang til pålidelige internetnetværk.

Sidste tanker: Hvilken er bedre?

SSH er bedre. Det er en moderne og opdateret netværksprotokol, der gør fjernadgang sikker. Indtil nu har der ikke været fundet sikkerhedshuller i den. Desuden er den nem at bruge og sætte op.

Telnet er på den anden side faldet yndefuldt. Den er nu næsten 50 år gammel. Det er dog stadig nyttigt i aktuelle scenarier, og du kan bruge det til at fejlfinde SSH eller kontrollere, om en port er åben. Administratorer kan bruge Telnet til at fejlfinde de fleste netværksproblemer.