Enhver online virksomhed eller e-handelswebsted har mange aktiver, der let kan udnyttes, hvis de ikke er ordentligt sikret eller går ubemærket hen.

Hvis du ejer en e-handelsside, er du sandsynligvis ikke klar over, at du kan have åbne porte, private git-depoter eller udsatte underdomæner – for at nævne nogle få – som angribere kan udnytte til at få adgang til følsomme oplysninger i dine systemer.

Hvad du har brug for for at reducere risikoen for et angreb og dets potentielle skade, er en aktivovervågnings- og lagerløsning. At bruge aktivovervågning er som at hyre en hacker til at trænge ind i dine netværk for at fortælle dig, hvor du har sårbarheder: det efterligner angriberes handlinger for at skitsere og dimensionere et måls angrebsoverflade og dets svagheder.

Udover overvågning er opgørelse af dine aktiver et grundlæggende skridt for at vide, hvad der er på dit globale hybrid-it-miljø, og hvad der skal sikres. En opgørelse hjælper dig med at afdække skjulte eller ukendte aktiver forbundet med dit it-miljø.

Ideelt set bør et lagerværktøj hjælpe dig med at normalisere og kategorisere efter produktfamilier, hvilket eliminerer variationer i leverandør- og produktnavne. Denne opgørelse bør give dig detaljerede oplysninger om hvert aktiv, inklusive installeret software, kørende tjenester og andre vigtige elementer.

Lad os se den mest relevante SaaS-baserede aktivovervågnings- og lagerarena.

Indholdsfortegnelse

Opdag Asset Monitoring

Opdag tilbyder en kraftfuld websårbarhedsscanner, der automatiserer sikkerhedsmoduler i stor skala, tjekker for sårbarheder ved indgangspunkter og dækker en bred angrebsflade. Testene udført af Detectify vil afsløre XSS-, SSRF-, RCE-sårbarheder, følsomme fileksponeringer, API-nøgler eller adgangskoder afsløret i sidesvar, eksponering af data gennem interne overvågningsværktøjer og stigennemgang sårbarheder.

Detectify er vært for deres eget private fællesskab af etiske hackere for at crowdsource sårbarhedsforskning, så det giver dig advarsler fra en rigtig angribers perspektiv. Detectify-sikkerhedsteamet gennemgår resultater fra white-hat-hackere og automatiserer dem til scanneren.

Andre funktioner i Detectify Asset Monitoring inkluderer sporing af ændringer i din softwarestak og registrering af potentielle overtagelser af underdomæner. Ved at bruge fingeraftryksteknologier rapporterer Asset Monitoring om den software, den opdager, og hjælper dig med at holde styr på eventuelle useriøse installationer eller ændringer i din teknologistak.

Du har muligvis underdomæner, som du ikke længere bruger, og som utilsigtet peger på tredjepartstjenester. Disse underdomæner kan registreres på disse tredjeparter af ondsindede hackere, som i sidste ende kunne kapre dem. Detectify kan forhindre, at dine underdomæner bliver kapret, enten ved at bruge en liste over underdomæner, du angiver, eller ved at blive opdaget.

Detectify tilbyder forskellige månedlige abonnementsplaner, der tilpasser sig behovene for hver enkelt onlinevirksomhed eller e-handel. Du kan teste tjenesten med en 2-ugers gratis prøveperiode, der giver dig 14 dage til at rette så mange almindelige sårbarheder, som den kan opdage.

Læs den detaljerede guide til, hvordan du kan forbedre webapplikationssikkerheden med Detectify.

Qualys aktivbeholdning

Qualys tilbyder sin Global IT Asset Inventory-app, der hjælper enhver virksomhed med at gøre alt synligt og eliminere manuel opgørelse. Ved hjælp af et sensornetværk og en AI kan Qualys’ løsning opdage on-prem enheder og applikationer sammen med containere, endepunkter, mobil-, cloud- og IoT-aktiver.

Det, du får, er en 100 % realtidssynlighed af dit hybrid-IT-miljø i form af dashboards med rene, organiserede data.

Med Qualys Asset Inventory kan du få svar med det samme på spørgsmål som:

Hvor mange computere har ikke den nyeste version af Windows 10 installeret?

Hvilke klientenheder kører uautoriseret software?

Løsningen giver dig detaljerede oplysninger om hvert aktiv, herunder kørende tjenester, hardwarespecifikationer og netværkstrafik. Den indhenter også metadata såsom softwarelicenser, hardware- og softwarelivscyklusser og meget mere.

Qualys’ AI tager sig af kategoriseringen og normaliseringen af lagerdata og konverterer dem til en enkelt informationskilde for dine sikkerheds-, IT- og compliance-teams. En række dynamiske og brugerdefinerbare dashboards giver dig mulighed for at visualisere din it-beholdning på den måde, du ønsker.

Qualys’ løsning er 100 % cloud-baseret med nemme implementerings- og administrationsprocedurer, og dens lagerkapacitet kan skaleres fra en håndfuld til en million aktiver.

Du kan få det i gang GRATIS med begrænsede funktioner. Qualys tilbyder mange andre gratis tjenester, herunder API Security Assessment, SSL Labs, BrowserCheck og 60-Day Remote Endpoint Protection.

Ivanti neuroner

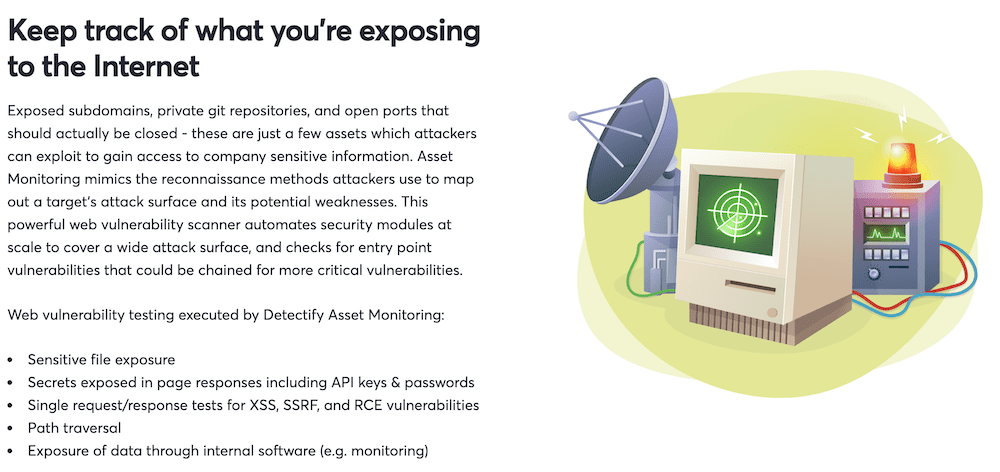

Ivanti neuroner forslaget består af en Hyper-Automation-platform designet til at levere selvbetjening til slutbrugere på en kontinuerlig, proaktiv og forudsigelig måde. Formålet med denne platform er at administrere alle slags enheder, fra sky til kant, hvilket giver dem mulighed for selvhelbredelse og selvbeskyttelse.

Normalitet efter 2020 betyder, at virksomheder har medarbejdere, der arbejder når som helst og hvor som helst og forventer hurtige forbrugerlignende oplevelser. Denne situation genererer en eksplosiv vækst af edge-tjenester og endepunkter, hvilket multiplicerer cybersikkerhedstrusler. Med Ivanti Neurons for Edge Intelligence får dit IT-team mulighed for hurtigt at opdage disse trusler, forespørge alle edge-enheder ved hjælp af naturlig sprogbehandling (NLP) og få realtidsintelligens på tværs af virksomheden.

Når Ivanti Neurons for Healing kommer i gang, bliver en hær af automatiseringsbots implementeret langs hele dit netværk for at diagnosticere ethvert aktiv, afhjælpe ydeevne, sikkerhed og konfigurationsproblemer og vedligeholde overholdelse af dine endpoints. Alle rutineopgaver er automatiserede, hvilket skaber et selvhelbredende miljø, der reducerer omkostningerne og forbedrer produktiviteten.

Med Ivanti-platformen kan den tid, der kræves til at indsamle og normalisere aktivinformation, blive reduceret fra uger til minutter. Din asset management-database vil blive udfyldt med handlingsvenlig indsigt fra hardware- og softwarebeholdningsdata og oplysninger om softwarebrug.

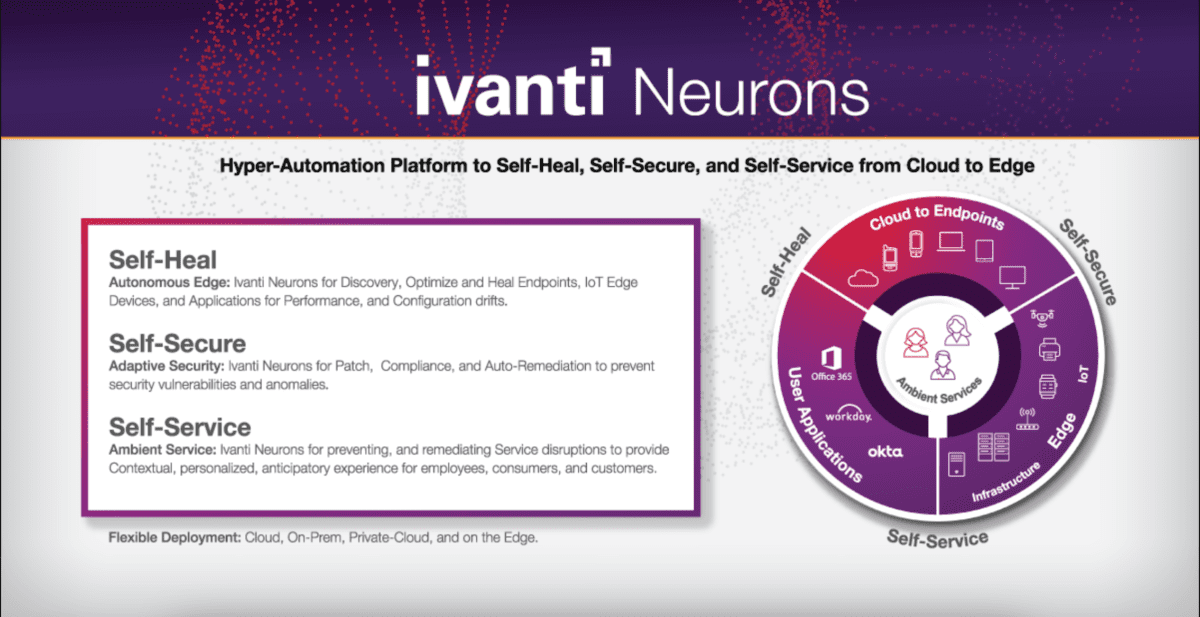

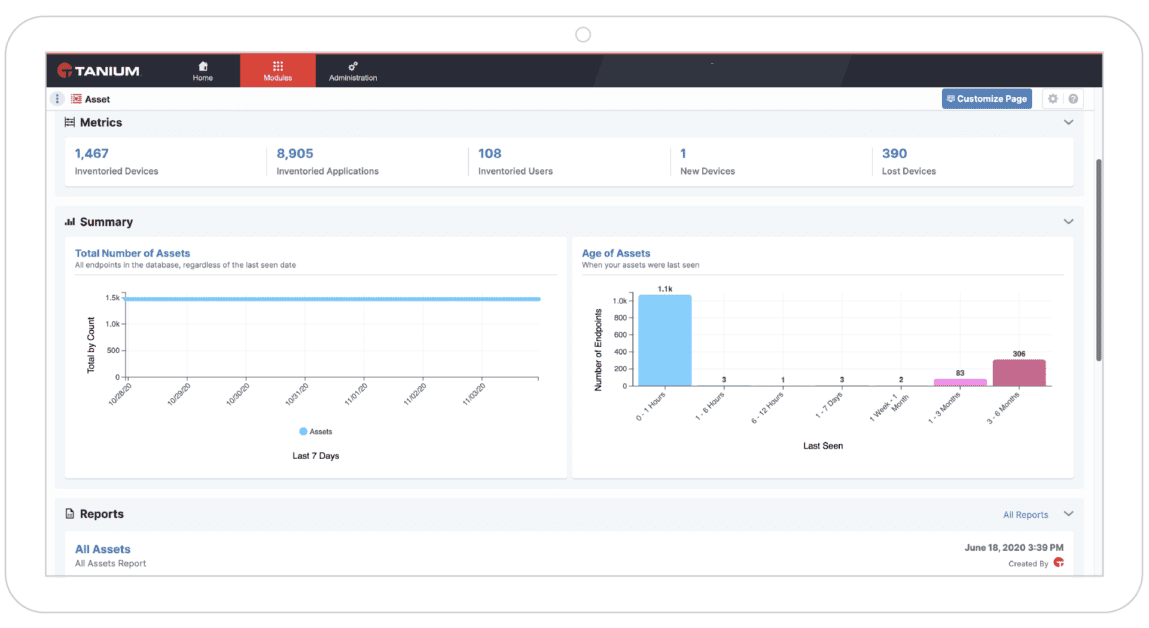

Tanium aktiv

Strategiske beslutninger kræver opdaterede, realistiske data. Med hensyn til IT-drift er en fuld forståelse af dine aktiver og hvad der kører på dem et must for at træffe de rigtige beslutninger og gøre din investering i IT til en driver for din virksomhed i stedet for en byrde.

Tanium aktiv giver dig realtidsdata om dine aktiver, uanset hvor de er, eller om de er online eller offline.

Tanium Asset udfører sit arbejde uden at kræve ekstra infrastruktur og uden at installere agenter på slutpunkterne. En ensartet platformstilgang giver slutpunktskontrol og synlighed, leverer lageroplysninger i realtid om dine aktiver, og frigør dit it-team fra komplicerede eller håndlavede rapporter. Ved hjælp af brugerdefinerbare dashboards kan du fokusere på aktiverne efter afdeling, brugergruppe, lokation og andre parametre.

Nøjagtige oplysninger kan hjælpe dig med at øge gennemløbet ved at genvinde underudnyttede aktiver. Tanium Asset forsyner din Configuration Management Database (CMDB) med realtidsdata, og sikrer, at du altid har den nyeste information for at kende hvert aktivs udnyttelsesgrad og dets sidst kendte tilstand.

Taniums løsningspakke administrerer dine cloud-, slutbruger- og datacentersystemer fra en samlet platform i massiv skala. Denne platform er bygget til at levere alle dens tjenester – patching, opgørelse, overholdelse og hændelsesrespons – fra en enkelt agent. Samtidig giver Tanium-klienten fuld synlighed af endepunkterne, sammen med evnen til at handle på dem.

Holdbar

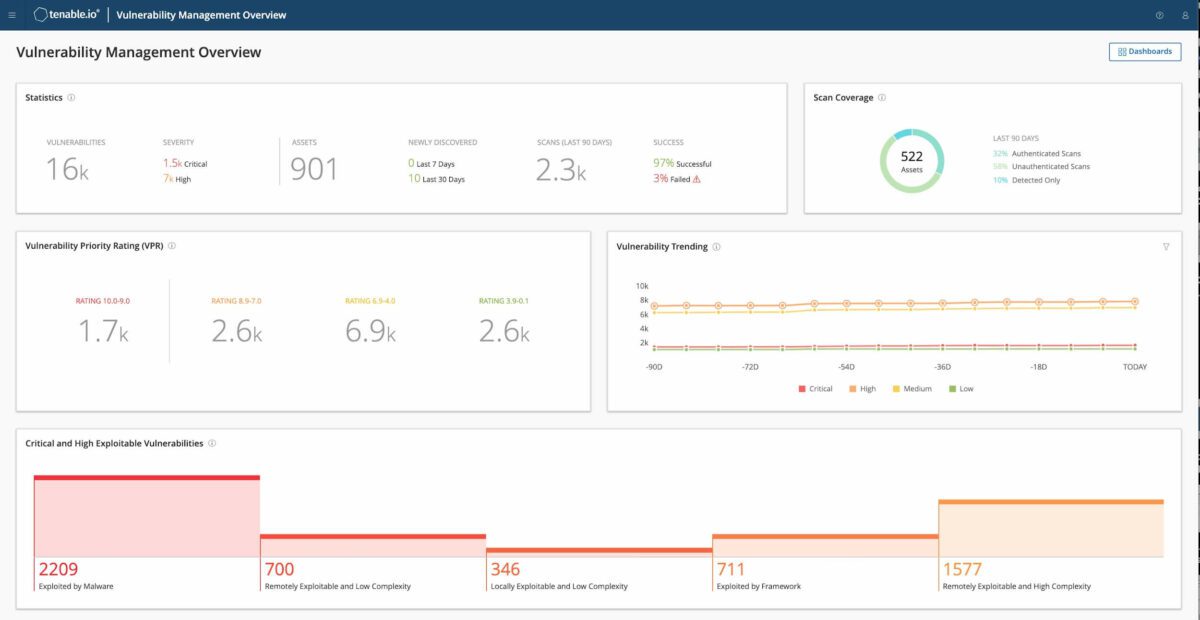

Når du har et fuldt overblik over hele din angrebsflade, kan du spørge dig selv: Hvor skal jeg begynde? Tenable.io hjælper dig på det område, så du hurtigt kan undersøge, identificere og prioritere sårbarheder, så du ved, hvor du skal lægge din indsats.

Tenable får sin magt fra Nessus teknologi, et populært fjernsikkerhedsscanningsværktøj. Det giver aktiv scanning, cloud-forbindelser, passiv overvågning, agenter og CMDB-integrationer for at give kontinuerlig synlighed af kendte og tidligere ukendte aktiver.

Tenable kombinerer sin dækning for mere end 60.000 sårbarheder med datavidenskabelige teknikker og trusselsintelligens og komponerer forståelige risikoscore, der lader dig beslutte, hvilke sårbarheder du skal rette først.

Du behøver ikke længere netværksscannere eller agenter til at registrere dine aktiver i skyen. Med cloud-native værktøjer og Frictionless Assessment-teknologi tilbyder Tenable.io kontinuerlig og næsten realtids synlighed af din AWS eller andre cloud-infrastrukturer.

Prisen afhænger af antallet af aktiver, du skal overvåge og beskytte. Du kan få løsningen installeret på få sekunder og begynde at få brugbare resultater i løbet af få minutter.

En løsning til ubehagelige overraskelser

Overraskelser er gode til fødselsdagsfester og julegaver. Men når det kommer til forvaltning af it-aktiver, er det bedre at undgå overraskelser. Hvis du har sårbare applikationer og enheder i din sky, i dit datacenter eller din kant, jo før du ved det, jo større chance har du for at afhjælpe det og undgå at blive ramt af cyberangreb.