Sikre det, der betyder noget for din virksomhed.

Der er meget at tænke på, mens du arbejder med containere, Kubernetes, cloud og hemmeligheder. Du skal anvende og relatere bedste praksis omkring identitets- og adgangsstyring og vælge og udføre forskellige værktøjer.

Uanset om du er en udvikler eller en sysadmin-professionel, skal du gøre det klart, at du har det rigtige valg af værktøjer til at holde dine miljøer sikre. Applikationer skal have adgang til konfigurationsdata på plads for at fungere korrekt. Og selvom de fleste konfigurationsdata er ikke-følsomme, skal nogle forblive fortrolige. Disse strenge er kendt som hemmeligheder.

Fortæl mig ikke, at du stadig har hemmeligheder i GitHub.

Nå, hvis du bygger en pålidelig applikation, er chancerne for, at dine funktioner kræver, at du får adgang til hemmeligheder eller andre typer følsomme oplysninger, du opbevarer.

Disse udskiller kan omfatte:

- API nøgler

- Database legitimationsoplysninger

- Krypteringsnøgler

- Følsomme konfigurationsindstillinger (e-mailadresse, brugernavne, fejlretningsflag osv.)

- Adgangskoder

Men at tage sig af disse hemmeligheder sikkert kan senere vise sig at være en vanskelig opgave. Så her er et par tips til udviklere og systemadministratorer:

Indholdsfortegnelse

Afhængigheder af patchfunktioner

Husk altid at spore de biblioteker, der bruges i funktionerne og markere sårbarhederne ved at overvåge dem løbende.

Brug API-gateways som en sikkerhedsbuffer

Udsæt ikke funktioner præcist for brugerinteraktion. Udnyt dine cloud-udbyderes API-gateway-kapaciteter til at inkludere endnu et lag af sikkerhed oven i din funktion.

Sikre og verificere data under transport

Sørg for at udnytte HTTPS til en sikker kommunikationskanal og verificere SSL-certifikater for at beskytte fjernidentiteten.

Følg sikre kodningsregler for applikationskode.

Uden servere at hacke vil angribere vende deres sind til applikationslaget, så vær ekstra omhyggelig med at beskytte din kode.

Administrer hemmeligheder i sikker opbevaring

Følsom information kan let blive lækket, og forældede legitimationsoplysninger er tilbøjelige til regnbuebordsangreb, hvis du forsømmer at vedtage ordentlige hemmelige administrationsløsninger. Husk ikke at gemme hemmeligheder i applikationssystemet, miljøvariabler eller kildekodestyringssystemet.

Nøgleledelse i cooperate-verdenen er meget smertefuldt blandt andet på grund af manglende viden og ressourcer. I stedet indlejrer nogle virksomheder krypteringsnøglerne og andre softwarehemmeligheder direkte i kildekoden til den applikation, der bruger dem, hvilket introducerer risikoen for at afsløre hemmelighederne.

På grund af manglen på for mange hyldeløsninger, har mange virksomheder søgt at bygge deres egne hemmelighedshåndteringsværktøjer. Her er et par stykker, du kan udnytte til dine behov.

Vault

HashiCorp Vault er et værktøj til sikker opbevaring og adgang til hemmeligheder.

Det giver en samlet grænseflade til hemmeligheden, mens den opretholder stram adgangskontrol og logger en omfattende revisionslog. Det er et værktøj, der sikrer brugerapplikationer og -baser for at begrænse overfladepladsen og angrebstiden i et brud.

Det giver en API, der giver adgang til hemmeligheder baseret på politikker. Enhver bruger af API’en skal verificere og kun se de hemmeligheder, de har tilladelse til at se.

Vault krypterer data ved hjælp af 256-bit AES med GCM.

Det kan akkumulere data i forskellige backends såsom Amazon DynamoDB, Consul og meget mere. Vault understøtter logning til en lokal fil til revisionstjenester, en Syslog-server eller direkte til en socket. Vault logger oplysninger om klienten, der handlede, klientens IP-adresse, handlingen og på hvilket tidspunkt den blev udført

Start/genstart involverer altid en eller flere operatører til at åbne forseglingen af Vault. Det fungerer primært med tokens. Hver token gives til en politik, der kan begrænse handlingerne og stierne. De vigtigste funktioner i Vault er:

- Den krypterer og dekrypterer data uden at gemme dem.

- Vault kan generere hemmeligheder on-demand for nogle operationer, såsom AWS eller SQL-databaser.

- Tillader replikering på tværs af flere datacentre.

- Vault har indbygget beskyttelse til hemmelig tilbagekaldelse.

- Fungerer som et hemmeligt lager med adgangskontroldetaljer.

AWS Secrets Manager

Du forventede AWS på denne liste. Gjorde du ikke?

AWS har en løsning på ethvert problem.

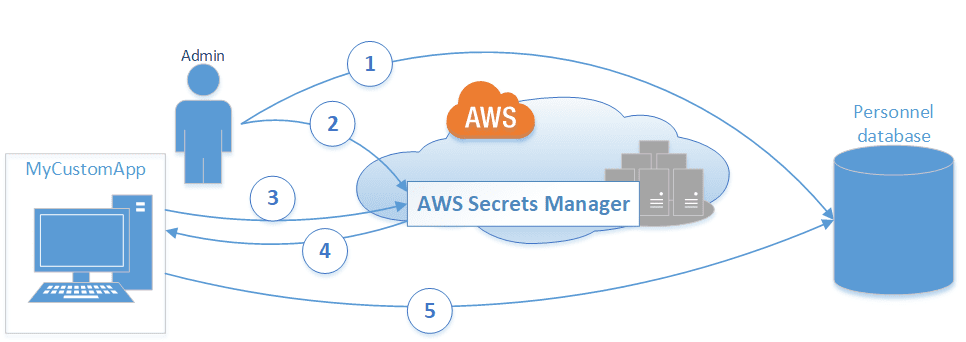

AWS Secrets Manager lader dig hurtigt rotere, administrere og hente databaselegitimationsoplysninger, API-nøgler og andre adgangskoder. Ved at bruge Secrets Manager kan du sikre, analysere og administrere hemmeligheder, der er nødvendige for at få adgang til AWS Cloud-funktionerne, på tredjepartstjenester og på stedet.

Secrets Manager giver dig mulighed for at administrere adgang til hemmeligheder ved hjælp af finmaskede tilladelser. Nøglefunktionerne i AWS Secrets Manager er:

- Krypterer hemmeligheder i hvile ved hjælp af krypteringsnøgler.

- Den dekrypterer også hemmeligheden, og derefter transmitterer den sikkert over TLS.

- Giver kodeeksempler, der hjælper med at kalde Secrets Manager API’er

- Det har klient-side caching biblioteker for at forbedre tilgængeligheden og reducere forsinkelsen af at bruge dine hemmeligheder.

- Konfigurer Amazon VPC-slutpunkter (Virtual Private Cloud) for at holde trafik inden for AWS-netværket.

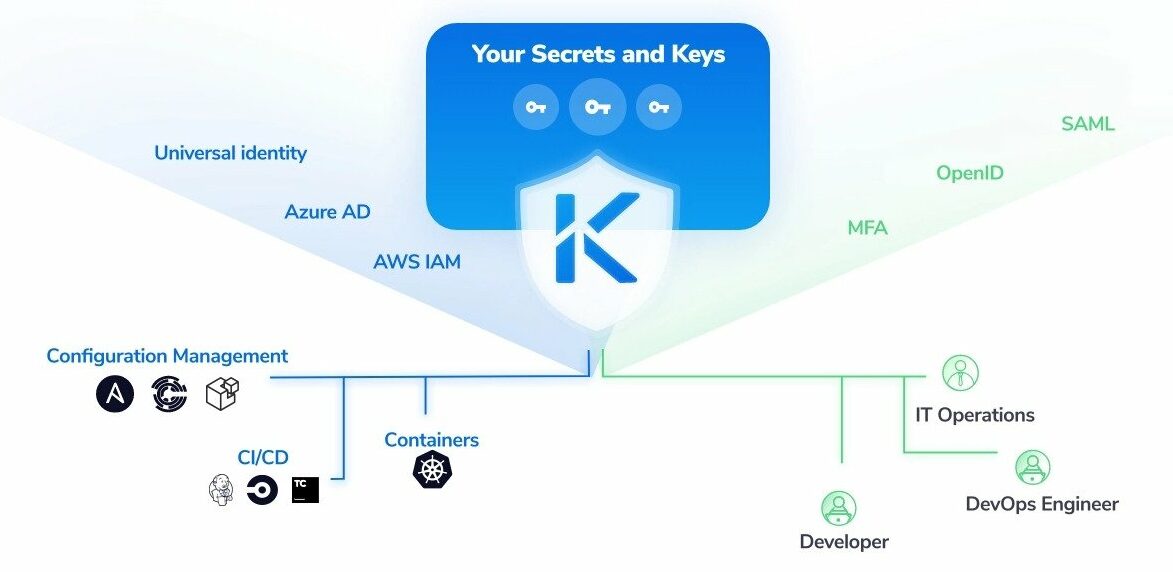

Akeyless Vault

Akeyless Vault er en samlet, ende-til-ende-hemmelighedsstyring SaaS-baseret platform, der beskytter alle typer legitimationsoplysninger, både statiske og dynamiske, inklusive certifikatautomatisering og krypteringsnøgler. Desuden giver det en unik løsning til at sikre fjernadgang (nul-tillid) til alle ressourcer på tværs af ældre, multi-cloud og hybride miljøer.

Akeyless beskytter hemmeligheder og nøgler ved hjælp af en indbygget FIPS 140-2 certificeret og patenteret teknologi; det har ingen viden om sine kunders hemmeligheder og nøgler.

Nøglefunktionerne omfatter:

- Globalt tilgængelig, SaaS-baseret platform, der tilbyder en indbygget høj tilgængelighed (HA) og disaster recovery (DR) ved at udnytte cloud-native arkitektur oven på en multi-region og multi-cloud service.

- Avanceret hemmelighedsstyring giver en sikker boks til statiske og dynamiske hemmeligheder såsom adgangskoder, legitimationsoplysninger, API-nøgler, tokens osv.

- Akeyless Vault muliggør levering og indsprøjtning af alle typer hemmeligheder til alle dine servere, applikationer og arbejdsbelastninger, hvilket giver en bred vifte af plugins, der giver dig mulighed for at oprette forbindelse til alle dine DevOps og IT-platforme såsom CI/CD, konfigurationsstyring og orkestrering værktøjer som Kubernetes & Docker.

Hurtigste tid til produktion fordi:

- SaaS – ingen installation, installation eller vedligeholdelse er nødvendig

- Øjeblikkelig onboarding med automatisk migrering af hemmeligheder fra kendte eksisterende hemmeligheder

Platformen understøtter yderligere to søjler:

- Zero-Trust Application Access (AKA Remote Access) ved at give ensartet godkendelse og just-in-time adgangsoplysninger, så du kan sikre de perimeterløse applikationer og infrastruktur.

- Encryption as-a-Service giver kunderne mulighed for at beskytte følsomme personlige og forretningsmæssige data ved at anvende avanceret FIPS 140-2-certificeret kryptering på app-niveau.

Keywhiz

Square Keywhiz hjælper med infrastrukturhemmeligheder, GPG-nøgleringe og databaselegitimationsoplysninger, herunder TLS-certifikater og nøgler, symmetriske nøgler, API-tokens og SSH-nøgler til eksterne tjenester. Keywhiz er et værktøj til at håndtere og dele hemmeligheder.

Automatiseringen i Keywhiz giver os mulighed for problemfrit at distribuere og opsætte de væsentlige hemmeligheder for vores tjenester, hvilket kræver et konsistent og sikkert miljø. Nøglefunktionerne i Keywhiz er:

- Keywhiz Server leverer JSON API’er til indsamling og håndtering af hemmeligheder.

- Den gemmer kun alle hemmeligheder i hukommelsen og gentages aldrig på disken.

- Brugergrænsefladen er lavet med AngularJS, så brugere kan validere og bruge brugergrænsefladen.

Tillidsmand

Confidant er et open source-hemmelighedsstyringsværktøj, der opretholder brugervenlig opbevaring og adgang til hemmeligheder sikkert. Confidant gemmer hemmeligheder på en tilføjelsesmåde i DynamoDB og genererer en unik KMS-datanøgle for hver ændring af al hemmeligheden ved hjælp af Fernet symmetrisk autentificeret kryptografi.

Det giver en AngularJS-webgrænseflade, der giver slutbrugere mulighed for effektivt at administrere hemmeligheder, formerne for hemmeligheder til tjenester og registrering af ændringer. Nogle af funktionerne omfatter:

- KMS-godkendelse

- Hvile kryptering af versionerede hemmeligheder

- En brugervenlig webgrænseflade til håndtering af hemmeligheder

- Generer tokens, der kan anvendes til tjeneste-til-tjeneste-godkendelse eller til at sende krypterede meddelelser mellem tjenester.

SOPS

Lad mig introducere dig til SOPS, et utroligt værktøj, jeg for nylig opdagede. Det er en krypteret fileditor, der understøtter formater som YAML, JSON, ENV, INI og BINARY. Den bedste del? Det kan kryptere dine filer ved hjælp af AWS KMS, GCP KMS, Azure Key Vault, alder og PGP.

Nu er det her, det bliver interessant. Forestil dig, at du arbejder på en maskine, der ikke har direkte adgang til krypteringsnøgler som PGP-nøgler. Ingen problemer! SOPS har dækket dig med dens vigtigste servicefunktion. Du kan give SOPS-adgang til krypteringsnøgler gemt på en ekstern maskine ved at videresende en socket. Det er som at have din helt egen bærbare GPG-agent!

SOPS opererer på en klient-server-model til kryptering og dekryptering af datanøglen. Som standard kører den en lokal nøgletjeneste i processen. Klienten sender krypterings- eller dekrypteringsanmodninger til nøgletjenesten ved hjælp af gRPC og protokolbuffere. Bare rolig; disse anmodninger indeholder ingen kryptografiske nøgler, hverken offentlige eller private.

Jeg må understrege, at nøgletjenesteforbindelsen i øjeblikket mangler godkendelse eller kryptering. Autentificering og kryptering af forbindelsen på andre måder, såsom en SSH-tunnel, anbefales stærkt for at sikre sikkerheden.

Men vent, der er mere! SOPS kan generere revisionslogfiler for at spore filadgang i dit kontrollerede miljø. Når den er aktiveret, registrerer den dekrypteringsaktivitet i en PostgreSQL-database, inklusive tidsstemplet, brugernavnet og dekrypterede fil. Ret pænt, ikke?

Derudover tilbyder SOPS to praktiske kommandoer til at videregive dekrypterede hemmeligheder til en ny proces: exec-env og exec-file. Førstnævnte injicerer outputtet i miljøet af en underordnet proces, mens sidstnævnte gemmer det i en midlertidig fil.

Husk, at filtypenavnet bestemmer den krypteringsmetode, der bruges af SOPS. Hvis du krypterer en fil i et bestemt format, skal du sørge for at beholde den originale filtypenavn til dekryptering. Det er den nemmeste måde at sikre kompatibilitet.

SOPS henter inspiration fra værktøjer som hiera-eyaml, credstash, sneaker og adgangskodebutik. Det er en fantastisk løsning, der eliminerer besværet med at administrere PGP-krypterede filer manuelt.

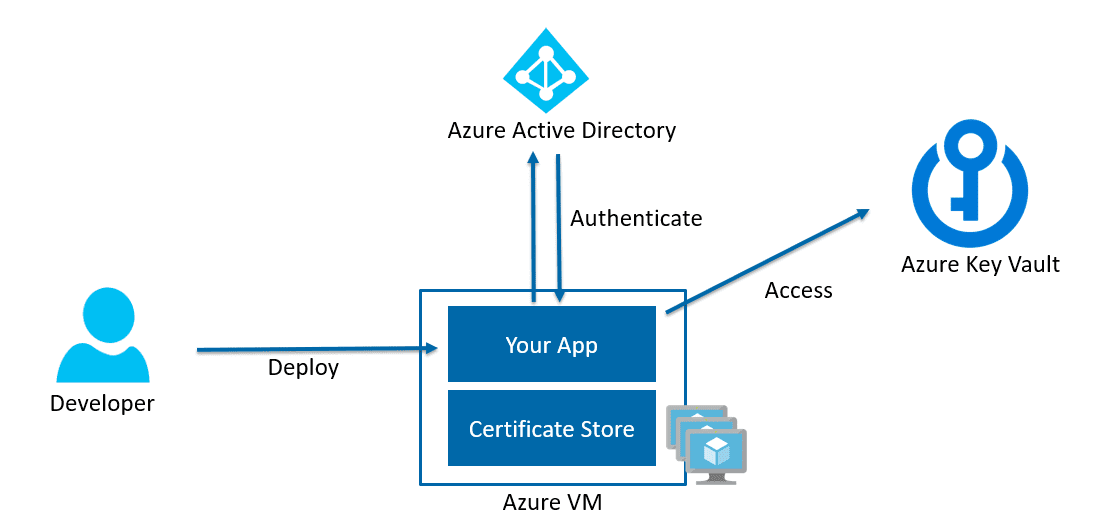

Azure Key Vault

Hoster dine applikationer på Azure? Hvis ja, så ville dette være et godt valg.

Azure Key Vault gør det muligt for brugere at administrere alle hemmeligheder (nøgler, certifikater, forbindelsesstrenge, adgangskoder osv.) til deres cloud-applikation et bestemt sted. Det er integreret ud af boksen med oprindelse og mål for hemmeligheder i Azure. Programmer uden for Azure kan bruge det yderligere.

Du kan også forbedre ydeevnen ved at skære ned på latensen af dine cloud-applikationer ved at gemme kryptografiske nøgler i skyen i stedet for på stedet.

Azure kan hjælpe med at opnå databeskyttelse og overholdelseskrav.

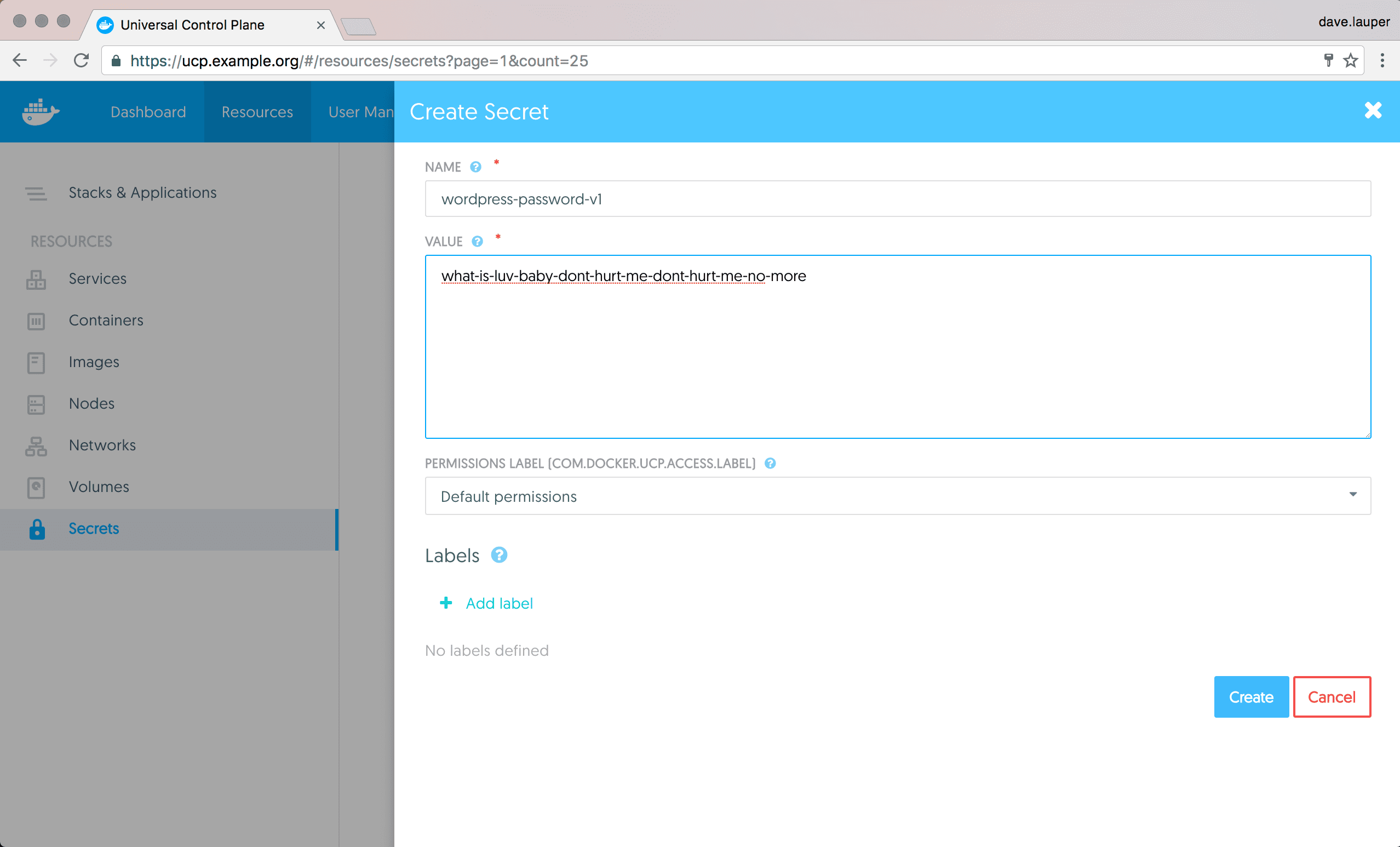

Dockers hemmeligheder

Docker-hemmeligheder lader dig nemt tilføje hemmeligheden til klyngen, og den deles kun over gensidigt godkendte TLS-forbindelser. Derefter nås data til managerknudepunktet i Docker-hemmeligheder, og det gemmer automatisk i det interne Raft-lager, som sikrer, at data skal være krypteret.

Docker-hemmeligheder kan nemt anvendes til at administrere dataene og derved overføre dem til containerne med adgang til dem. Det forhindrer hemmelighederne i at lække, når applikationen bruger dem.

Knox

Knox, blev udviklet af den sociale medieplatform Pinterest for at løse deres problem med at administrere nøgler manuelt og holde et revisionsspor. Knox er skrevet i Go, og klienter kommunikerer med Knox-serveren ved hjælp af en REST API.

Knox bruger en flygtig midlertidig database til lagring af nøgler. Den krypterer de data, der er gemt i databasen ved hjælp af AES-GCM med en hovedkrypteringsnøgle. Knox er også tilgængelig som et Docker-billede.

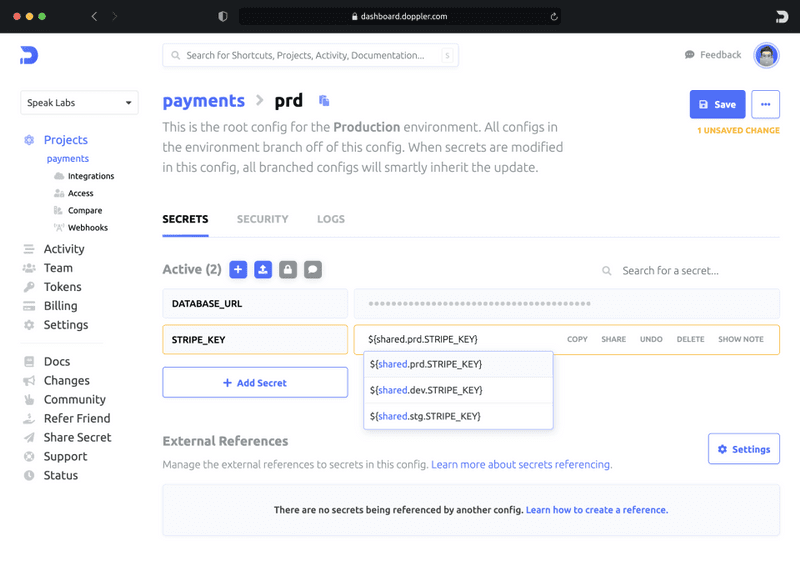

Doppler

Fra startups til virksomheder bruger tusindvis af organisationer Doppler til at holde deres hemmelige og app-konfiguration synkroniseret på tværs af miljøer, teammedlemmer og enheder.

Der er ingen grund til at dele hemmeligheder via e-mail, zip-filer, git og Slack; tillad dine teams at samarbejde, så de har det med det samme efter tilføjelsen af hemmeligheden. Doppler giver dig en afslappet følelse ved at automatisere processen og spare tid.

Du kan oprette referencer til de ofte brugte hemmeligheder, så en enkelt opdatering i nogle intervaller vil gøre alt dit arbejde. Brug hemmelighederne i Serverless, Docker eller hvor som helst, Doppler arbejder sammen med dig. Når din stack udvikler sig, forbliver den som den er, så du kan gå live inden for få minutter.

Doppler CLI ved alt om at hente dine hemmeligheder baseret på din projektmappe. Bare rolig, hvis noget ændrer sig, du kan nemt rulle de ødelagte ændringer tilbage med et enkelt klik eller via CLI og API.

Med Doppler kan du arbejde smartere i stedet for hårdere og få din hemmelige administrationssoftware GRATIS. Hvis du søger flere funktioner og fordele, så tag en startpakke til $6/måned/sæde.

Konklusion

Jeg håber, at ovenstående giver dig en idé om noget af det bedste software til at administrere applikationslegitimationsoplysninger.

Udforsk derefter digitale aktivers beholdning og overvågningsløsninger.