☁️ Cloud-infrastruktur har fordele såsom fleksibilitet, skalerbarhed, høj ydeevne og overkommelig pris.

Når du abonnerer på en tjeneste som Google Cloud Platform (GCP), behøver du ikke bekymre dig om de høje kapital- og vedligeholdelsesomkostninger ved et tilsvarende internt datacenter og tilhørende infrastruktur. Traditionel on-premise sikkerhedspraksis giver dog ikke tilstrækkelig og hurtig sikkerhed for virtuelle miljøer.

I modsætning til et on-premise datacenter, hvor perimetersikkerhed beskytter hele installationen og ressourcerne, kræver naturen af cloudmiljøet med forskellige teknologier og lokationer en anden tilgang. Normalt fører den decentraliserede og dynamiske karakter af skymiljøet til en øget angrebsoverflade.

Især fejlkonfigurationer på cloud-platforme og komponenter afslører aktiverne, mens de øger de skjulte sikkerhedsrisici. Nogle gange kan udviklere åbne et datalager, når de udvikler et stykke software, men så lader det være åbent, når programmet frigives til markedet.

Som sådan er der ud over at følge bedste sikkerhedspraksis et behov for at sikre korrekte konfigurationer og sørge for kontinuerlig overvågning, synlighed og overholdelse.

Heldigvis hjælper adskillige værktøjer dig med at forbedre sikkerheden ved at opdage og forhindre fejlkonfigurationer, give indsigt i sikkerhedspositionen for GCP’et samt identificere og adressere andre sårbarheder.

Opdatering: for AWS-sikkerhedsscanneren, tjek dette indlæg.

Indholdsfortegnelse

Google Cloud SCC

Det Google Cloud SCC er et integreret risikoanalyse- og dashboard-system, der gør det muligt for GCP-kunder at forstå deres sikkerhedsposition og tage afhjælpende handlinger for at beskytte deres cloud-ressourcer og -aktiver fra en enkelt rude.

Cloud SCC (Security Command Center) giver overblik over, hvilke aktiver der kører i Googles cloudmiljø og risikable fejlkonfigurationer, hvilket gør det muligt for teams at reducere deres eksponering for trusler. Det omfattende sikkerheds- og datarisikostyringsværktøj hjælper også GCP-klienterne med at håndhæve bedste praksis for sikkerhed.

Det grundlæggende kommandocenter omfatter flere sikkerhedsværktøjer fra Google. Det er dog en fleksibel platform, der integreres med en lang række tredjepartsværktøjer for at forbedre sikkerheden og øge dækningen vedrørende komponenter, risici og praksis.

Funktioner

- Se og adresser fejlkonfigurerede problemer såsom firewalls, IAM-regler osv.

- Opdag, svar og forebyg trusler og overholdelsesproblemer

- Identificer de fleste af sårbarhederne og risici såsom blandet indhold, flash-injektion og mere, mens du nemt kan udforske resultaterne.

- Identificer offentligt eksponerede aktiver såsom VM’er, SQL-forekomster, buckets, datasæt osv.

- Opdagelse og opgørelse af aktiver, identifikation af sårbarheder, følsomme data og uregelmæssigheder,

- Integreres med tredjepartsværktøjer for at forbedre identifikation og adressering af kompromitterede slutpunkter, netværksangreb, DDoS, overtrædelser af politikker og overholdelse, sikkerhedssårbarheder og trusler.

Generelt er sikkerhedskommandocentret en fleksibel løsning, der opfylder enhver organisations behov. Værktøjet integreres med forskellige Google-sikkerhedsværktøjer såsom Cloud Data Loss Prevention og Web Security Scanner, samt tredjeparts sikkerhedsløsninger som McAfee, Qualys, CloudGuard og mere.

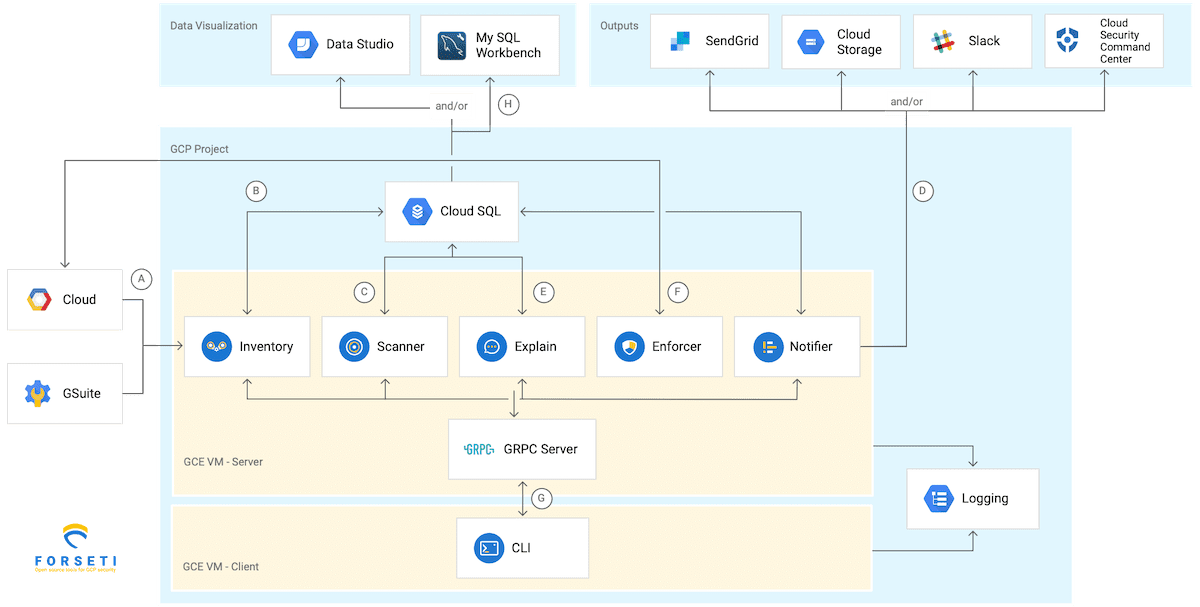

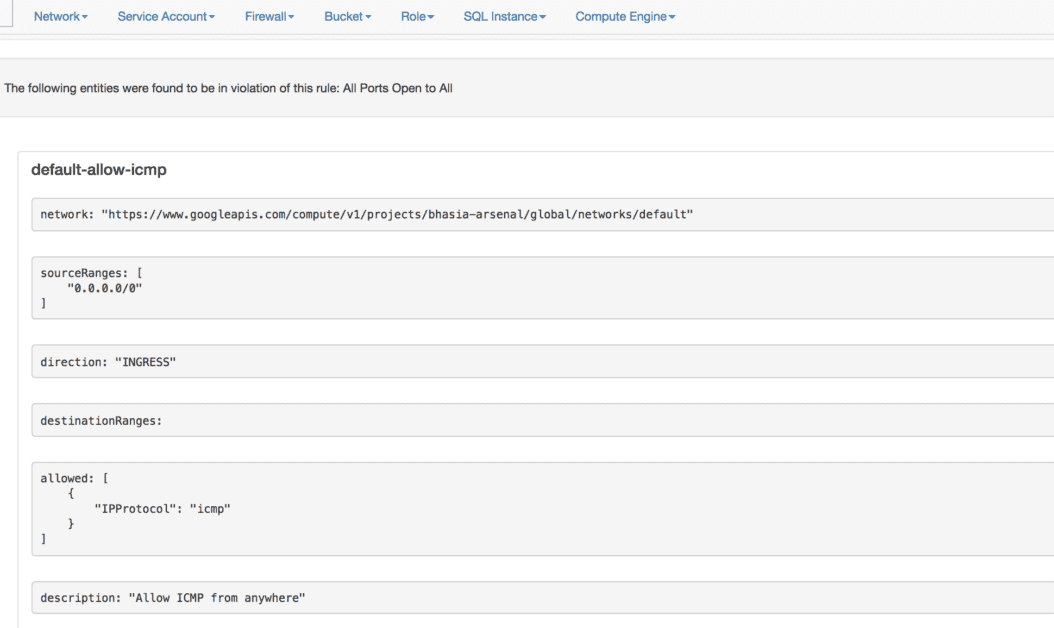

Forseti

Forseti er en open source, der hjælper dig med at få synlighed af dit GCP-miljø, adressere sårbarheder samt overvåge og forstå politikker og overholdelse. Den består af forskellige kernemoduler, som du nemt kan aktivere, konfigurere og udføre uafhængigt.

Der er også flere tilføjelsesmoduler til at forbedre Forseti-kapaciteter og tilpasning.

Funktioner

- Overvåg dine GCP-ressourcer for at sikre, at sikkerhedsfunktionerne såsom adgangskontrol er på plads og beskyttet mod uautoriserede ændringer.

- Tag en opgørelse over ressourcerne og hold styr på dit GCP-miljø.

- Forstå og håndhæve politikker og regler for sikkerhed og firewall

- Evaluer indstillingerne og sørg for, at de er i overensstemmelse og ikke afslører nogen eller dine GCP-ressourcer.

- Få synlig indsigt i dine Cloud Identity and Access Management (Cloud IAM) politikker ud over at vise, hvilken adgang brugere har til ressourcerne.

- Har en Visualizer, der hjælper dig med at forstå din GCP-sikkerhedsstruktur samt identificere overholdelse af politikker og overtrædelser.

CloudGuard

CloudGuard er en cloud-native agentfri sikkerhedsløsning, der vurderer og visualiserer sikkerhedspositionen af GPC-platformen, og dermed gør det muligt for teams at beskytte deres cloud-aktiver og miljø. Løsningen analyserer forskellige aktiver, herunder beregningsmotoren, databaser, virtuelle maskiner og andre tjenester, såvel som netværkets firewalls og mere.

Funktioner

- Sørg for kontinuerlig overvågning af sikkerhedspolitikkerne og hændelser, detekter ændringer og kontroller overholdelse.

- Identificer og adresser fejlkonfigurationer samt sårbarheder og relaterede sikkerhedsrisici.

- Skærp sikkerheden og sørg for overholdelse og bedste praksis.

- Kraftige visualiseringer og sikkerhedsposition af GCP-netværksaktiverne

- Integrerer problemfrit med GCP samt andre offentlige skyer såsom Amazon webtjenester og Microsoft Azure.

- Håndhævelse af styringspolitikker, der passer til organisationens unikke sikkerhedsbehov.

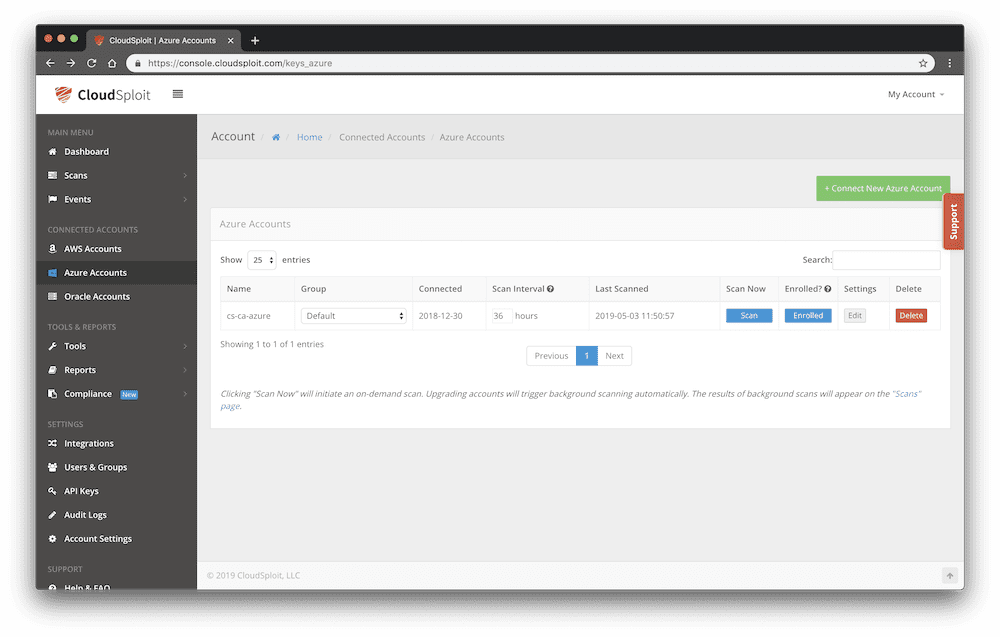

Cloudsploit

Cloudsploit er en kraftfuld løsning, der kontrollerer og automatisk registrerer sikkerhedskonfigurationsproblemer i Google Cloud Platform samt andre offentlige cloud-tjenester såsom Azure, AWS, Github og Oracle.

Sikkerhedsløsningen kobles til GCP-projekterne, hvor den sørger for overvågning af de forskellige komponenter. Det giver detektering af sikkerhedsfejlkonfigurationer, ondsindede aktiviteter, udsatte aktiver og andre sårbarheder.

Funktioner

- Nem at implementere og bruge sikkerhedskonfigurationsovervågningsløsning med en advarselsfunktion

- Hurtige og pålidelige to-the-point scanninger og rapporter

- Giver indsigt i sikkerhedsstilling og overholdelse

- Kontrollerer systemerne, mens de analyserer privilegier, roller, netværk, certifikater, brugstendenser, godkendelse og forskellige konfigurationer.

- Giver oversigter på kontoniveau, der gør det muligt for dig at se og nemt identificere tendenser og relative risikoniveauer over tid.

- Et API-baseret design, der gør det nemt at integrere værktøjet med forskellige CISO-dashboards og andre rapporteringssystemer.

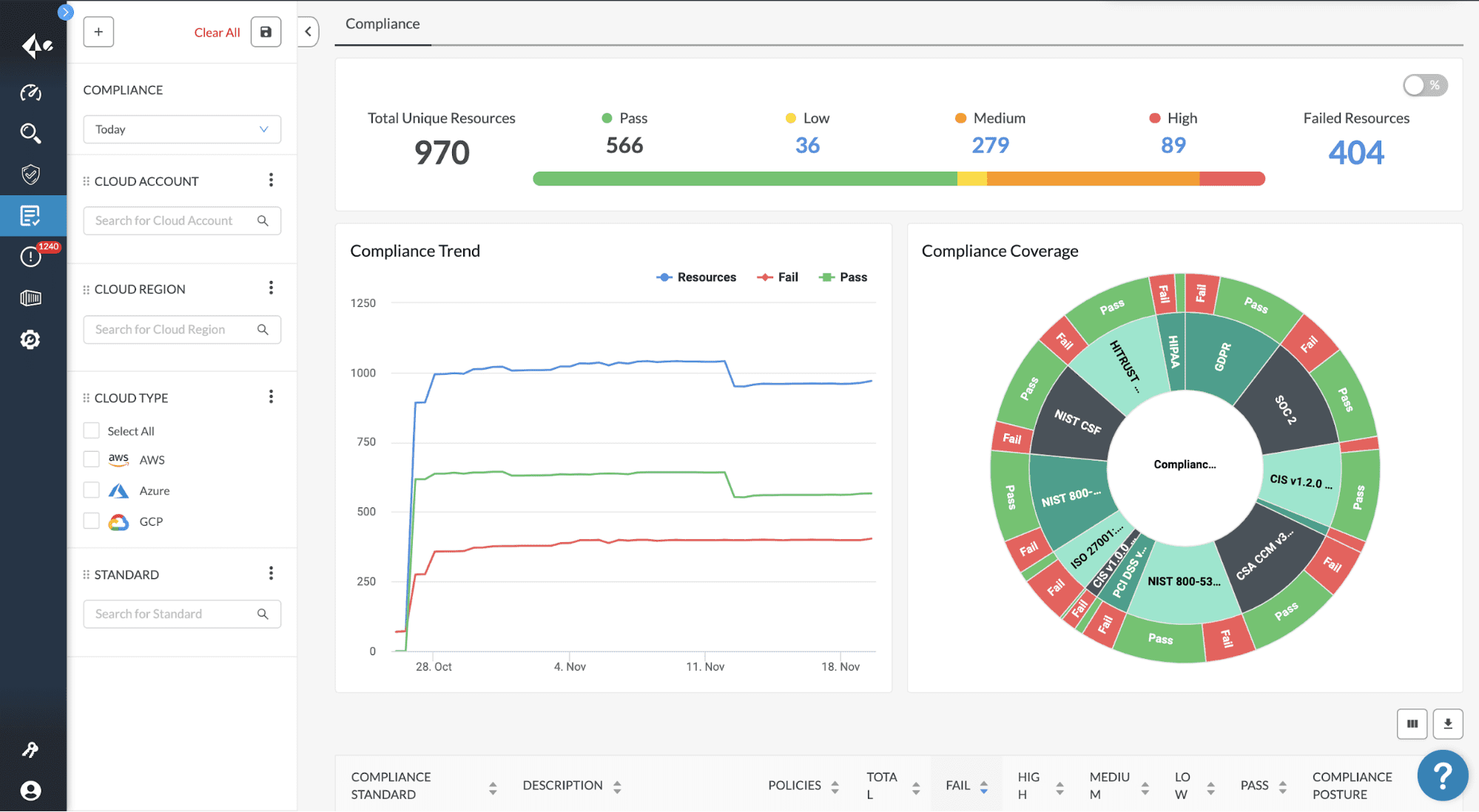

Prisma Cloud

Prisma sky er en integreret, cloud-native løsning til at sikre korrekt implementering og vedligeholdelse af sikkerheden og overholdelse af GCP-miljøet, applikationerne og ressourcerne.

Det omfattende værktøj har API’er, der integreres problemfrit med GCP-tjenesten for at give kontinuerlig indsigt, beskyttelse og rapportering ud over håndhævelse af overholdelse.

Funktioner

- Omfattende, skalerbar, API-baseret sikkerhedsløsning, der giver indsigt, kontinuerlig overvågning, trusselsdetektion og respons.

- Fuldstændig synlighed, der giver dig mulighed for at identificere og adressere fejlkonfigurationer, arbejdsbelastningssårbarheder, netværkstrusler, datalækage, usikker brugeraktivitet og mere

- Beskytter arbejdsbelastninger, containere og apps, der kører på tværs af Google Cloud Platform.

- Brugerdefineret håndhævelse af sikkerhedspolitikker baseret på applikationer, brugere eller enheder.

- Håndhæv nemt styringspolitikker og overholdelse af en lang række standarder, herunder, men begrænset til, NIST, CIS, GDPR, HIPAA og PCI.

Skydepotmand

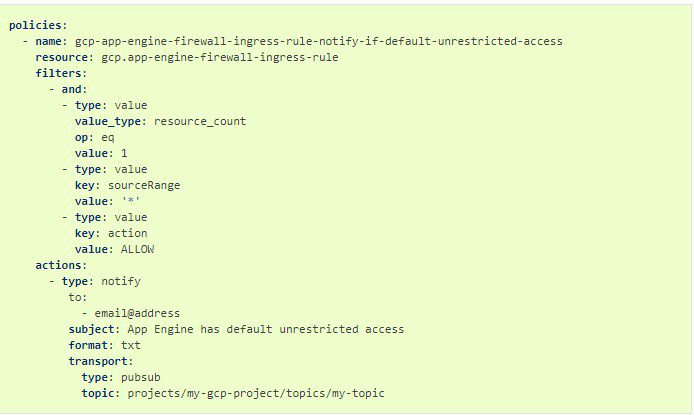

Skyforvalter er en åben kildekode, fleksibel og letvægts-regelmotor til cloud-sikkerhed og -styring. Løsningen giver dig mulighed for at administrere dine GCP-konti og ressourcer sikkert. Ud over sikkerhed hjælper den integrerede løsning med at optimere omkostningerne ved at styre ressourceforbruget, så du kan spare penge.

Funktioner

- Håndhævelse i realtid af sikkerhedspolitikker og overholdelse af adgangsstyring, firewall-regler, kryptering, tags, affaldsindsamling, automatiseret ressourcestyring uden for arbejdstiden osv.

- Giver ensartede metrics og rapporter

- Integreres problemfrit med Google Cloud Platform-funktionerne

- Klargør automatisk GCP AuditLog og andre serverløse funktioner.

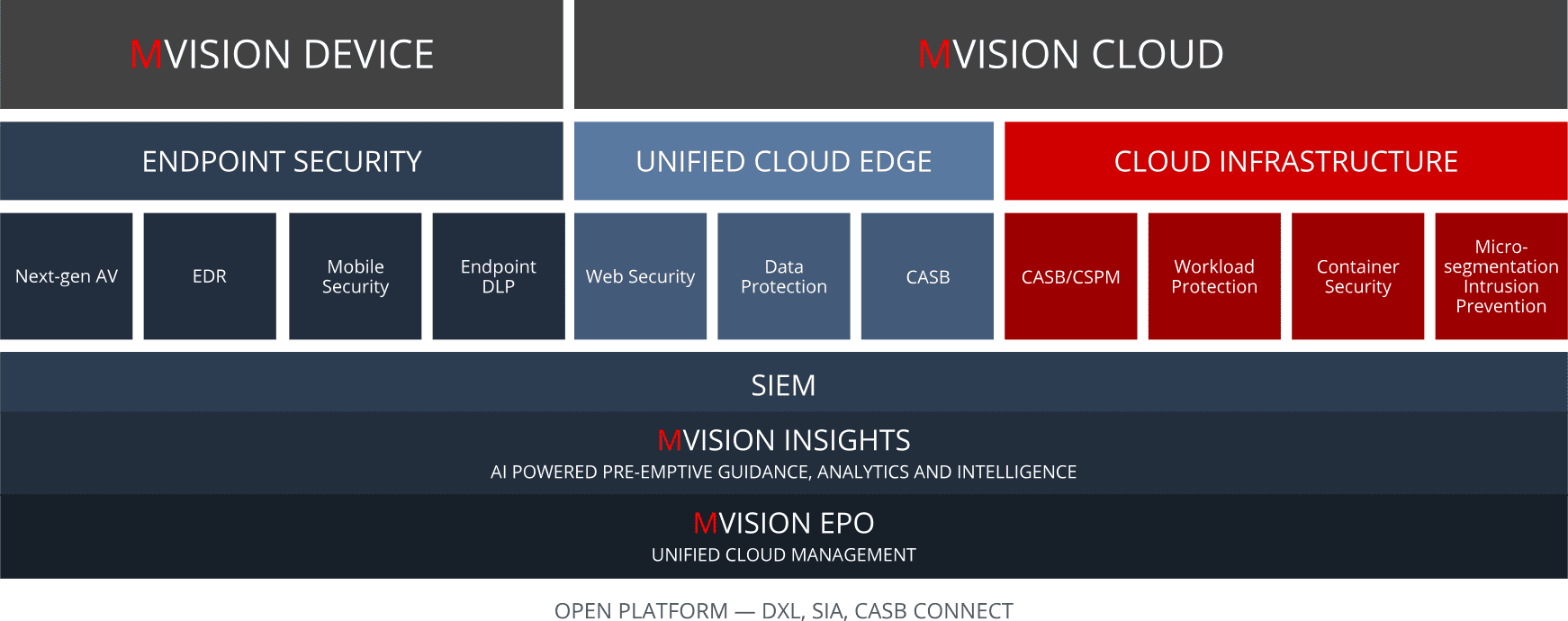

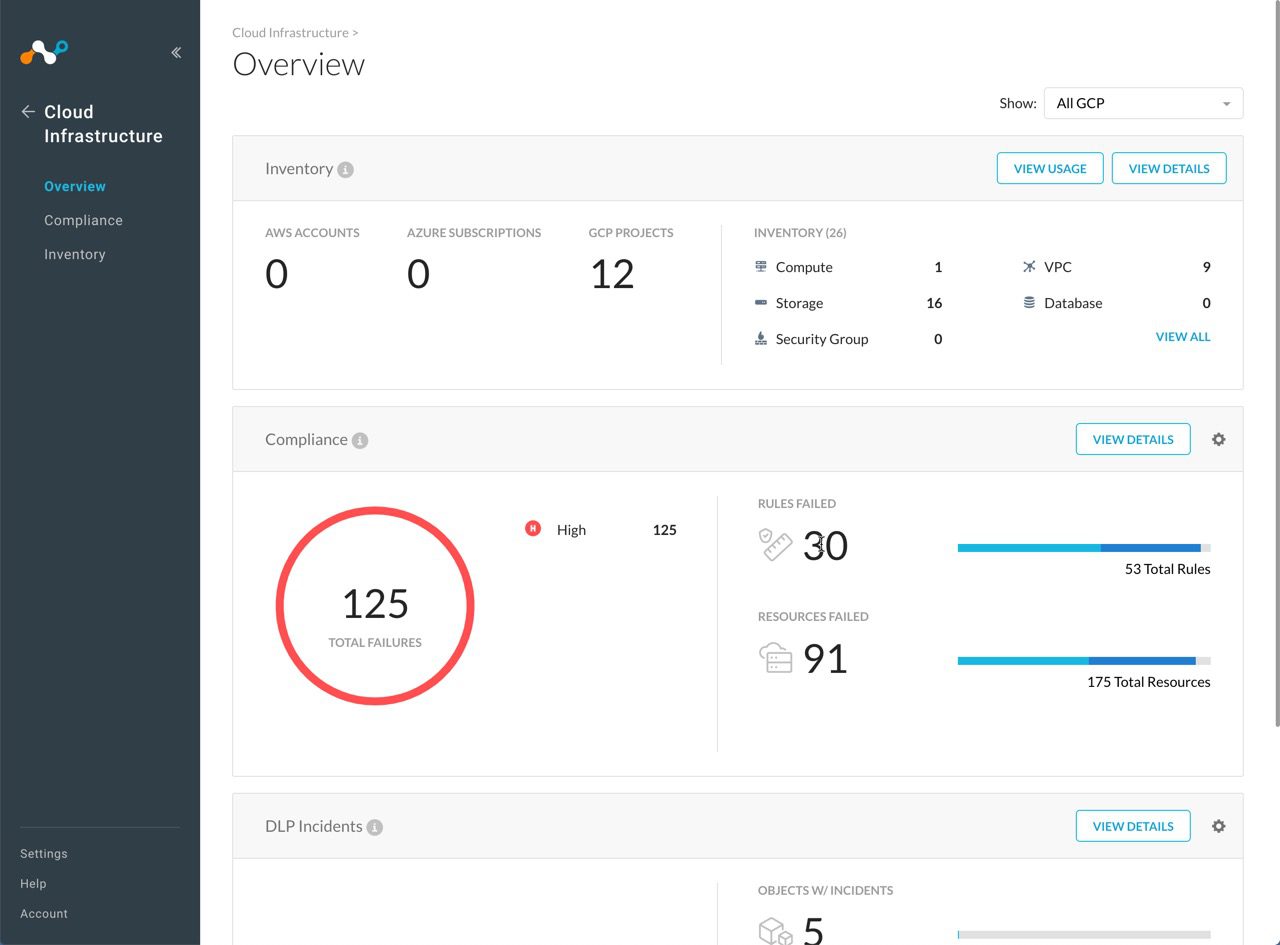

McAfee MVISION

Det McAfee MVISION er en sikkerhedsløsning, der integreres med Google Cloud SCC for at give teams indsigt i sikkerhedspositionen for deres GCP-ressourcer og registrere og adressere sårbarheder og trusler.

Den cloud-native løsning giver også konfigurationsrevisioner, der gør det muligt for sikkerhedsteams at identificere og adressere skjulte risici. Det har cloud-politikmotorer, der forbedrer GCP-forespørgslerne og dermed muligheden for at finde forskellige sikkerhedsfejlkonfigurationer på forskellige GCP-tjenester.

Funktioner

- Giver indsigt, der hjælper teams med at identificere og løse problemer med sikkerhed og overholdelse.

- Forbedrer og omfattende revision af konfigurationer for at finde skjulte sårbarheder, hvilket giver teams mulighed for at håndhæve bedste praksis.

- Giver synlighed for at give teams mulighed for at undersøge sikkerhedshændelser, anomalier, overtrædelser og trusler, hvilket muliggør hurtige afhjælpende handlinger i skysikkerhedskommandocenteret.

- Underretninger, når der er sikkerhedstrusler eller politikovertrædelser.

- Visualiser sårbarheder og trusler på Google Cloud SCC-dashboards.

Netskope

Netskope giver dig mulighed for hurtigt at identificere og adressere sikkerhedsproblemer, trusler og fejlkonfigurationer, der udsætter dine digitale aktiver for trusler og angreb.

Ud over at supplere GSCC med at beskytte computerforekomster, objektlagring, databaser og andre aktiver, går Netskope dybere og bredere for at give indsigt i fejlkonfigurationer, avancerede trusler og risici.

Funktioner

- Få værdifuld indsigt i realtid af trusler, sårbarheder, fejlkonfigurationer og overholdelse på din Google-skyplatform.

- Identificer og adresser eventuelle sårbarheder, fejlkonfigurationer, overholdelse og sikkerhedsrisici.

- Overvåg løbende din sikkerhedskonfiguration og kontroller dem i forhold til bedste praksis. Identificer problemer og håndhæv standarder baseret på bedste praksis og CIS-benchmarks.

- Overholdelsesrapportering – optager dine GCP-ressourcer for at bestemme og rapportere fejlkonfigurationer og uregelmæssigheder.

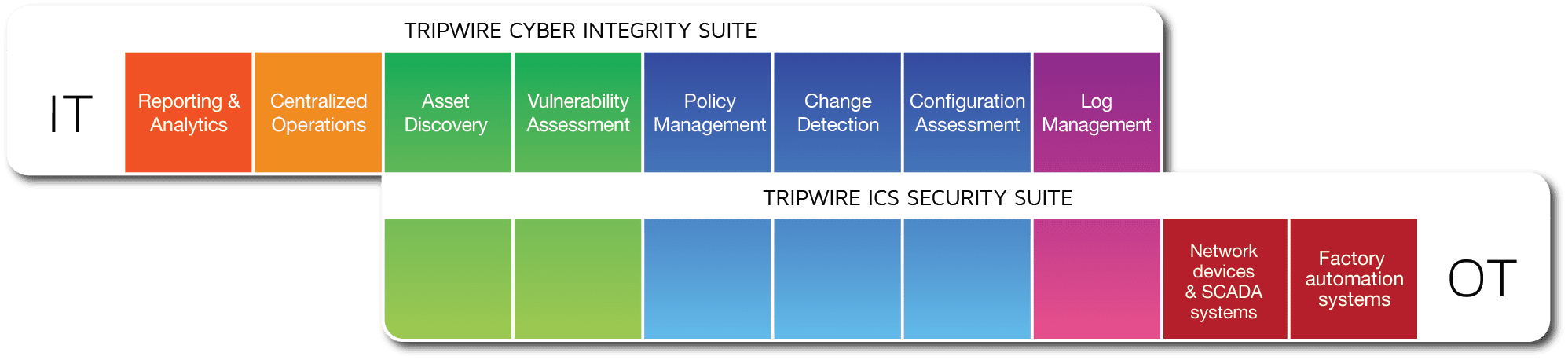

Tripwire

Tripwire Cloud Cybersikkerhed er en omfattende løsning, der gør det muligt for organisationer at implementere effektive sikkerhedskonfigurationer og kontroller og dermed forhindre afsløring af deres digitale aktiver. Den kombinerer konfigurationsstyring, en cloud management assessor (CMA) og overvågning af filintegritet for at identificere offentligt eksponerede ressourcer og data på GCP.

Nøglefunktioner

- Opdag og adresser offentligt eksponerede GCP-lagergrupper eller -instanser for at sikre korrekt konfiguration og datasikkerhed.

- Indsamler, analyserer og scorer derefter GCP-konfigurationens data, så du kan identificere og adressere fejlkonfigurationer.

- Overvåg konfigurationsændringer, der kompromitterer GCP-skyen eller afslører aktiver

- Tripwire cloud management assessor overvåger Google Cloud Platform for fejlkonfiguration, hvorefter den advarer sikkerhedsteamene om afhjælpning.

Spejdersuite

Det Spejdersuite er et open source-sikkerhedsrevisionsværktøj til GCP og andre offentlige skyer. Det gør det muligt for sikkerhedsteams at vurdere deres GCP-miljøers sikkerhedsposition og identificere fejlkonfiguration og andre sårbarheder.

Scout Suite-konfigurationsgennemgangsværktøjet interagerer nemt med de API’er, som Google eksponerer for at indsamle og analysere sikkerhedsstillingsdataene. Den fremhæver derefter eventuelle sårbarheder, som den identificerer.

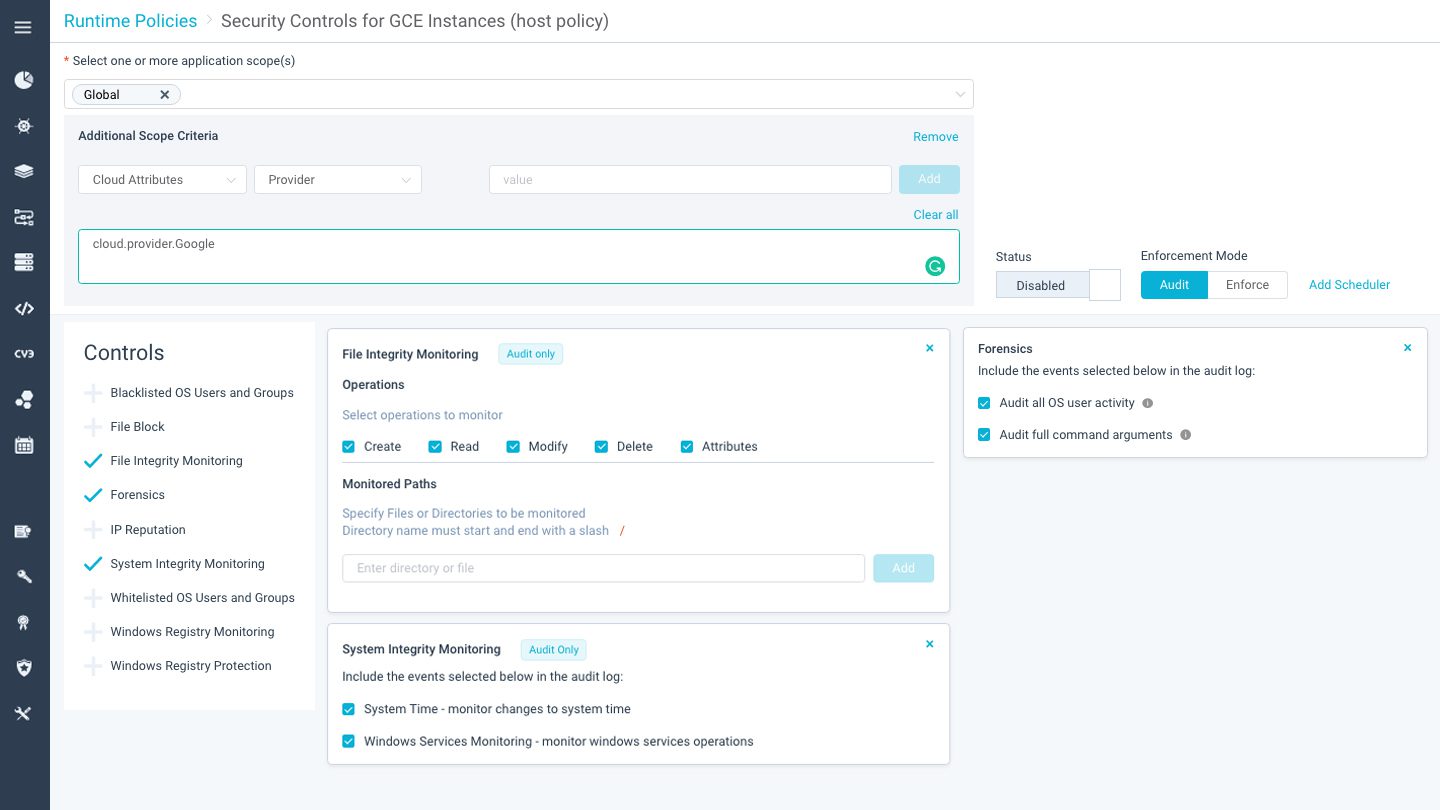

Aqua Sikkerhed

Aqua Sikkerhed er en platform, der giver organisationer synlig indsigt i GCP og andre AWS, Oracle Cloud, Azure. Det hjælper med at forenkle og håndhæve politikker og overholdelse.

Aqua integreres med Googles Cloud Security Command Center, andre tredjepartsløsninger og analyse- og overvågningsværktøjer. Dette giver dig mulighed for at se og administrere din sikkerhed, politikker og overholdelse fra et enkelt sted.

Funktioner

- Scan, identificer og adresser fejlkonfigurationer, malware og sårbarheder på billeder

- Håndhæv integriteten af billederne på tværs af hele applikationens livscyklus

- Definer og håndhæv privilegier og overholdelsesstandarder såsom PCI, GDPR, HIPAA osv.

- Giver forbedret trusselsdetektion og afbødningsforanstaltninger for GCP-beholderens arbejdsbelastninger.

- Opret og håndhæv billedsikkerhedspolitikker for at forhindre kompromitterede, sårbare eller forkert konfigurerede billeder i at køre i dit Google Kubernetes Engine-miljø

- Det hjælper dig med at opbygge et revisionsspor for efterforskning og overholdelse.

- Det giver kontinuerlig scanning af indstillingerne for at finde sårbarheder og anomalier.

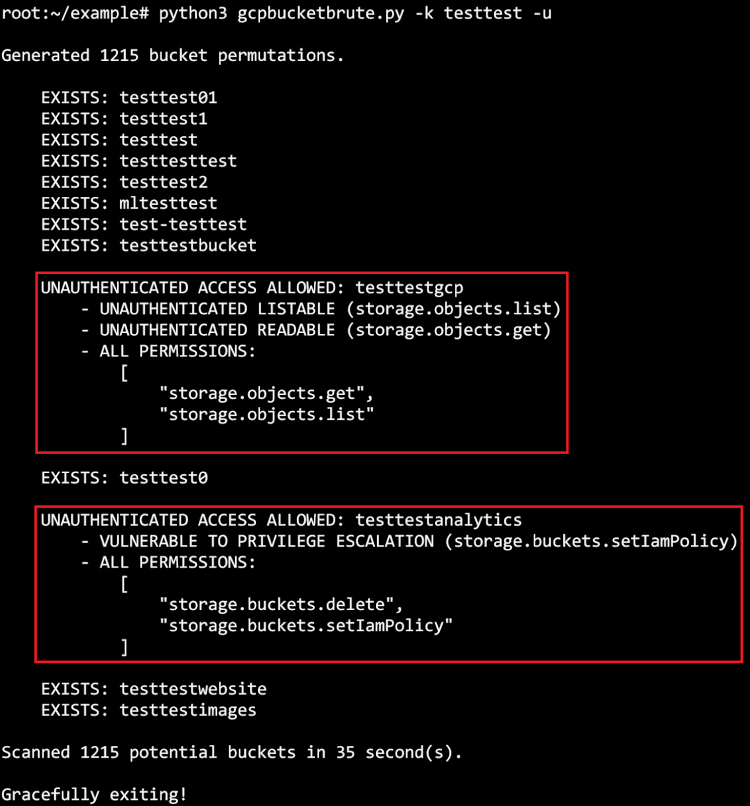

GCPBucketBrute

Det GCPBucketBrute er en brugerdefinerbar og effektiv open source-sikkerhedsløsning til at detektere åbne eller forkert konfigurerede Google Storage buckets. Generelt er dette et script, der opregner Googles lagerpladser for at fastslå, om der er usikker konfiguration og privilegieeskaleringer.

Funktioner

- Opdag åbne GCP-buckets og risikable privilegieeskaleringer på cloud-forekomster på platformen.

- Tjek privilegiet i hver opdaget bucket og afgør, om de er sårbare over for privilegieeskalering.

- Velegnet til Googles skypenetrationstest, røde teamengagementer og mere.

Cloud Security Suite

Sikkerhed FTW Cloud Security Suite er en anden open source til revision af sikkerhedspositionen for GCP-infrastruktur. Alt-i-én-løsningen hjælper dig med at revidere konfigurationerne og sikkerheden af GCP’ens konti og kan identificere en lang række sårbarheder.

Konklusion

Google Cloud Platform giver en fleksibel og meget skalerbar it-infrastruktur. Men ligesom andre skymiljøer kan den have sårbarheder, hvis den ikke er konfigureret korrekt. Dårlige aktører kan udnytte til at kompromittere systemerne, stjæle data, inficere med malware eller begå andre cyberangreb.

Heldigvis kan virksomheder sikre deres GCP-miljøer ved at følge god sikkerhedspraksis og bruge pålidelige værktøjer til at beskytte, løbende overvåge og give synlighed i konfigurationerne og den overordnede sikkerhedsposition.