Vurder dit datacenters sikkerhedsfejl, før skurke gør det!

En af de mange nyheder, vi hører i den nuværende digitale æra, er et cyberangreb. Det forstyrrer forretningen, skader omdømmet og går i panik med slutbrugerne.

Hvordan sikrer du, at din netværksinfrastruktur er i stand til at afbøde cyberangreb?

De dage er forbi, hvor du stoler på årlige eller kvartalsvise penetrationstestresultater. I den nuværende æra har du brug for en automatiseret brudangrebssimulering (BAS), kontinuerlig aktivscanning og selvfølgelig beskyttelse.

Takket være følgende værktøjer, som lader dig simulere det virkelige angreb mod dit datacenter, så du kan gennemgå resultaterne og gribe ind. Det bedste er nogle af de værktøjer, der giver dig mulighed for at automatisere handlingen.

Klar til at forberede sig på det værre?

Indholdsfortegnelse

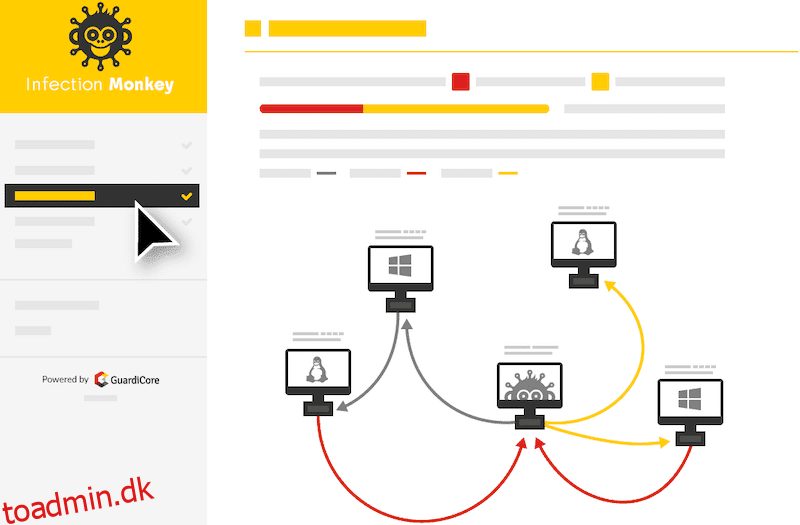

Infektionsabe

Kører du din applikation i skyen? Brug Infektionsabe for at teste din infrastruktur, der kører på Google Cloud, AWS, Azure eller lokaler.

Infection Monkey er et open source-værktøj, der kan installeres på Windows, Debian og Docker.

Du kan køre en automatisk angrebssimulering for tyveri af legitimationsoplysninger, fejlkonfiguration, kompromitterede aktiver osv. Nogle af de værd at nævne funktioner.

- Ikke-påtrængende angrebssimulering, så det påvirker ikke dine netværksoperationer.

- Omfattende revisionsrapport med en praktisk anbefaling til at hærde webservere eller anden infrastruktur

- Lav CPU og hukommelsesfodaftryk

- Visualiser netværk og angriberkort

Hvis du er en CISO eller fra sikkerhedsteamet, så vil du elske rapporten. Det er GRATIS, så prøv det i dag.

NeSSi2

NeSSi2 er en open source, drevet af JIAC framework. NeSSi står for Network Security Simulator, så du kan gætte, hvad den gør. Det fokuserer hovedsageligt på at teste indtrængningsdetektionsalgoritmer, netværksanalyse, profilbaserede automatiserede angreb osv.

Det kræver Java SE 7 og MySQL at konfigurere og kører.

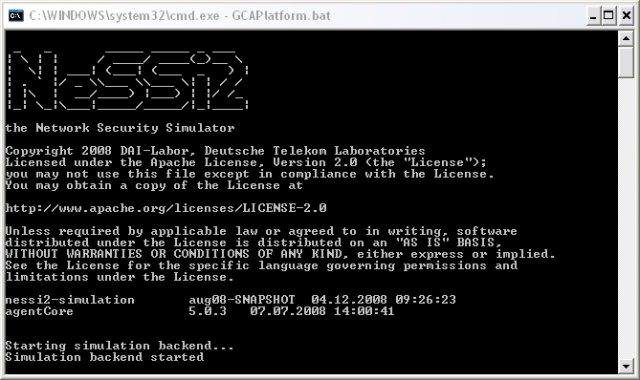

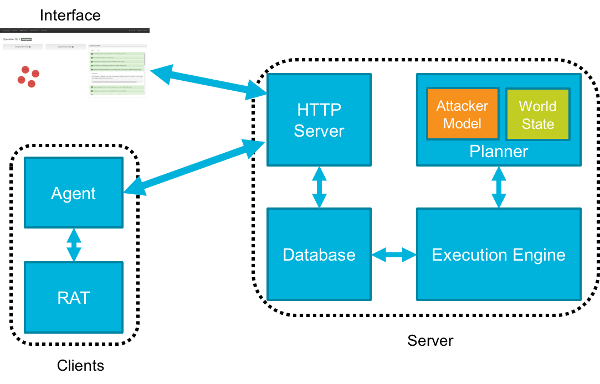

CALDERA

Et modstands-emuleringsværktøj. CALDERA understøtter kun Windows Domain-netværket.

Den udnytter ATT&CK-modellen til at teste og replikere adfærden.

Alternativt kan du også prøve Metta af Uber.

Foreseeti

securiCAD af foreseeti lader dig angribe din infrastruktur virtuelt for at vurdere og styre risikoeksponeringen. Det fungerer i tre enkle koncepter.

- Opret en model – tilføj alt det (server, router, firewall, tjenester osv.), du vil teste

- Simuler et angreb – for at finde ud af, om og hvornår dit system går i stykker

- Risikorapport – baseret på simuleringsdata vil den handlingsrettede rapport blive genereret, som du kan implementere for at sænke den samlede risiko

securiCAD er en virksomhedsklar løsning og fik en community-udgave med begrænsede funktioner. Værd at prøve for at se, hvordan det virker.

AttackIQ

AttackIQ er en af de populære skalerbare platforme til sikkerhedsvalidering for at styrke dit datacentersikkerhed. Det er et offensivt-defensivt system til at hjælpe sikkerhedsoperationsingeniører med at træne, red team-kapaciteter.

Platformen er integreret med en vital ramme – MITRE ATT&CK. Nogle af de andre funktioner er.

- Drevet af AttackIQ research team og branchesikkerhedsleder

- Tilpas angrebsscenariet for at efterligne truslerne fra den virkelige verden

- Automatiser angrebene og modtag en løbende sikkerhedsstatusrapport

- Letvægtsmidler

- Arbejder på et primært operativsystem og integreres godt med eksisterende infrastruktur

De tilbyder to ugers GRATIS prøveperiode for at prøve deres platform. Prøv at se, hvor godt din infrastruktur er.

LE

Ved, hvor din organisation står i sikkerhedsrisikoeksponering. Le platformen fik en kraftfuld og brugervenlig arbejdsgang til at skabe og lancere en cybertrusselskampagne i den virkelige verden. Ved hjælp af data kan du analysere dine sikkerhedsendepunkter i realtid.

Scythe tilbydes som en SaaS-model eller på stedet. Uanset om du er et rødt, blåt eller lilla hold – det passer til alle.

Hvis du er interesseret i at lære rødt hold aktivitet, så tjek dette online kursus.

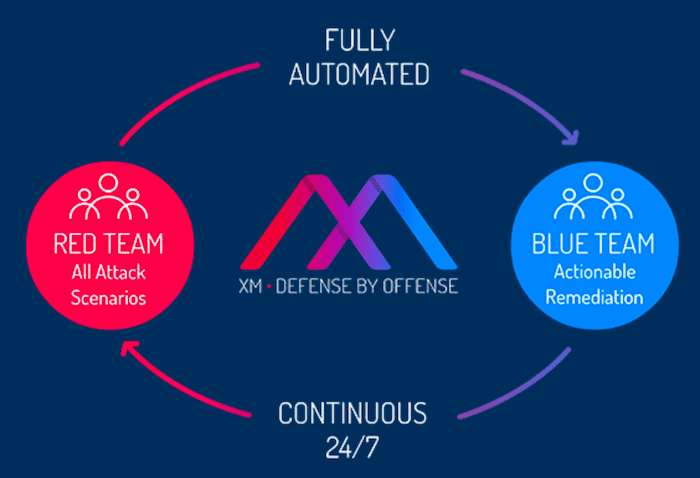

XM Cyber

XM Cyber tilbyder automatiseret avanceret persistent trussel (APT) simuleringsløsning. Bliv foran angriberen.

Du kan vælge målet til at køre og opsætte igangværende angreb og modtage en prioriteret udbedringsrapport – nogle højdepunkter om værktøjet.

- Tilpas angrebsscenariet baseret på behov

- Visualiser angrebsstien

- Opdaterede angrebsmetoder

- Anbefaling af bedste praksis og politikker

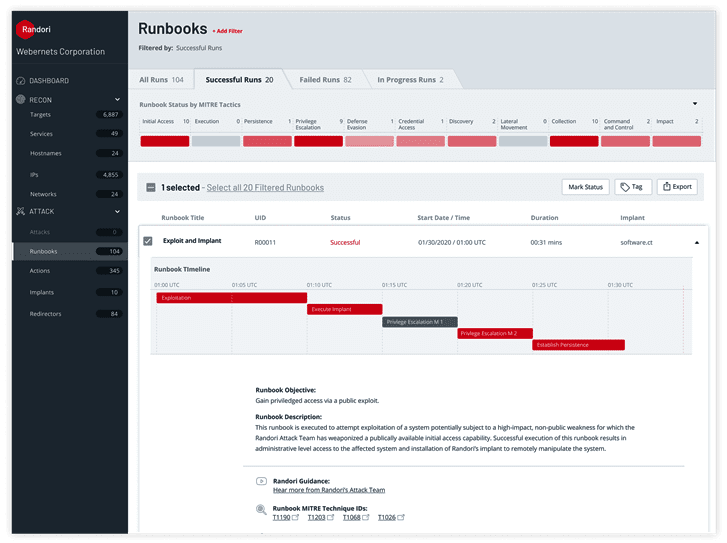

Randori

Randori er en pålidelig, automatiseret red team-cyberangrebsplatform til test af sikkerhedssystemers effektivitet til at forhindre angreb. Den har kapaciteten til at generere og lancere de rigtige udnyttelser og angreb på samme måde som en angriber ville gøre, men på en sikker måde.

Platformen har fordele såsom;

- Vurdere hele sikkerhedsløsninger og identificere svagheder.

- Giv indsigt i, hvordan et angreb ville se organisationens aktiver.

- Giver teams mulighed for at simulere rigtige angreb på en sikker måde mod organisationens it-systemer.

- Giver analyse af angrebsmål i realtid

- Det giver dig mulighed for at teste forsvar, identificere svagheder og stoppe med at antage, at du er sikker.

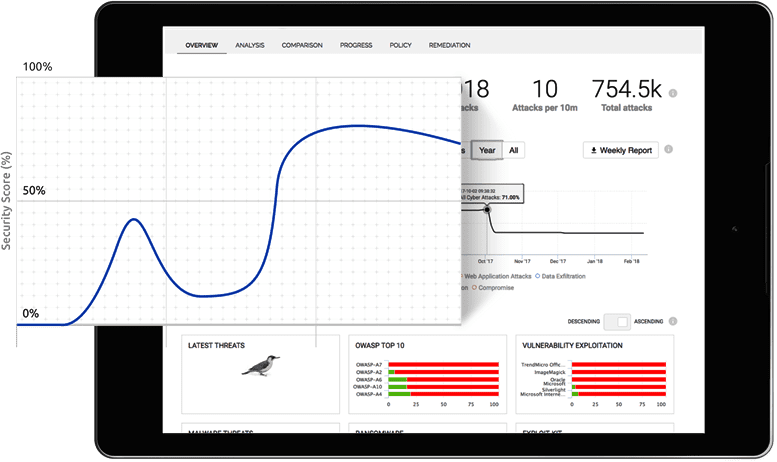

Picus

Picus er en sikkerheds- og risikostyringsløsning, der sætter dig i stand til løbende at vurdere, måle og afbøde sårbarheder, og dermed gøre det muligt for din organisation at være på forkant med de cyberkriminelle. Med et dashboard, der er nemt at konfigurere og bruge Picus sikkerhedsbrud og angrebssimuleringsplatform giver reelle angreb for at teste dit forsvar og afgøre, om de tilbyder tilstrækkelig beskyttelse.

Det har fordele såsom;

- Omfattende trusselsdatabase og tilsvarende beskyttelsesforanstaltninger

- Realtidsidentifikation af svage såvel som stærke sikkerhedslag, – hvilket giver teams mulighed for hurtigt at identificere og adressere sikkerhedshuller.

- Finjuster og maksimer de komplekse sikkerhedsteknologier

- Muliggør hurtig identifikation af sårbarheder samt foreslår de optimale afværgeforanstaltninger for at reducere risici.

- Giver real-time synlighed i en organisations sikkerhedsangrebsberedskab og evne til at løse svagheder.

Konklusion

Håndtering af en organisations it-sikkerhedsrisiko er udfordrende, og jeg håber, at ovenstående værktøjer hjælper dig med at implementere en kontrol i verdensklasse for at sænke risikoeksponeringen. De fleste af de angivne værktøjer tilbyder en gratis prøveperiode, så det bedste du kan gøre er at prøve at se, hvordan de virker og gå efter den, du kan lide.