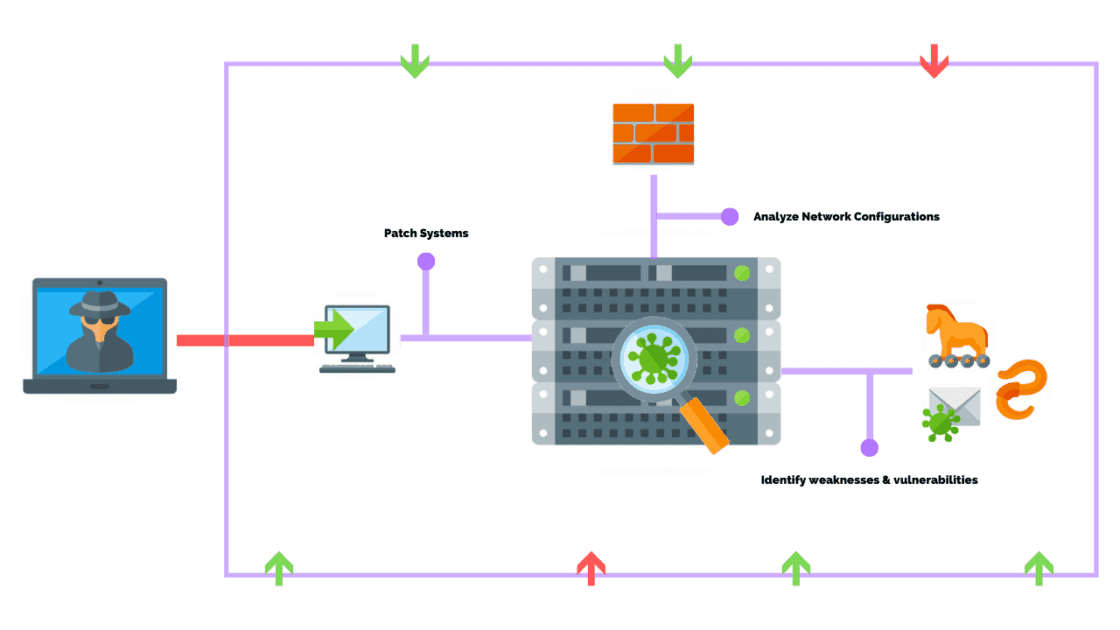

Netværkspenetrationstest er et autoriseret forsøg på at hacke sig ind i et computernetværk eller en infrastruktur for at identificere sikkerhedssårbarheder og -risici.

Normalt udfører sikkerhedseksperter testene for sikkert at finde og udnytte netværkssvagheder, såsom åbne porte, blotlagte data, svag kryptografi og adgangskoder. Penetrationstest afdækker også fejlkonfigurationer, dårlige rettighedskontroller, ikke-patchede operativsystemer og andre systemsårbarheder.

Ideelt set er det vigtigt regelmæssigt at vurdere sikkerheden og få et holistisk overblik over hele netværket, operativsystemer, applikationer, enheder og andre aktiver.

Til dette formål kan du udføre intern netværkspenetrationstest og ekstern netværkspenetrationstest. Det betyder at lancere angreb inde fra organisationens netværk, intranet eller udenfor, såsom fra internettet, andre netværk, WI-FI og andre kilder.

Billedkredit: Synopsys

Indholdsfortegnelse

Hvorfor er netværkspenetrationstest vigtig?

Sikkerhedsvurderingen hjælper med at identificere fejl, som angribere kan udnytte og kompromittere netværket, infrastrukturen, dataene og andre ressourcer. Den kontrollerer en lang række aktiver og tjenester, herunder perimetersikkerhedsoverholdelse af forskellige industri- og standardforskrifter og validering af eksisterende sikkerhedsløsninger og -praksis.

Andre fordele omfatter:

- Identificer og løs sikkerhedssårbarheder, som angribere kan udnytte på netværkskomponenter, tjenester, konfigurationer, applikationer og andre ressourcer.

- Opdagelse af aktiver med de fleste sårbarheder – gør det muligt for organisationen at prioritere dem.

- Identifikation af sikkerhedsfejl og potentielle konsekvenser, hvis angribere udnytter.

- Hjælper organisationen med at vurdere dets netværk og infrastruktur og følgelig skride til handling, hvor det er nødvendigt, for at opfylde revisions- samt branche- og lovkrav.

- Opnå og bevar brugernes og kundernes tillid.

Netværkspenetrationstest – Billede: Purplesec

Netværkspenetrationstest – Billede: Purplesec

Netværkspenetrationstest – Billede: Purplesec

Topløsninger til test af netværkspenetration

Valget af en netværkspenetrationstestløsning varierer fra den ene organisation til den anden, afhængigt af krav, type infrastruktur, målsætning, interne færdigheder og andre faktorer.

Med markedet fyldt med produkter, har vi samlet en liste over de bedste værktøjer til test af netværkspenetration for at hjælpe dig med at indsnævre det, der bedst passer til dine unikke krav.

Intruder Vanguard

Intruder Vanguard er en effektiv penetrationstesttjeneste, der gør det muligt for teams at identificere og adressere forskellige sikkerhedssvagheder. Den hybride sårbarhedsscanner tilbyder bred dækning, bakket op af højtuddannede on-demand sikkerhedseksperter.

Derudover giver den webbaserede service kontinuerlig kontrol og efterretningsdrevne undersøgelser, laver nøjagtige vurderinger og sikrer, at teams ikke går glip af noget.

Fordele

- Gør det muligt for organisationer at udføre omfattende sårbarhedsscanning af infrastrukturen. Den har også en automatisk scanning, som du kan planlægge til at køre med de foretrukne intervaller.

- Giver kontinuerlig overvågning af din infrastruktur, så du kan opdage og hurtigt reagere på alle trusler, inklusive nul-dages sårbarheder. Tjenesten bakkes op af meget erfarne Intruder-professionelle, som handler hurtigt for at imødegå enhver opdaget risiko.

- Fremragende og meget erfarne on-demand sikkerhedseksperter til at reagere, når interne teams ikke kan reagere tilstrækkeligt på en trussel.

- Integrerer manuelle sårbarhedstjek for at identificere og fjerne rapporterede trusler, der ikke kan udnyttes eller er falske positiver.

- Integrerer nemt med produktivitetsværktøjer såsom Microsoft Teams, Slack og andre.

Det kræver forbedring i filtrering af de opdagede sårbarheder. Det mangler evnen til at vælge og løse en individuel sårbarhed. Det ville være fantastisk at løse en sårbarhed og validere rettelsen uden at køre hele testen igen.

Det kan tage lang tid at fuldføre scanningen og også gøre nogle maskiner langsommere under testen. Den har ikke mulighed for at pause og genoptage scanninger, hvilket kan være nyttigt, når servere er overbelastet.

Astra Pentest

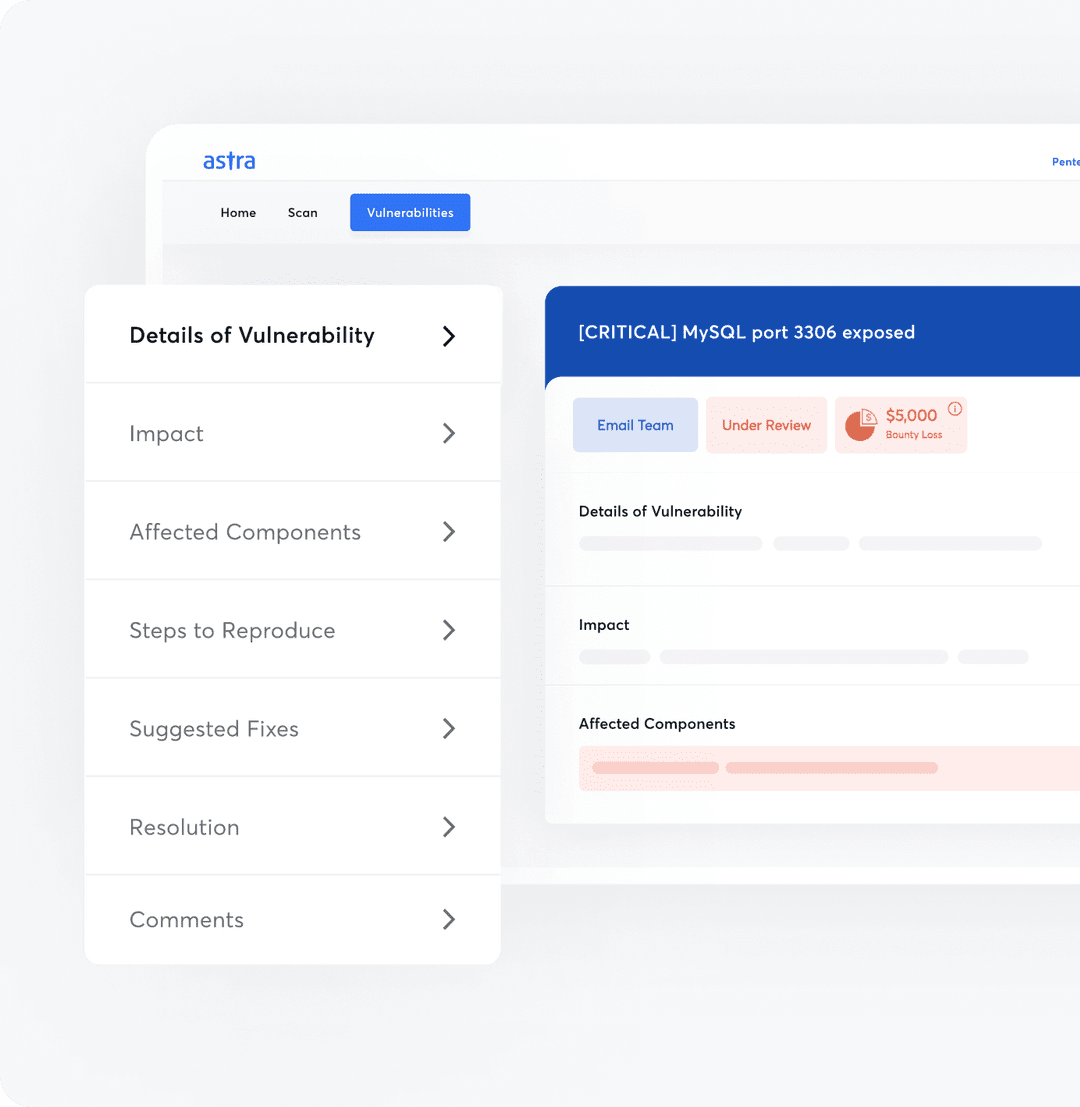

Astra Pentest er en intelligent sårbarhedsscanner understøttet af højtuddannede sikkerhedseksperter. Et fantastisk værktøj, der sætter dig i stand til at opdage og adressere sårbarheder ved at give omfattende dækning og en trin-for-trin guide til at afhjælpe opdagede sikkerhedssvagheder.

Derudover har den et brugervenligt administrationsdashboard, der gør det muligt for sikkerhedsteams, CXO’er, Astras sikkerhedseksperter og andre interessenter at samarbejde problemfrit.

Astra Pentest sårbarhedsdetaljer Billede: Astra

Astra Pentest sårbarhedsdetaljer Billede: Astra

Astra Pentest sårbarhedsdetaljer Billede: Astra

Fordele

- Tydelige og handlingsrettede trin-for-trin instruktioner om håndtering af trusler opdaget i din it-infrastruktur.

- Et CXO-venligt dashboard, der sætter dig i stand til at spore scanningens fremskridt, prioritere og adressere kritiske sårbarheder hurtigere.

- Den intelligente scanner bruger historiske pentest data til at opbygge en profil, der adresserer dit unikke it-miljø og dine trusler.

- Realtid og god support fra højtuddannede sikkerhedseksperter.

- Det giver automatisk og manuel sårbarhedsscanning, samtidig med at du kan scanne netværkets perimeter og køre test igen for at sikre, at du har løst sårbarhederne tilstrækkeligt.

- Giver kontinuerlig og intelligent drevet scanning og har en sikkerhedsmotor i konstant udvikling baseret på nye CVE’er og hacks

- Giver et brancheanerkendt og pålideligt certifikat – så du nemt kan opfylde GDPR, HIPAA ISO 27001, SOC2 og andre overholdelseskrav.

Omfattende scanninger kan tage lang tid at gennemføre, og det kan forsinke nogle afgørende tjenester i organisationen. Der kan til tider være nogle falske positiver, og disse kræver mere tid at verificere manuelt.

Det understøtter ikke eksport af en rapport for en individuel sårbarhed. Selvom det ikke er så stort et problem, ville det være godt at integrere Astra med populære instant messaging-værktøjer som Telegram, Teams, Slack og andre i stedet for bare e-mail.

Målforsvar

Målforsvar er et avanceret netværks- og infrastruktur-penetrationstestværktøj, der tilbyder både automatiseret scanning og menneskelig indsigt.

Fordele

- Giver en omfattende sikkerhedssårbarhedsscanning for at hjælpe dig med at styrke din sikkerhedsposition. Under øvelsen simulerer Target Defense penetrationstesterne ofte autoriserede angreb ved hjælp af teknologier og værktøjer, der ligner dem, der bruges af rigtige angribere.

- Intern og ekstern penetrationstest for at give sikkerhedsteams fuldstændig overblik over alle sårbarheder

- Har fleksible betalingsplaner med konkurrencedygtige priser, der gør den velegnet til alle størrelser af organisationer

- Har et moderne, brugervenligt dashboard, der gør det muligt for teams at prioritere sårbarhedsscanning og -fixing.

- Giver en kontinuerlig, automatiseret scanning, der er nødvendig for hurtigt at opdage og adressere enhver opdaget sårbarhed.

Den omfattende penetrationstestplatform hjælper sikkerhedsteams med at opdage og rette en lang række sikkerhedsfejl, før rigtige angribere finder og udnytter dem.

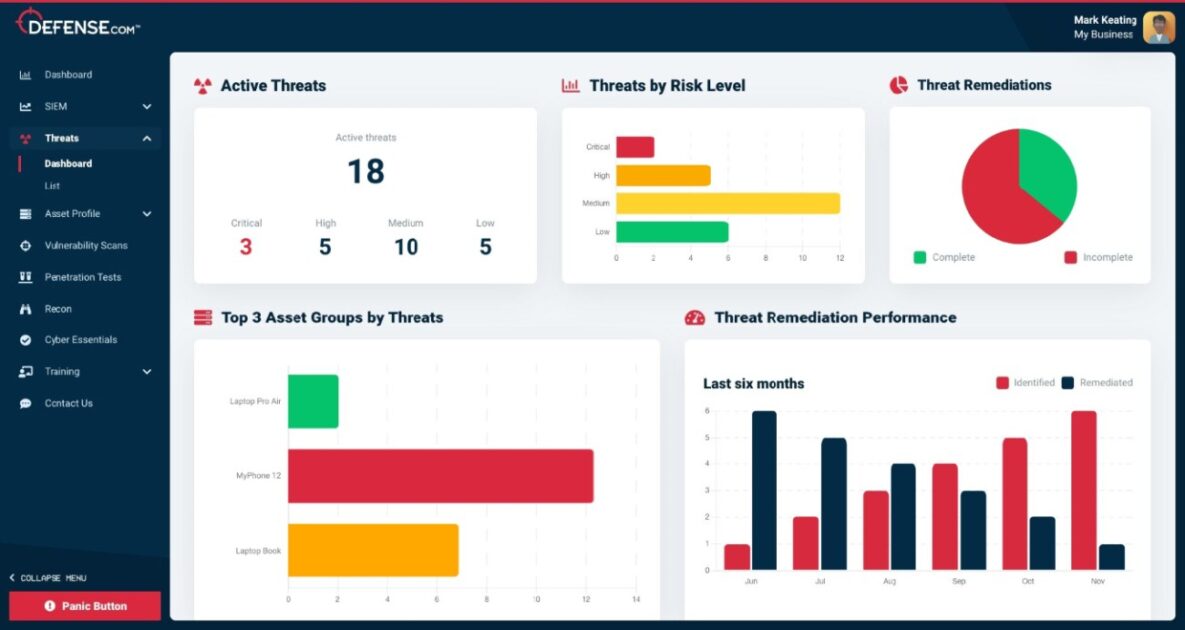

Defencecom

Defensecom pentest trussels dashboard Billede: Defencecom

Defensecom pentest trussels dashboard Billede: Defencecom

Defencecom er en omfattende netværkspenetrationstestplatform, der sætter dig i stand til at udføre sårbarhedsscanning af infrastruktur, netværk, cloud, applikationer og andre aktiver. Den omfattende pentest-løsning kombinerer forskellige testpakker, og du kan tilpasse den til at imødekomme dine nuværende behov.

Fordele

- Gør det muligt at køre simulerede phishing-angreb og bestemme træningsbehov for sikkerhedsbevidsthed for medarbejdere.

- Afhjælpningshjælp ved opdagelse af sikkerhedssårbarheder.

- Detaljeret vurderingsrapport inklusive en liste over kritiske trusler på software- og hardwareressourcer.

- Handlingsbare rapporter og detaljer for hver opdaget sårbarhed.

- Trusselprioritering, logovervågning og realtidsdata for at forbedre sårbarhedsstyringen.

- Fremragende support fra Defensecoms højtuddannede, erfarne sikkerhedseksperter.

Du kan vælge specifikke tests for infrastrukturen, applikationerne, godkendelsen, Office 365 eller andre individuelle tjenester eller ressourcer. Derudover kan du vælge målrettet penetrationstest, som er en udtømmende penetrationstest målrettet organisationen. Dette indebærer at lancere forskellige simulerede angreb på organisationens netværk og infrastruktur.

vPenTest

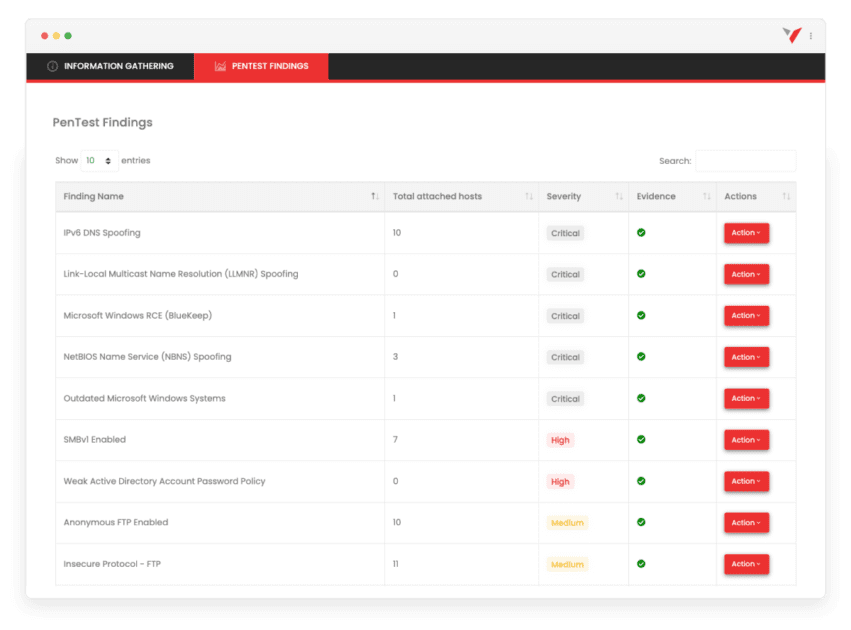

vPenTest er en effektiv, funktionsrig og overkommelig automatiseret penetrationstestløsning, der udfører forskellige hackingaktiviteter på en organisations netværk.

For at demonstrere, hvad en rigtig angriber ville gøre, går vPenTest videre og udnytter de identificerede sårbarheder. For eksempel kan testere bruge det skalerbare værktøj til at udføre man-in-the-middle-angreb, finde ubeskyttede følsomme data, knække adgangskoder, efterligne brugere eller udnytte andre identificerede sikkerhedsfejl.

vPenTest netværkspenetrationstestrapport – Billede: Vonahi

vPenTest netværkspenetrationstestrapport – Billede: Vonahi

vPenTest netværkspenetrationstestrapport – Billede: Vonahi

Fordele ved vPenTest

- Effektivt, hurtigere og ensartet penetrationstestværktøj baseret på en proprietær ramme i konstant udvikling.

- Giver en overkommelig og omfattende penetrationstest med detaljerede, handlingsrettede rapporter.

- Fleksibel månedlig eller on-demand planlægning for intern eller ekstern netværkspenetrationstest.

- Giver dig mulighed for at overvåge sårbarhedsscanningens fremskridt og advarsler i realtid.

- Udfør simuleringer før og efter brud enten inde fra eller uden for netværket.

- Tydelige, detaljerede vurderingsrapporter med trin-for-trin instruktioner om, hvordan man løser opdagede sårbarheder.

- Giver mulighed for segmenteret penetrationstest for at vurdere sikkerheden og effektiviteten af de isolerede følsomme netværk.

Selvom platformen opfylder næsten alle behov for penetrationstest for alle typer virksomheder, kan nogle avancerede brugere kræve nogle problemer løst.

Advarslerne er primært på e-mail. Det kunne være mere praktisk, hvis platformen med andre øjeblikkelige forretningsværktøjer såsom Slack og Teams.

Dashboardet er enkelt og nemt at bruge for alle, inklusive brugere med gennemsnitlige tekniske færdigheder. Det mangler dog nogle avancerede tilpasningsmuligheder, dygtige administratorer gerne vil bruge til at skræddersy scanningen, så den passer til deres unikke eller komplekse it-miljøer.

BreachLock

BreachLock er en omfattende sårbarhedsscanningstjeneste, der kombinerer kunstig intelligens og menneskelig indsigt. Den skalerbare penetrationstesttjeneste er tilgængelig som en Pen Testing-as-a-Service (PTaaS).

Værktøjet kombinerer automatisering, menneskelige hackere og kunstig intelligens for at give en omfattende og præcis penetrationstestservice.

Leveret som Penetration Testing as a Service (PTaaS), Breachlock-pentesten gør det muligt for organisationer hurtigt og omkostningseffektivt at udføre avanceret sårbarhedsscanning og validere deres sikkerheds- og compliancekrav.

Fordele

- Skalerbar med omkostningseffektive on-demand eller årlige abonnementer.

- Giver testere mulighed for at spore scanningsfremskridt online og også opnå resultater i realtid

- Organisationer kan også vælge mellem kontinuerlig eller engangspenetrationstest.

- Det er en nem at bruge og fremragende platform til at forbedre din organisations it-sikkerhed.

- Venligt og meget erfarent supportteam, der kan hjælpe med opsætningen og også med at løse identificerede sårbarheder.

- BreachLock gør det muligt for organisationer at få værdifuld indsigt i deres sikkerhed og sårbarheder. Pentest-værktøjet hjælper dem med at løse problemerne, forhindre potentielle trusler og overholde HIPAA, PCI DSS, GDPR, SOC 2 og andre regulatoriske krav.

Automatisering af nogle test på nogle aktiver kan føre til nogle problemer. Men når først de er identificeret, kan Breachlock-eksperterne løse dem. Behov for at give yderligere muligheder for at downloade scanningssårbarhedsrapporter.

Testene kommer med en gratis sårbarhedsscanning. Du kan dog kun køre det én gang om måneden. Omkostningerne kan være høje for flere licenser.

CYBRI

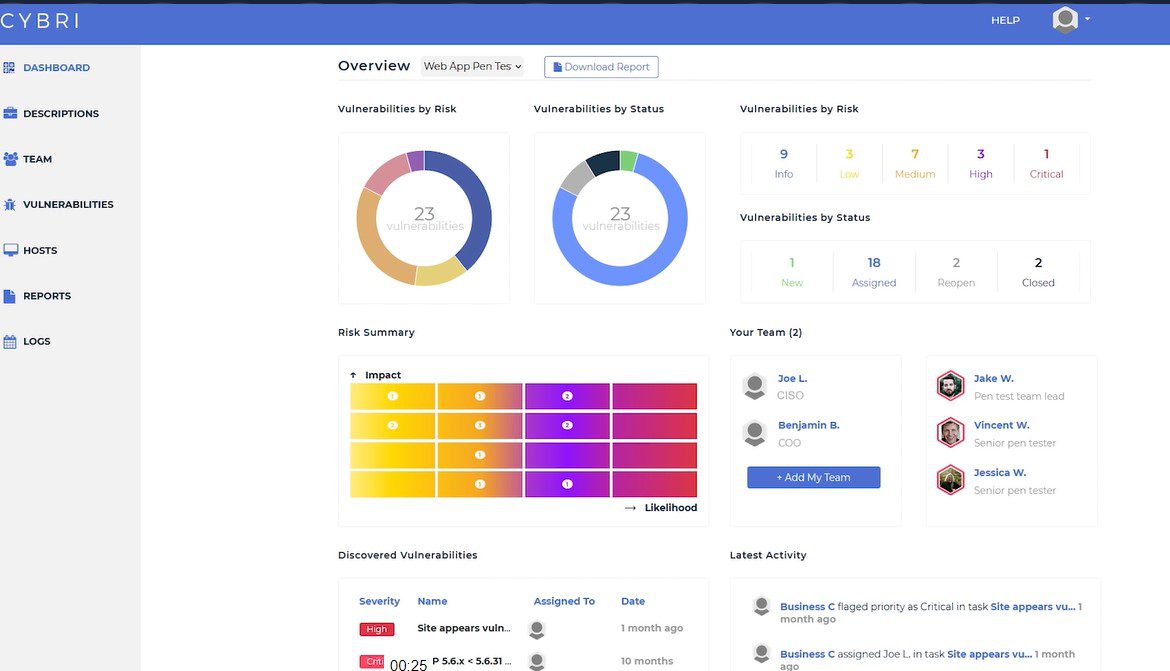

CYBRI netværkspenetrationstestplatform er en effektiv netværks- og infrastruktur-testløsning, der scanner en bred vifte af aktiver.

CYBRI netværkspenetrationstest – Billede: CYBRI

CYBRI netværkspenetrationstest – Billede: CYBRI

CYBRI netværkspenetrationstest – Billede: CYBRI

Fordele

- On-demand netværks- og infrastruktur-penetrationstestløsning udført af CYBRIs røde teammedlemmer. Udover on-demand-planerne kan organisationer abonnere på årsplaner eller øge frekvensen af pentests for at sikre regelmæssige vurderinger og muligheder for at opdage nye trusler.

- Gennemfører en opdagelse for at sikre dækning af alle aktiver og ressourcer ved hjælp af det mest passende team.

- Efter opdagelse af en fejl, bruger CYBRIs røde team platformen til at samarbejde hurtigt og problemfrit med din organisations teams om, hvordan man løser problemerne.

- Klar, letforståelig og delbar rapport for hver gennemført test.

- Genscan netværket og infrastrukturen efter at have afhjulpet opdagede problemer.

Udover netværket og sikkerhedsprotokollerne kontrollerer PTaaS-platformen (Penetration Testing as a Service) alle de andre aktiver, inklusive overordnede sikkerhedskonfigurationer, operativsystemopdateringer og patching, webservere, apps og andre komponenter.

Pakkelabs

Pakkelabs er et kraftfuldt netværks- og infrastruktur-penetrationstestværktøj, der nøjagtigt registrerer sikkerhedssårbarheder i dit miljø. Det giver en omfattende sikkerhedsløsning, der kombinerer Infrastructure Penetration Testing og Objective-Based Penetration Test (OBPT). Efter scanningen får du detaljerede rapporter, der gør dig i stand til at løse fejlene og beskytte dit miljø.

Fordele

- Leverer infrastrukturpenetrationstest, der vurderer IT- og netværkssystemerne for at identificere sikkerhedssårbarheder.

- Kontrollerer autentificeringssårbarheder såsom svage adgangskoder og politikker

- Bekræft sikkerheden af alle de kritiske og følsomme data og ressourcer, mens du kontrollerer den potentielle virkning af uautoriseret adgang til udsatte aktiver

- Udfør sårbarhedsscanning for netværkssystemer, herunder de ældre porte og protokoller, som angribere udnytter for at få uautoriseret adgang og privilegier.

- Tjek for usikre konfigurationer i netværksinfrastrukturen, skyen, applikationer og andre ressourcer.

Det ville være fantastisk at have mulighed for at planlægge nogle ressourcekrævende scanninger til at køre efter arbejdstid. Behov for at opdatere klienten om scanningsaktiviteter og omfanget af netværksaktiverne.

Nøglefunktioner ved et penetrationstestværktøj

De netværkspenetrationstestværktøjer, der er tilgængelige på markedet, er forskellige i funktioner, omkostninger, support og andre faktorer. På den anden side kræver organisationer visse funktioner for at opfylde deres unikke krav og mål.

Når det er sagt, er der nogle grundlæggende funktioner, som du bør kigge efter i en netværkspenetrationstestløsning. Udover overkommelighed, skalerbarhed, brugervenlighed og god support, er andre faktorer, der skal overvejes:

- Evne til at udføre intern og ekstern penetrationstest

- On-demand sårbarhedsscanningstjeneste.

- Lever sårbarhedsscanningsrapporter, fortrinsvis handlingsrettede resultater med trin-for-trin instruktioner om, hvordan du løser problemer.

- Leverandører, der kan yde on-demand professionel support til at løse problemer in-house teams, kan ikke løse.

- Aktivitetsovervågning, rapportering og analyse af sårbarhedsscanning i realtid.

- Et produkt, der tilbyder både automatiseret og manuel penetrationstest og omfattende dækning.

Hvordan fungerer penetrationstest?

Under test af netværkspenetration scanner sikkerhedseksperten eller den etiske hacker it-infrastrukturen for sikkerhedsfejl, som en rigtig angriber ville udnytte og få uautoriseret adgang. Efter at have opdaget disse, kan den etiske hacker simulere angreb for at finde ud af virkningen af et sådant reelt brud. Bagefter genererer eksperten en rapport om vurderingen.

Netværkspenetrationstesten kan udføres af enten et internt eller eksternt serviceudbyderteam. Men i de fleste tilfælde samarbejder begge teams, når de udfører testene, og de eksterne eksperter kan levere de trinvise afhjælpningsprocedurer, hvor det er nødvendigt.

Derudover kan organisationen outsource hele tjenesten, især når det interne sikkerhedsteam ikke har megen ekspertise i detektering og løsning af moderne trusler.

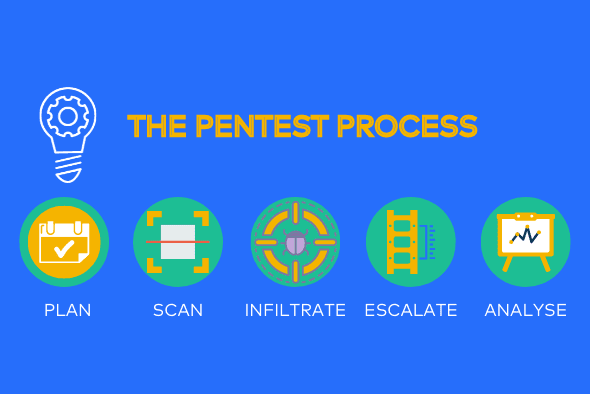

Trin i netværkspenetrationstest

Trinene og metoderne til at udføre netværkspenetrationstestene kan variere fra den ene organisation til den anden. Nedenfor er dog nogle af de almindelige aktiviteter ved test af netværkspenetration.

Billedkredit: getastra.com

- Planlægning: Dette indebærer etablering af omfanget og formålet med penetrationstesten, platformen til brug, aktiver, der skal testes, succesmålinger osv. Det involverer også at tildele et team eller en person til at fungere som en etisk hacker eller en white-hat hacker.

- Identificer aktiver, operativsystemer, applikationer og andre ressourcer med kendte sårbarheder.

- Testfasen er, hvor interne eller eksterne etiske hackere lancerer forskellige simulerede angreb ved hjælp af forskellige metoder.

- Afhængigt af planen vil organisationens sikkerhedsteam forsøge at begrænse truslen ved at stoppe den og undersøge årsagen, og tro at det er et reelt angreb. Dette sker, hvis de ikke er klar over, at det er en pentest, men det er en god måde også at teste responsen i tilfælde af en reel hændelse. Selvom de var klar over det, ville sikkerhedsteamet stadig forsøge at begrænse angrebet for at bekræfte, hvad de kan gøre, når der er et rigtigt angreb.

- Dette efterfølges af dokumentation, der viser, hvor svaghederne er, og de skridt, der skal tages for at løse dem og forhindre fremtidige angreb. Rapporten inkluderer virkningen, hvis de rigtige angribere skulle udnytte svaghederne.

- Løs alle de identificerede sikkerhedssårbarheder. Nogle sikkerhedseksperter kan endda give instruktioner om, hvordan man løser problemerne og forbedrer den overordnede sikkerhed.

- Organisationen kan udføre endnu en test efter at have adresseret sårbarhederne for at bekræfte, at de har elimineret fejlene.

På trods af fordelene ved netværksgennemtrængningstest, bør teams være forsigtige. Ellers kan dårligt planlagt og udført test forårsage reel skade på målaktiver, såsom servere, og resultere i unødvendig nedetid.

Konklusion

Netværkspenetrationstest gør det muligt for it-teams at identificere og adressere sikkerhedssårbarheder, før de rigtige angribere finder og udnytter fejlene. Typisk netværkspenetrationstest involverer simulering af rigtige angreb for at vurdere sikkerheden i organisationens infrastruktur.

Ved at udføre regelmæssig sårbarhedsscanning kan organisationer løbende forbedre deres sikkerhedsposition og beskytte sig selv mod aktuelle og nye trusler.

Tjek derefter premium penetrationstestsoftware til webapplikationer.