Scanning for cloud-baserede sårbarheder er en vigtig cybersikkerhedspraksis i den teknologiske verden.

Netværksoperatører implementerer grundlæggende sikkerhedsforanstaltninger, når de administrerer et netværk, men nogle skjulte sårbarheder kan være svære at opdage. Derfor opstår behovet for automatiserede cloud-sikkerhedsscanninger.

Tekniske entusiaster forventes at kunne udføre grundlæggende sårbarhedsscanning af cloudmiljøet. Denne proces starter med at lære om skysikkerhedsscanningsværktøjer, der kan hjælpe med at automatisere opdagelsen af skysårbarheder på et netværk. Adskillige sårbarhedsscannere er tilgængelige for små eller ingen omkostninger, men det er vigtigt at kende de mest effektive.

Indholdsfortegnelse

Hvad er en sårbarhedsscanner?

En sårbarhedsscanner er et softwareværktøj designet til automatisk at undersøge applikationer og netværk for fejlkonfiguration og sikkerhedsfejl. Disse scanningsværktøjer udfører automatiske sikkerhedstests for at identificere sikkerhedstrusler i et cloudnetværk. Derudover har de en konstant opdateret database over sårbarheder i skyen, der giver dem mulighed for at udføre effektiv sikkerhedsscanning.

Sådan vælger du den rigtige sårbarhedsscanner

Det er vigtigt at bruge en passende sårbarhedsscanner til cloud-sikkerhed. Mange sårbarhedsscanningsværktøjer er tilgængelige på internettet, men ikke alle vil tilbyde, hvad cloud-sikkerhedstestere leder efter i automatiserede sårbarhedsscannere. Så her er nogle faktorer, du skal være opmærksom på, når du vælger et sårbarhedsscanningsværktøj.

Vælg en sårbarhedsscanner, der:

- scanner komplekse webapplikationer

- overvåger kritiske systemer og forsvar

- anbefaler udbedring af sårbarheder

- overholder regler og industristandarder

- har et intuitivt dashboard, der viser risikoscore

Det er vigtigt at sammenligne og gennemgå værktøjer, der bruges til at scanne og teste skysårbarheder. De tilbyder unikke fordele, der sikrer systemnetværk og webapplikationer kører problemfrit og er sikre til brug i organisationer og private virksomheder.

Sårbarhedsscanningsværktøjer tilbyder skyovervågning og sikkerhedsbeskyttelsesfordele såsom:

- Scanner systemer og netværk for sikkerhedssårbarheder

- Udførelse af ad-hoc sikkerhedstests, når de er nødvendige

- Sporing, diagnosticering og afhjælpning af skysårbarheder

- Identifikation og løsning af forkerte konfigurationer i netværk

Her er de 5 bedste sårbarhedsscannere til skysikkerhed:

Intruder Cloud Security

Ubuden gæst er et Cloud Vulnerability Scanning Tool specielt designet til scanning af AWS, Azure og Google Cloud. Dette er en meget proaktiv cloud-baseret sårbarhedsscanner, der registrerer enhver form for cybersikkerhedssvaghed i digitale infrastrukturer. Intruder er yderst effektiv, fordi den finder cybersikkerhedssvagheder i udsatte systemer for at undgå dyre databrud.

Styrken ved denne sårbarhedsscanner til skybaserede systemer ligger i dens perimeterscanningsevner. Den er designet til at opdage nye sårbarheder for at sikre, at omkredsen ikke let kan brydes eller hackes. Derudover anvender den en strømlinet tilgang til fejl og risikodetektion.

Hackere vil finde det meget svært at bryde et netværk, hvis der bruges en Intruder Cloud Security Scanner. Det vil opdage alle svaghederne i et cloud-netværk for at forhindre hackere i at finde disse svagheder. Den ubudne gæst tilbyder også et unikt trusselfortolkningssystem, der gør processen med at identificere og håndtere sårbarheder til en nem nød at knække. Dette kan varmt anbefales.

Aqua Cloud Sikkerhed

Aqua Cloud Sikkerhed er en sårbarhedsscanner designet til scanning, overvågning og afhjælpning af konfigurationsproblemer i offentlige cloud-konti i henhold til bedste praksis og overholdelsesstandarder på tværs af cloud-baserede platforme såsom AWS, Azure, Oracle Cloud og Google Cloud. Det tilbyder en komplet Cloud-Native Application Protection Platform.

Dette er en af de bedste sårbarhedsscannere, der bruges til cloud-native sikkerhed i organisationer. Netværkssikkerhedsoperatører bruger denne sårbarhedsscanner til sårbarhedsscanning, administration af skysikkerhedsstillinger, dynamisk trusselsanalyse, Kubernetes-sikkerhed, serverløs sikkerhed, containersikkerhed, virtuel maskinsikkerhed og cloud-baserede platformsintegrationer.

Aqua Cloud Security Scanner tilbyder brugere forskellige CSPM-udgaver, der inkluderer SaaS og Open Source Security. Det hjælper med at sikre konfigurationen af individuelle offentlige cloud-tjenester med CloudSploit og udfører omfattende løsninger til multi-cloud-sikkerhedsstyring. Fejl er næsten uundgåelige i et komplekst cloudmiljø, og hvis det ikke kontrolleres tilstrækkeligt, kan det føre til fejlkonfiguration, der kan eskalere til alvorlige sikkerhedsproblemer.

Derfor udtænkte Aqua Cloud Security en omfattende tilgang til at forhindre databrud.

Qualys Cloud Security

Qualys Cloud Security er en fremragende cloud computing-platform designet til at identificere, klassificere og overvåge cloud-sårbarheder og samtidig sikre overholdelse af interne og eksterne politikker. Denne sårbarhedsscanner prioriterer scanning og afhjælpning ved automatisk at finde og udrydde malwareinfektioner på webapplikationer og systemwebsteder.

Qualys leverer offentlige cloud-integrationer, der giver brugerne mulighed for at få total synlighed af offentlige cloud-implementeringer. De fleste offentlige cloudplatforme opererer efter en “delt sikkerhedsansvar”-model, hvilket betyder, at brugere forventes at beskytte deres arbejdsbyrde i skyen. Dette kan være en skræmmende opgave, hvis det gøres manuelt, så de fleste brugere vil hellere anvende sårbarhedsscannere.

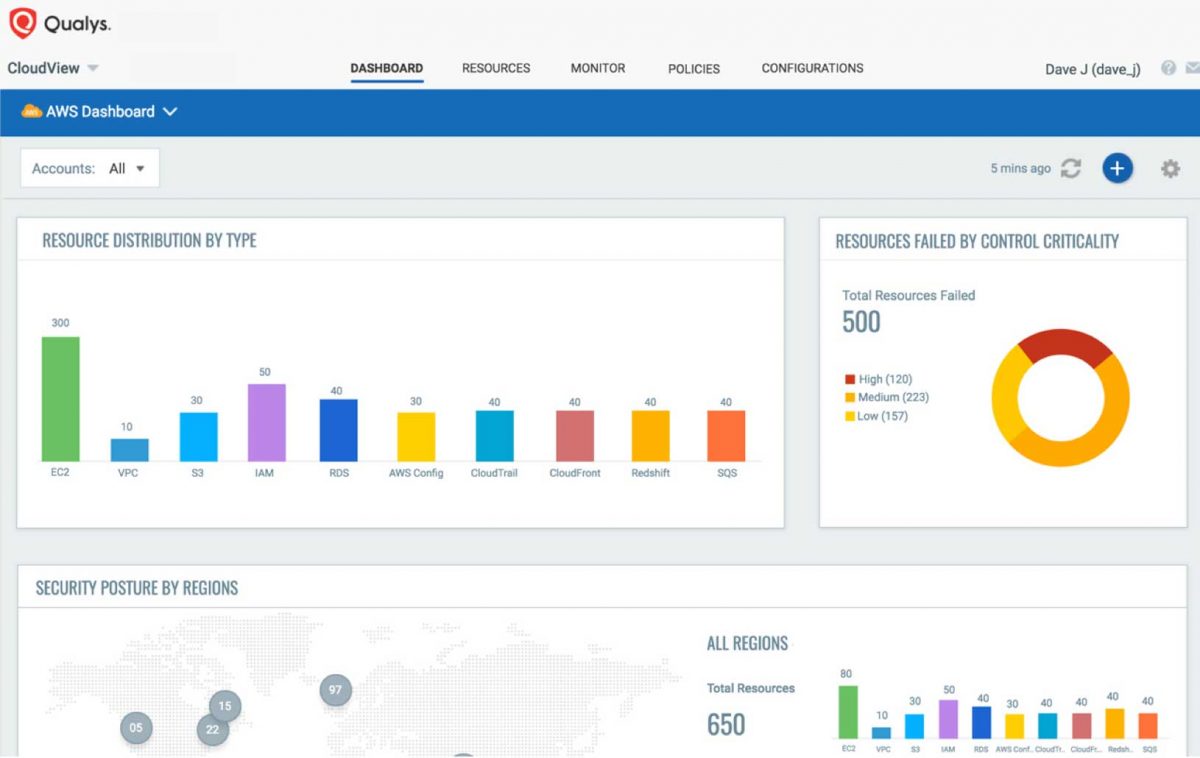

Qualys giver komplet synlighed med end-to-end it-sikkerhed og overholdelse af hybride it- og AWS-implementeringer. Det overvåger og vurderer løbende AWS-aktiver og -ressourcer for sikkerhedsproblemer, fejlkonfigurationer og ikke-standardinstallationer. Det er den perfekte sårbarhedsscanner til at scanne cloudmiljøer og opdage sårbarheder i komplekse interne netværk. Den har et centralt enkelt-panel-af-glas-interface og CloudView-dashboard, der giver brugerne mulighed for at se overvågede webapps og alle AWS-aktiver på tværs af flere konti gennem en centraliseret brugergrænseflade.

Rapid7 Insight Cloud Security

Rapid7 InsightCloudSec platform er en af de bedste sårbarhedsscannere til cloud-sikkerhed. Denne sårbarhedsscanner er designet til at holde cloud-tjenester sikre. Den har en indsigtsplatform, der leverer webapplikationssikkerhed, sårbarhedsstyring, trusselskommando, fejldetektion og respons, herunder cloud-sikkerhedsekspertstyring og konsulenttjenester.

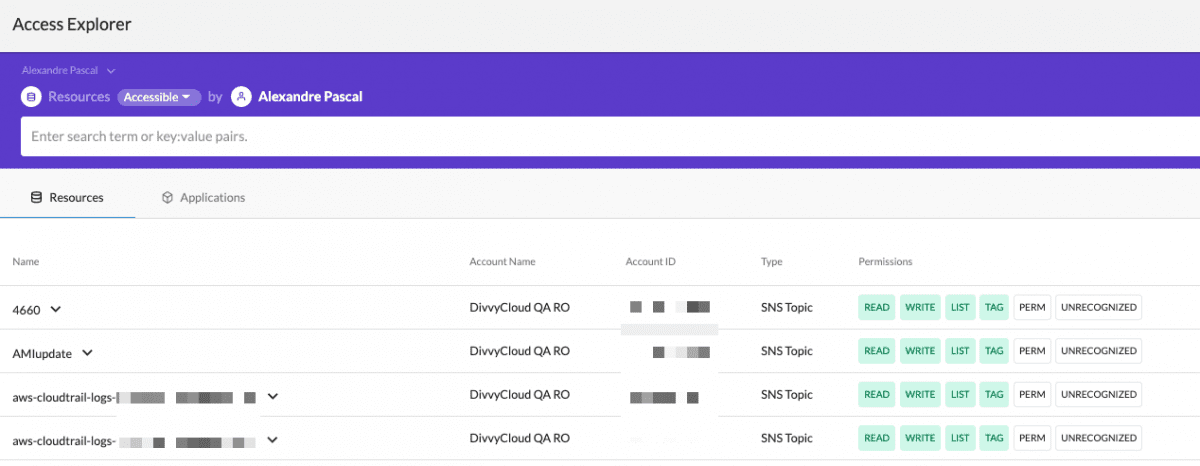

De sikre cloud-tjenester leveret af Rapid7 InsightCloudSec er med til at drive forretningen fremad på de bedst mulige måder. Det gør det også muligt for brugerne at drive innovation gennem kontinuerlig sikkerhed og overholdelse. Denne cloud-sikkerhedsplatform tilbyder fremragende fordele, herunder beskyttelse af arbejdsbelastning i skyen, administration af sikkerhedsstillinger og identitets- og adgangsstyring.

Rapid7 er en fuldt integreret cloud-native platform, der tilbyder funktioner som; risikovurdering og revision, samlet synlighed og overvågning, automatisering og realtidsafhjælpning, styring af cloud-identitet og adgangsstyring, trusselsbeskyttelse, udvidelig platform og infrastruktur som kodesikkerhed, Kubernetes sikkerhedsværn og posture management. Listen er uendelig.

CrowdStrike Cloud Security

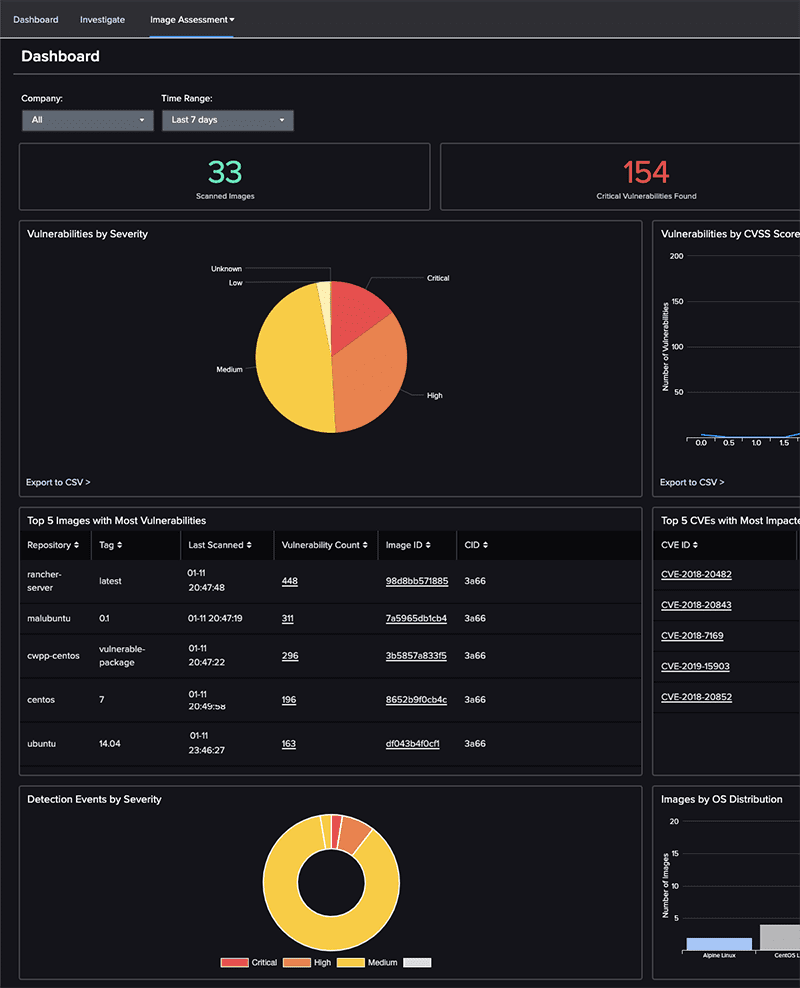

CrowdStrike Cloud Security er en top sårbarhedsscanner designet til cloud-sikkerhedstjenester. Det stopper skybrud med unified cloud-sikkerhedspositionsstyring og brudsforebyggelse for multi-cloud- og hybridmiljøer på en enkelt platform. Denne platform har transformeret, hvordan cloud-sikkerhedsautomatisering udføres for webapplikationer og netværk.

CrowdStrike tilbyder fuld-stack cloud-native sikkerhed og beskytter arbejdsbelastninger, værter og containere. Det gør det muligt for DevOps at opdage og rette problemer, før de påvirker et system negativt. Derudover kan sikkerhedsteams bruge denne cloud-sikkerhedsscanner til at forsvare sig mod skybrud ved hjælp af cloud-skala data og analyser. Denne sårbarhedsscanner vil skabe mindre arbejde for cloud-sikkerhed og DevOps-teams, fordi cloud-implementeringer automatisk optimeres med samlet beskyttelse.

Dens funktioner omfatter automatisk opdagelse af cloud-sårbarhed, detektering og forebyggelse af trusler, kontinuerlig runtime-beskyttelse, inklusive EDR for cloud-arbejdsbelastninger og containere. Desuden giver det webudviklere mulighed for at bygge og køre webapplikationer, vel vidende at de er fuldt beskyttet mod et databrud. Som et resultat, når trusler jages og udryddes, vil cloud-applikationer køre jævnt og hurtigere, mens de arbejder med den største effektivitet.

Konklusion 👩💻

Sårbarhedsscannere er afgørende for cloud-sikkerhed, fordi de nemt kan opdage systemsvagheder og prioritere effektive rettelser. Dette vil hjælpe med at reducere arbejdsbyrden på sikkerhedsteams i organisationer. Hver af de sårbarhedsscannere, der er gennemgået i denne vejledning, giver fremragende fordele.

Disse sårbarhedsscannere giver brugerne mulighed for at udføre scanninger ved at logge ind på webstedet som autoriserede brugere. Når dette sker, overvåger og scanner den automatisk svaghedsområder i systemerne. Den identificerer også enhver form for uregelmæssigheder i en netværkspakkekonfiguration for at blokere hackere fra at udnytte systemprogrammer. Automatiseret sårbarhedsvurdering er meget afgørende for cloud-sikkerhedstjenester.

Så sårbarhedsscannere kan opdage tusindvis af sårbarheder og identificere den faktiske risiko for disse sårbarheder ved at validere dem. Når disse er opnået, prioriterer de udbedring baseret på risikoniveauet for disse sårbarheder. Alle de fem gennemgåede sårbarhedsscannere er testet og betroet, så brugerne behøver ikke at bekymre sig om nogen form for mangler.

Endelig er det vigtigt at bemærke, at sårbarhedsscanning er forskellig fra penetrationstest.

Sårbarhedsscannere opdager sårbarheder og klassificerer dem baseret på deres trusselsniveau. De korrelerer dem med software, enheder og operativsystemer, der er forbundet på et cloud-baseret netværk. Fejlkonfigurationer registreres også på netværket.

Men penetrationstest implementerer en anden metode, der involverer udnyttelse af de opdagede sårbarheder på et skybaseret netværk. Så penetrationstest udføres umiddelbart efter sårbarhedsscanning er udført. Begge cloud-sikkerhedsprocesser ligner hinanden og fokuserer på at sikre, at webapplikationer og netværk er sikre og beskyttet mod trusler.