DDoS-angreb truer websteders sikkerhedslandskab og forårsager skade i form af datalækager, omdømme og økonomi; for at nævne et par stykker.

Selv en lille sårbarhed i dit sikkerhedsskjold kan føre til problemer som DDoS-angreb. Det primære mål for denne type onlineangreb er at bremse eller fjerne et websted ved at oversvømme hele netværket med falsk trafik.

Derfor skal webstedsejere være opmærksomme på forskellige typer DDoS-angreb og have evnen til at afbøde dem eller i det mindste minimere deres indvirkning.

Ifølge undersøgelser kan DDoS-angreb stige med mere end 300 % i 2023. Det er enormt bekymrende for både enkeltpersoner og virksomheder, da angrebene har potentiale til at skade deres hjemmesider på så mange måder.

I denne artikel vil jeg diskutere forskellige typer af DDoS-angreb, der også er populære, og hvordan man forhindrer dem og beskytter dit websted.

Indholdsfortegnelse

Hvad er et DDoS-angreb?

Et DDoS-angreb (Distributed Denial of Service) er en sikkerhedstrussel mod websteder, der kan forstyrre trafikken på serveren, netværket eller tjenesten ved at overvælde den omgivende infrastruktur eller mål med en uønsket strøm af trafik. Det kan udnytte computere og andre relaterede netværksressourcer, såsom IoT-enheder.

Hovedmålet med et DDoS-angreb er at oversvømme systemet med falsk trafik, såsom en pludselig stigning i forbindelsesanmodninger, beskeder eller pakker. Denne enorme mængde af anmodninger kan få systemerne til at gå ned eller bremse, da ressourcerne ikke vil være nok til at imødekomme anmodningerne.

Selvom nogle hackere bruger dette angreb til at afpresse webstedsejere til at betale store summer, er hovedmotiverne bag angrebet:

- At forstyrre kommunikation og tjenester

- For at påføre dit brand skade

- For at få en fordel af din virksomhed

- For at distrahere hændelsesresponsteamet

Virksomheder af alle størrelser kan blive påvirket af disse angreb, hvis de ikke følger de korrekte sikkerhedsforanstaltninger. De mest målrettede virksomheder er:

- Online forhandlere

- Fintech og finansielle virksomheder

- Online gambling og spil virksomheder

- Statslige enheder

- IT-tjenesteudbydere

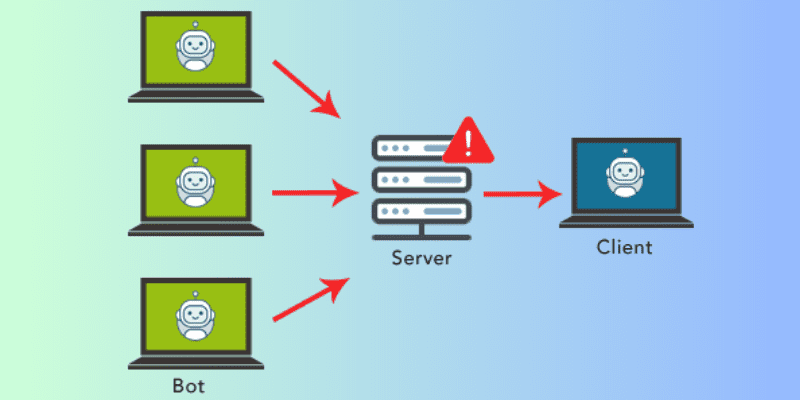

Generelt bruger angribere et Botnet til at udføre sådanne angreb. Botnet er knyttet til malware-inficerede computere, IoT-gadgets og mobile enheder, som er under DDoS-angriberens kontrol. Hackere bruger disse netværksenheder til at sende flere anmodninger til en server-IP-adresse eller et målwebsted.

På grund af DDoS-angreb står virksomhedsejere over for adskillige vanskeligheder, såsom forladte vogne, tab af forretning og omsætning, afbrydelse af tjenester, frustrerede brugere og mere. Dette vil kræve, at du bruger betydelige penge og tid på at få din virksomhed tilbage til sin tidligere fase og opnå vækst.

Hvordan sker et DDoS-angreb?

Angribere bruger internetforbundne “zombie”-maskiner til at udføre DDoS-angreb. Netværkene på disse maskiner består af adskillige enheder, såsom IoT-enheder, der kan være inficeret med malware, hvilket lader angribere styre dine systemer eksternt.

Disse individuelle enheder er kendt som bots, og et sæt af bots er kendt som et botnet. Når først angriberen kan etablere et botnet, vil det være lettere for dem at dirigere et angreb gennem fjerninstruktioner.

Når et offers netværk eller server er målrettet, sender hver bot i botnettet en anmodning til webstedets IP-adresse, hvilket får netværket eller serveren til at blive blokeret med trafik. Da hver bot er en enkelt internetenhed, er det svært at adskille normal trafik fra angrebstrafik.

Virkningen af et DDoS-angreb på en virksomhed

DDoS-angreb sænker dit websteds ydeevne, afbryder kundeservice og forårsager flere problemer. På grund af dette står virksomheder over for en masse problemer, såsom:

- Tab af omdømme: Omdømme er et vigtigt aspekt af enhver virksomhed. Kunder, investorer og partnere stoler på din hjemmeside og stoler på dem. Men når dit websted udsættes for DDoS-angreb, sender det dem en idé om, at dit websted ikke er sikkert. Dermed bliver det svært at håndtere dit omdømme.

- Datatab: Hackere kan få adgang til dine systemer og data og misbruge dem til at stjæle penge fra bankkonti og udføre andre drilske aktiviteter.

- Økonomisk tab: Antag, at du har en e-handelsplatform eller et websted, der pludselig går offline; du begynder at tabe penge, da anmodninger og ordrer ikke kan behandles yderligere. I sådanne scenarier vinder konkurrerende websteder dine kunders tillid. Derudover koster det dig også mere at få din mistede forretning, kunder og omdømme tilbage.

Tre hovedtyper af DDoS-angreb

Selvom det primære mål med hvert DDoS-angreb er at overvælde hele dit system med falsk trafik, er det forskelligt, hvordan det gøres. Lad os diskutere de tre brede typer DDoS-angreb:

#1. Angreb på applikationslag

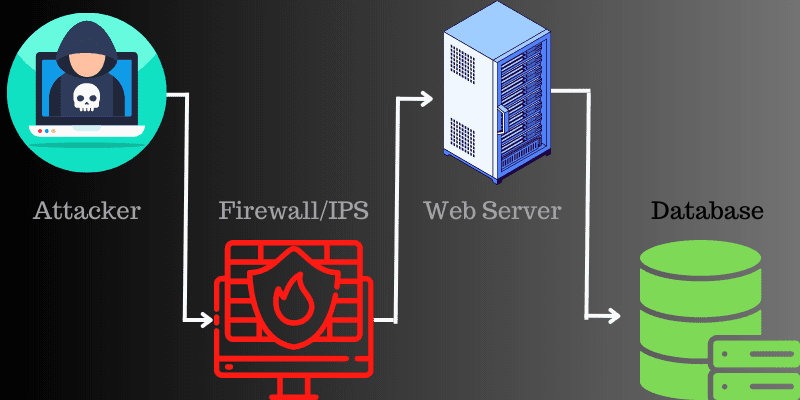

Applikationslaget er det lag, hvor serveren genererer et svar på den indkommende anmodning fra en klientserver.

For eksempel, hvis du indtaster https://www.abc.com/learning/ på din webbrowser, vil den sende en HTTP-anmodning til serveren og anmode om læringssiden. Serveren vil søge i al information relateret til denne side, pakker den og sender den tilbage til din webbrowser.

Denne hente- og emballeringsproces sker på dette lag. Angrebet på applikationslaget opstår, når en angriber bruger flere maskiner/bots til gentagne gange at sende anmodninger til den samme kilde på serveren.

Det mest populære applikationslagsangreb er således HTTP-flood-angrebet, hvor ondsindede aktører bliver ved med at sende uønskede HTTP-anmodninger til serveren ved hjælp af en lang række IP-adresser.

#2. Volumetriske angreb

Ved volumetriske angreb bombarderer angribere en server med talrige trafik, så hjemmesidens båndbredde bliver fuldstændig opbrugt.

Det mest almindelige angreb, som angribere bruger, er DNS-forstærkningsangrebet. Her sender en ondsindet aktør løbende anmodninger til DNS-serveren ved hjælp af den falske IP-adresse på det målrettede websted.

DNS-serveren sender svaret til den server, som angriberne er målrettet mod. Når det gøres flere gange, er målserveren forvirret og sænker farten, hvilket resulterer i dårlig ydeevne af webstedet.

#3. Protokolangreb

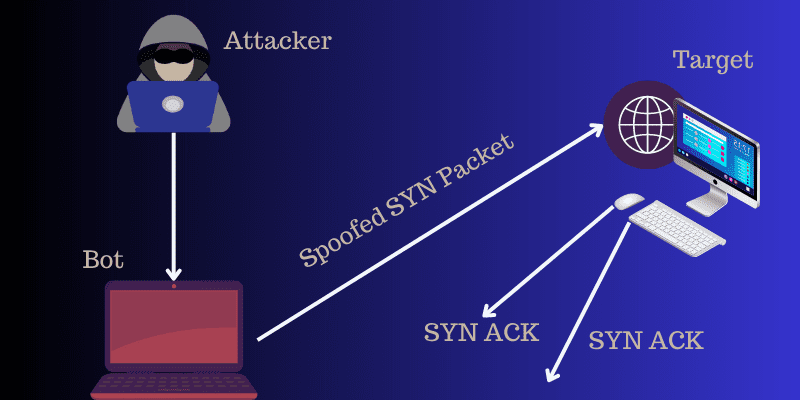

Protokolangreb udmatter netværkssystemerne som routingmotorer, belastningsbalancere og firewalls sammen med serverens ressourcer. Når to computere starter en kommunikationskanal, laver de et TCP-håndtryk. Det betyder, at to parter udveksler deres foreløbige oplysninger.

SYN-pakken er det første skridt mod TCP-håndtrykket, hvor serveren ved, at klienten skal starte en ny kanal. I et protokolangreb oversvømmer hackeren serveren eller netværkene med flere SYN-pakker, der indeholder falske IP-adresser.

Serveren vil svare på hver pakke og anmode om at fuldføre håndtrykket. Men i dette tilfælde vil klienten aldrig reagere på pakkerne, hvilket lader serveren vente for længe på at få svaret. Dette kan sænke serverens ydeevne.

Forskellige typer DDoS-angreb

De tre angreb, jeg diskuterede ovenfor, er yderligere opdelt i forskellige typer angreb, såsom HTTP flood, DNS flood, SYN flood, Smurf og mere. Lad os diskutere dem, og hvordan de kan påvirke din virksomhed.

#1. HTTP Flood

Kilde: PureVPN

Kilde: PureVPN

HTTP er den fælles base for browserbaserede anmodninger, som almindeligvis bruges til at åbne websider eller sende indhold over internettet.

En HTTP-oversvømmelse er en type DDoS-angreb, der kommer under volumetriske angreb. Disse er specielt designet til at overbelaste den målrettede server med for mange HTTP-anmodninger. Når den målrettede server er blevet indlæst med anmodninger og ikke er i stand til at svare, vil DDoS sende yderligere anmodninger fra rigtige brugere.

#2. DNS Flood

Domain Name Systems (DNS) er ligesom internettets telefonbøger. De opfører sig også som en sti, hvor internetenheder slår nogle specifikke webservere op for at få adgang til internetindhold.

Et DNS-oversvømmelsesangreb er en type DDoS-angreb, hvor angriberen oversvømmer et specifikt domænes DNS-servere og målretter det for at forstyrre DNS-opløsningen.

Hvis en bruger ikke har en telefonbog, vil det være svært for en bestemt ressource at finde adressen til at foretage et telefonopkald. En lignende ting sker i DNS Flood-scenariet. Derfor vil et websted blive kompromitteret, og det vil ikke være i stand til at reagere på lovlig trafik.

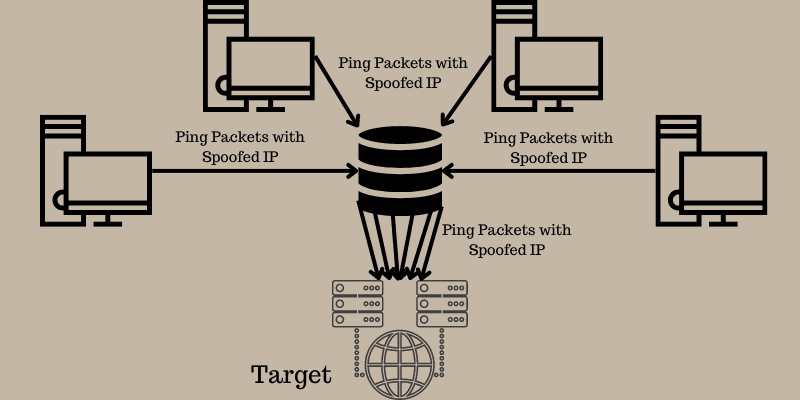

#3. Ping Flood

ICMP er et internetprotokollag, der bruges af forskellige netværksenheder til at kommunikere mellem dem. Ofte bruges ICMP ekko-svar-beskeder og ekko-anmodninger almindeligvis til at pinge en enhed for at kende enhedens forbindelse og sundhed.

I Ping Flood-angrebet forsøger hackeren at overbelaste en målrettet enhed med ekko-anmodningspakker. Dette gør målet ude af stand til at få adgang til normal tung trafik. Når falsk trafik kommer fra adskillige enheder, danner angrebet et DDoS-angreb.

#4. SYN Flood

En SYN-oversvømmelse er en type DDoS-angreb, også kendt som et halvåbent angreb, der har til formål at gøre serveren utilgængelig for at omdirigere legitim trafik og bruger alle de tilgængelige serverressourcer.

Ved kontinuerligt at sende indledende forbindelsesanmodningspakker kan hackeren overbelaste alle porte på servermaskinen. Dette gør det muligt for enheden at reagere trægt på lovlig trafik eller slet ikke give noget svar.

#5. UDP-oversvømmelse

I et UDP-oversvømmelsesangreb sendes en lang række UDP-pakker (User Datagram Protocol) til serveren med det formål at overbelaste, hvilket reducerer enhedens evne til at reagere og behandle.

Firewallen bliver udmattet, hvilket resulterer i et DDoS-angreb. I dette angreb udnytter angriberen servertrinene for at reagere på UDP-pakker, der allerede er sendt til portene.

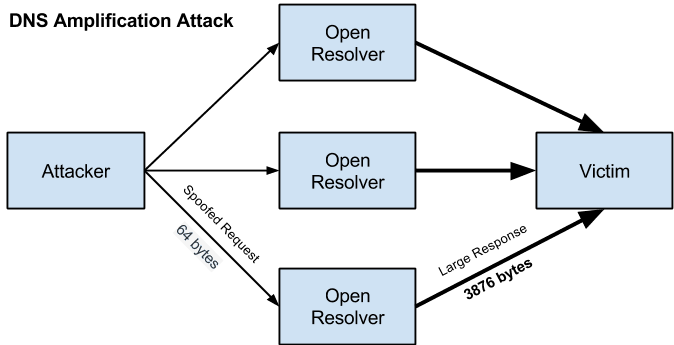

#6. DNS-forstærkningsangreb

Kilde: Cisco Umbrella

Kilde: Cisco Umbrella

Et DNS-forstærkningsangreb er et volumetrisk DDoS-angreb, hvor angriberen bruger funktionaliteten af åben DNS til at overbelaste målnetværket eller serveren med den forstærkede trafikmængde. Dette gør serveren, sammen med dens omgivende infrastruktur, utilgængelig.

Ethvert forstærkningsangreb udnytter en uoverensstemmelse i forbruget af båndbredde mellem den målrettede webkilde og en angriber. Som et resultat bliver netværket tilstoppet med falsk trafik, hvilket forårsager DDoS-angreb.

#7. XML-RPC Pingback

Et pingback er en type kommentar, som oprettes, mens du linker til et bestemt blogindlæg. XML-RPC pingback er en almindelig funktionalitet i WordPress-modulet. Denne funktionalitet kan nemt bruges af angribere til at bruge pingback-funktionen på blogsiden for at angribe tredjepartswebsteder.

Dette kan føre til mange forskellige angreb, da det udsætter dit websted for at tiltrække forskellige angreb. Nogle angreb er Brute Force-angreb, Cross-site port-angreb, Patsy proxy-angreb og mere.

#8. Slowloris DDoS-angreb

Slowloris er en type DDoS-angreb, der gør det muligt for en hacker at overbelaste den målrettede server gennem mange åbninger og opretholde forskellige HTTP-forbindelser samtidigt mellem målet og angriberen. Det kommer under et applikationslagsangreb, der opstår ved at bruge delvise HTTP-anmodninger.

Interessant nok er Slowloris i stedet for en angrebskategori et angrebsværktøj, der er specielt designet til at gøre det muligt for en enkelt maskine at ødelægge serveren. Denne type angreb kræver lav båndbredde og har til formål at bruge serverressourcer.

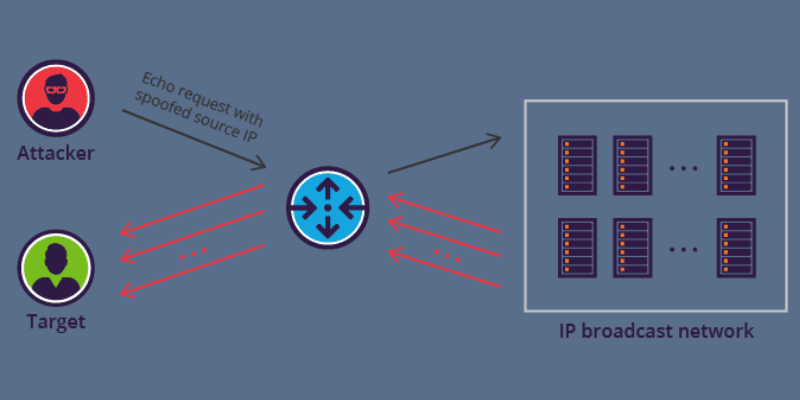

#9. Smølf DDoS-angreb

Kilde: Imperva

Kilde: Imperva

Et smølfeangreb finder sted på netværksniveau. Dette navn kom frem efter malware, DDoS.Smurf, der gør det muligt for angribere at udføre angrebet. Angriberne sigter mod at målrette større virksomheder for at nedlægge dem.

Et smølfeangreb ligner et ping-flod-angreb, der bruger ICMP-pakker til at overvælde computere og andre enheder med ICMP-ekkoanmodninger. Sådan opstår angrebene:

- For det første bygger Smurf en falsk pakke med en kildeadresse angivet som den rigtige IP-adresse på offeret.

- Pakken sendes til IP broadcast-adressen på en firewall. Til gengæld sender den anmodningerne tilbage til hver værtsenhed i netværket.

- Hver enhed modtager adskillige anmodninger, hvilket resulterer i at kompromittere legitim trafik.

#10. Zero Day Attack

En nul-dag definerer sikkerhedsfejl i firmware, hardware eller software, som er ukendte for de parter, der er ansvarlige for at rette fejlen. Et nul-dages angreb refererer til det angreb, der udføres mellem det tidspunkt, hvor sårbarheden afsløres og det første angreb.

Hackere udnytter sårbarheden og udfører angrebet nemt. Når først denne sårbarhed bliver offentlig, kaldes den en en-dages eller n-dages sårbarhed.

Nu hvor vi kender til forskellige typer angreb, lad os diskutere nogle løsninger til at afbøde dem.

Løsninger til applikationslagsangreb

Til applikationslagsangreb kan du bruge en webapplikationsfirewall. Nedenstående løsninger tilbyder webapplikationsfirewalls (WAF), som du kan bruge til at forhindre angreb.

#1. Sucuri

Beskyt dine hjemmesider mod angreb med Sucuris Website Application Firewall (WAF), som eliminerer dårlige aktører, forbedrer din hjemmesides tilgængelighed og fremskynder indlæsningstiderne. Følg disse trin for at aktivere firewallen til dit websted:

- Tilføj din hjemmeside til Sucuri WAF

- Beskyt indgående data ved at oprette SSL-certifikater til firewall-serveren

- Aktiver firewallen ved at ændre DNS-posterne

- Vælg højtydende caching for at maksimere webstedsoptimering

Vælg Sucuris Basic eller Pro plan og beskyt dit websted mod uønskede angreb.

#2. Cloudflare

Få sikkerhed i virksomhedskvalitet med Cloudflare WAF-løsning og oplev bedre sikkerhed, kraftfuld beskyttelse, hurtig implementering og nem administration. Det tilbyder nul-dages sårbarhedsbeskyttelse.

Ifølge førende analytikere er Cloudflare en applikationssikkerhedsekspert. Du vil få maskinlæringsfunktioner udviklet og trænet af eksperter til at beskytte dit websted mod trusler, fangst unddragelser og meget mere.

Løsninger til volumetriske og protokolangreb

Til volumetriske og protokolangreb kan du bruge nedenstående løsninger til at beskytte din hjemmeside mod DDoS-angreb.

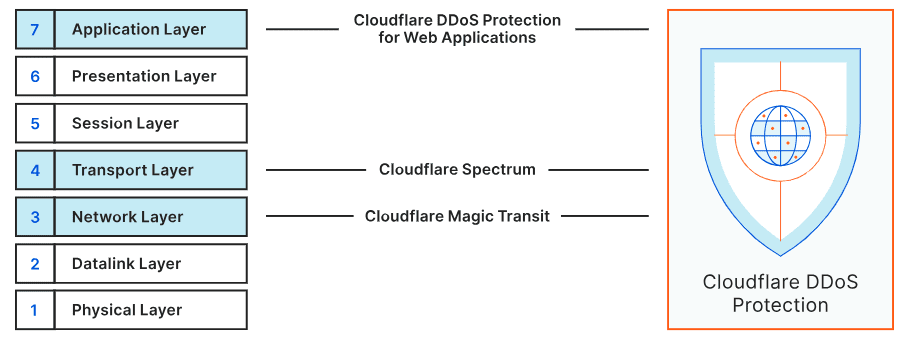

#1. Cloudflare

Få brancheførende DDoS-forebyggelse fra Cloudflare for at beskytte din hjemmeside og forhindre at miste kunder og deres tillid. Dets 197 Tbps netværk blokerer mere end 112 milliarder daglige trusler. Det globale netværk af Cloudflare spænder over 285+ byer og 100+ lande for at forhindre angreb.

Onboarding er enkel og let; brug Cloudflares dashboard eller API og tilføj Cloudflares ydeevne, pålidelighed og sikkerhedsfunktionalitet til din hjemmeside. Hvis du gør dette, kan det afbøde DDoS-angreb på websteder, applikationer og netværk.

#2. Sucuri

Forbedre dit websteds ydeevne og tilgængelighed mod store angreb med Sucuris Anycast Network og sikker indholdsleveringsløsning. Det bevarer dit websteds sundhed selv under massive DDoS-angreb og høje trafikstigninger.

Sucuri kan nemt blokere forfalskede anmodninger og trafik fra forskellige ondsindede bots uden at forstyrre lovlige trafikkilder. Dens højkvalitetsteknologi og hardware yder 24/7 for at beskytte dit websted mod ondsindede aktiviteter.

#3. Imperva

Sikre alle dine aktiver mod DDoS-angreb med Imperva og sikre din virksomheds kontinuitet med en oppetidsgaranti. Det minimerer nedetid og båndbreddeomkostninger, giver ubegrænset beskyttelse mod DDoS-angreb og sikrer hjemmesidens tilgængelighed uden at påvirke ydeevnen.

Konklusion

DDoS-angreb er en dødelig cyberkriminalitet, hvor hackeren oversvømmer en server med falsk massiv trafik, så rigtige brugere har svært ved at få adgang til websteder og onlinetjenester. Der er mange slags DDoS-angreb rettet mod HTTP, Ping, SYN og mere for at bremse dit websteds ydeevne.

Diskuteret ovenfor er nogle af de bedste løsninger til at bekæmpe applikations-, volumetriske og protokolangreb. De hjælper med at forhindre uønsket trafik fra forskellige kilder for at bevare båndbredden og eliminere nedetider.

Dernæst kan du også læse, hvordan Anycast Routing hjælper med at bekæmpe DDoS-angreb.