Vil du køre en Minecraft-server hjemmefra uden at afsløre din IP-adresse? Du kan! Du skal bare oprette en gratis proxy med Amazon Web Services for at beskytte din server mod denial-of-service-angreb. Vi viser dig hvordan.

Denne guide vil fungere for enhver spilserver, ikke kun Minecraft. Alt det gør er proxy-trafik på en bestemt port. Du skal bare ændre Minecrafts port 25565 til den port, din spilserver kører på.

Indholdsfortegnelse

Hvordan virker det?

Lad os sige, at du vil være vært for en Minecraft-server og have den åben til internettet. Det er ikke så svært at køre en. De er nemme at installere, bruger kun én behandlingstråd, og selv de stærkt modderede servere tager ikke mere end 2 til 3 GB RAM med nogle få spillere online. Du kan nemt køre en server på en gammel bærbar computer eller i baggrunden på din stationære computer i stedet for at betale en anden for at hoste den for dig.

Men for at folk kan oprette forbindelse til det, skal du oplyse din IP-adresse. Dette giver nogle få problemer. Det er en stor sikkerhedsrisiko, især hvis din router stadig har standardadmin-adgangskoden. Det efterlader dig også åben for distribuerede denial-of-service (DDOS)-angreb, som ikke kun ville stoppe din Minecraft-server, men også kunne lukke dit internet, indtil angrebet aftager.

Du behøver ikke give folk mulighed for at oprette forbindelse direkte til din router. I stedet kan du leje en lille Linux-boks fra Amazon Web Services, Google Cloud Platform, eller Microsoft Azure – som alle har gratis lag. Denne server behøver ikke at være stærk nok til at være vært for Minecraft-serveren – den videresender bare forbindelsen for dig. Dette giver dig mulighed for at opgive IP-adressen på proxyserveren i stedet for din egen.

Sig, at nogen vil oprette forbindelse til din server, så hun indtaster IP-adressen på din AWS-proxy i sin Minecraft-klient. En pakke sendes til proxyen på port 25565 (Minecrafts standardport). Proxyen er konfigureret til at matche port 25565-trafik og videresende den til din hjemmerouter. Dette sker bag kulisserne – den person, der forbinder, ved det ikke engang.

Din hjemmerouter skal derefter portforwardes for at videresende forbindelsen videre til din egentlige pc. Din pc kører serveren og reagerer på klientens pakke. Det videresender det tilbage til proxyen, og derefter omskriver proxyen pakken for at få det til at se ud som om proxyen er den, der svarer. Klienten aner ikke, at dette sker, og tror simpelthen, at proxyen er det system, der kører serveren.

Det er som at tilføje en anden router foran serveren på samme måde som din hjemmerouter beskytter din computer. Denne nye router kører dog på Amazon Web Services og får den fulde transportlags DDOS-reduktion, der kommer gratis med hver AWS-tjeneste (kaldet AWS Shield). Hvis et angreb opdages, afbødes det automatisk uden at genere din server. Hvis den af en eller anden grund ikke stoppes, kan du altid slukke for instansen og afbryde forbindelsen til dit hus.

For at håndtere proxyen bruger du et hjælpeprogram kaldet sslh. Det er beregnet til protokolmultipleksing; hvis du ville køre SSH (normalt port 22) og HTTPS (port 443) på den samme port, ville du støde på problemer. sslh sidder foran og omdirigerer porte til de tilsigtede programmer, hvilket løser dette problem. Men det gør det på transportlagsniveau, ligesom en router. Det betyder, at vi kan matche Minecraft-trafik og videresende den til din hjemmeserver. sslh er som standard ugennemsigtig, hvilket betyder, at den omskriver pakker for at skjule din hjemme-IP-adresse. Dette gør det umuligt for nogen at opsnuse det med noget lignende Wireshark.

Opret og opret forbindelse til en ny VPS

For at komme i gang har du sat proxyserveren op. Dette er bestemt nemmere at gøre, hvis du har noget Linux-erfaring, men det er ikke påkrævet.

Gå til Amazon Web Services og opret en konto. Du skal angive dine debet- eller kreditkortoplysninger, men dette er kun for at forhindre folk i at lave duplikerede konti; du bliver ikke debiteret for den forekomst, du opretter. Det gratis niveau udløber efter et år, så sørg for at slå det fra, når du er færdig med det. Google Cloud Platform har en f1-micro-instans tilgængelig gratis hele tiden, hvis du hellere vil bruge den. Google tilbyder også en kredit på $300 for et år, som du faktisk kan bruge til at køre en ordentlig cloud-server.

AWS opkræver lidt for båndbredde. Du får 1 GB gratis, men du beskattes $0,09 pr. GB for alt ud over det. Realistisk set vil du sandsynligvis ikke gå over dette, men hold øje med det, hvis du ser et gebyr på 20 cent på din regning.

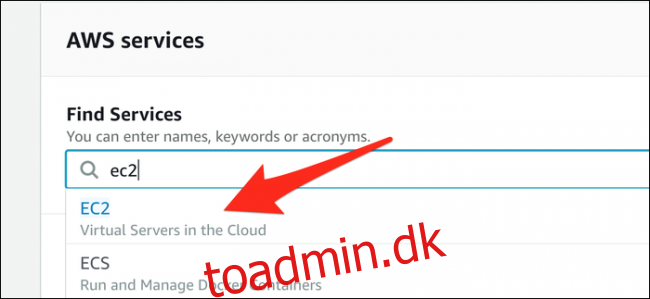

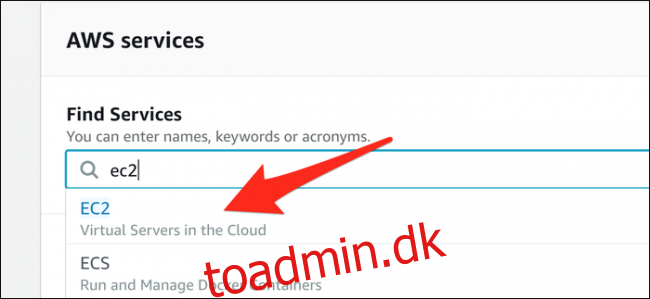

Når du har oprettet din konto, skal du søge efter “EC2”. Dette er AWS’s virtuelle serverplatform. Du skal muligvis vente lidt på, at AWS aktiverer EC2 for din nye konto.

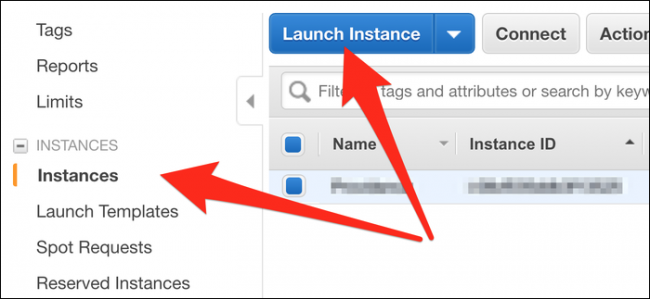

Fra fanen “Forekomster” skal du vælge “Start forekomst” for at få startguiden frem.

Du kan vælge standard “Amazon Linux 2 AMI” eller “Ubuntu Server 18.04 LTS” som OS. Klik på næste, og du bliver bedt om at vælge instanstypen. Vælg t2.micro, som er den gratis tier-instans. Du kan køre denne instans 24/7 under AWS’s gratis niveau.

Vælg “Gennemse og start.” På næste side skal du vælge “Start”, og du ser dialogboksen nedenfor. Klik på “Opret et nyt nøglepar”, og klik derefter på “Download nøglepar.” Dette er din adgangsnøgle til forekomsten, så mist den ikke – placer den i din Dokumenter-mappe til opbevaring. Når det er downloadet, skal du klikke på “Start forekomster.”

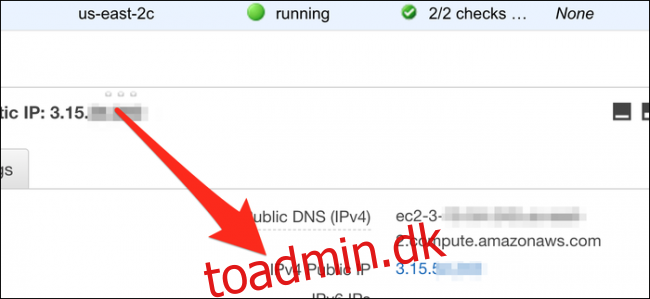

Du bringes tilbage til forekomstsiden. Se efter din forekomsts IPv4 Public IP, som er adressen på serveren. Hvis du vil, kan du konfigurere en AWS Elastic IP (som ikke ændres på tværs af genstarter), eller endda et gratis domænenavn med dot.tk, hvis du ikke vil blive ved med at vende tilbage til denne side for at finde adressen.

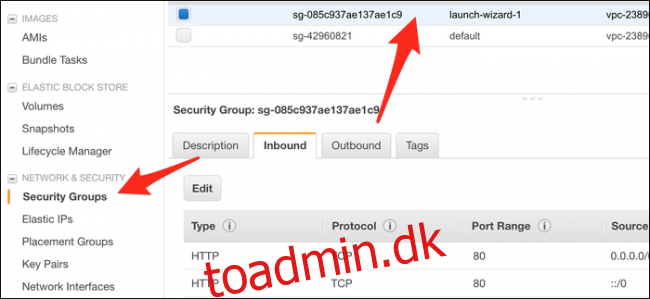

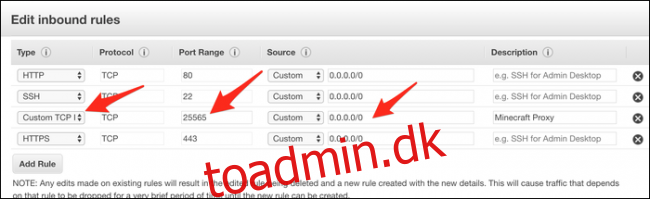

Gem adressen til senere. Først skal du redigere instansens firewall for at åbne port 25565. Fra fanen Sikkerhedsgrupper skal du vælge den gruppe, som din instans bruger (sandsynligvis launch-wizard-1), og derefter klikke på “Rediger”.

Tilføj en ny brugerdefineret TCP-regel, og indstil portområdet til 25565. Kilden skal indstilles til “Anywhere” eller 0.0.0.0/0.

Gem ændringerne, og firewallen opdateres.

Vi går nu til SSH til serveren for at konfigurere proxyen; hvis du er på macOS/Linux, kan du åbne din terminal. Hvis du er på Windows, skal du bruge en SSH-klient, f.eks PuTTY eller installer Windows-undersystemet til Linux. Vi anbefaler sidstnævnte, da det er mere konsekvent.

Den første ting du skal gøre er cd til din dokumentmappe, hvor nøglefilen er:

cd ~/Documents/

Hvis du bruger Windows Subsystem til Linux, er dit C-drev placeret på /mnt/c/, og du skal cd ned til din dokumentmappe:

cd /mnt/c/Users/username/Documents/

Brug flaget -i til at fortælle SSH, at du vil bruge nøglefilen til at oprette forbindelse. Filen har filtypenavnet .pem, så du bør inkludere følgende:

ssh -i keyfile.pem [email protected]

Erstat “0.0.0.0” med din IP-adresse. Hvis du har lavet en Ubuntu-server i stedet for AWS Linux, skal du oprette forbindelse som bruger “ubuntu.”

Du bør få adgang og se din kommandoprompt ændre sig til serverens prompt.

Konfigurer SSLH

Du vil installere sslh fra pakkehåndteringen. For AWS Linux ville det være yum, for Ubuntu bruger du apt-get. Du skal muligvis tilføje EPEL-lageret på AWS Linux:

sudo yum install epel-release

sudo yum install sslh

Når det er installeret, skal du åbne konfigurationsfilen med nano:

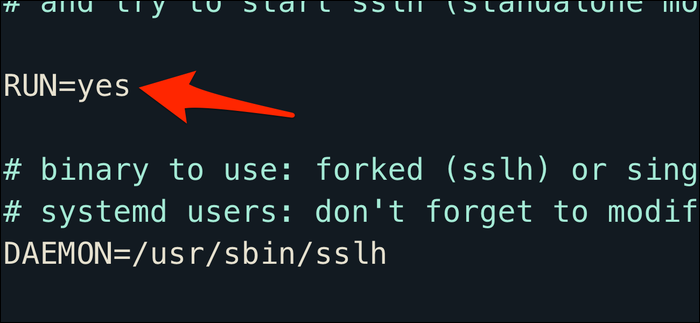

nano /etc/default/sslh

Skift RUN=-parameteren til “yes”:

Indtast følgende under den sidste DAEMON-linje:

DAEMON_OPTS="--user sslh --listen 0.0.0.0:25565 --anyprot your_ip_address:25565 --pidfile /var/run/sslh/sslh.pid

Erstat “din_ip_adresse” med din hjemme-IP-adresse. Hvis du ikke kender din IP, så søg “hvad er min IP-adresse?” på Google – ja, seriøst.

Denne konfiguration får sslh-proxyen til at lytte på alle netværksenheder på port 25565. Erstat denne med et andet portnummer, hvis din Minecraft-klient bruger noget andet, eller du spiller et andet spil. Normalt matcher du med sslh forskellige protokoller og dirigerer dem til forskellige steder. Til vores formål vil vi dog blot matche al mulig trafik og videresende den til din_ip_adresse:25565.

Tryk på Control+X og derefter Y for at gemme filen. Indtast følgende for at aktivere sslh:

sudo systemctl enable sslh

sudo systemctl start sslh

Hvis systemctl ikke er tilgængelig på dit system, skal du muligvis bruge servicekommandoen i stedet for.

sslh skulle nu køre. Sørg for, at din hjemmerouter videresender port og sender 25565-trafik til din computer. Du vil måske give din computer en statisk IP-adresse, så dette ikke ændrer sig.

For at se, om folk kan få adgang til din server, skal du indtaste proxyens IP-adresse i en online statuskontrol. Du kan også indtaste din proxys IP i din Minecraft-klient og prøve at deltage. Hvis det ikke virker, skal du sørge for, at portene er åbne i din forekomsts sikkerhedsgrupper.