Prioriterer du it-sikkerhed over alt andet i din organisation? Så har du brug for de bedste værktøjer til administration af identitetsadgang, der er beskrevet her.

I nutidens digitale landskab er sikkerhed den største bekymring for enhver virksomhed. Hackere udvikler nye teknikker og værktøjer til at stjæle data fra virksomheder og sælge dem på det mørke web.

Hårde hackere ville simpelthen få dig til at betale millioner af dollars i løsepenge ved at kapre hele din it-infrastruktur, inklusive kritiske databaser, der kan skade tusindvis af brugere.

Virksomheder bruger således robuste IAM-værktøjer udover strenge datasikkerheds- og adgangskodepolitikker som en redundansressource til forretningsdatasikkerhed.

Indholdsfortegnelse

Hvad er Identity Access Management (IAM)?

Identity Access Management (IAM) er et sæt apps, politikker og værktøjer, der overvåger, vedligeholder og definerer, hvilken medarbejder eller interessent der har adgang til hvilke digitale aktiver.

For virksomheder er digitale aktiver hovedsageligt app-servere, kundedatabaser, ERP-værktøjer, faktureringsapps, betalingsapps, medarbejderløndata og mere.

I DevSecOps betyder adgang til digitale aktiver kontrol af kodelagre, adgang til CI/CD-pipelines, eksterne og interne videnbaser, platforme som en tjeneste, intranet, softwarelogfiler og forretningskommunikationskanaler.

I en nøddeskal skal du eller cybersikkerhedsadministratoren kontrollere adgangen til enhver digital ressource, som din virksomhed er afhængig af for fejlfri drift.

Need for Identity Access Management (IAM)

Først og fremmest har du brug for en IAM for at tildele adgang til forretningsapps og ressourcer til eksisterende og nye medarbejdere. Med et par klik kan du tilbagekalde nogens adgang fra en ERP eller give adgang, hvis det kræves.

IAM’er gør det muligt for dig at blive mere proaktiv i forretningssikkerhed end reaktiv. Det er ikke en god idé at strengt anvende sikkerhedspolitikker i en organisation efter at have været ramt af databrud og indtægtstab.

I stedet skal du håndhæve datasikkerhed og adgangskontrolpolitikker fra den første dag for at undgå omdømme og økonomiske tab.

Andre bemærkelsesværdige grunde til at få en IAM-løsning er:

- Gør din virksomheds sikkerhed skalerbar ved at bruge en cloud-app, der kontinuerligt kan spore 10 til tusindvis af medarbejdere, der får adgang til servere, kodebaser, containerpakker, kundedata, betalingsmetoder osv.

- Stop databrud på det tidspunkt, hvor det starter, og dæmp dermed situationen, før medierne, offentligheden og investorerne bliver involveret.

- Gør nul spild for licenser og ressourceallokering ved altid at scanne sådanne forretningsaktiver. Tildel derefter de nødvendige ressourcer dynamisk for at spare penge og forhindre forretningsdata i at falde i de forkerte hænder.

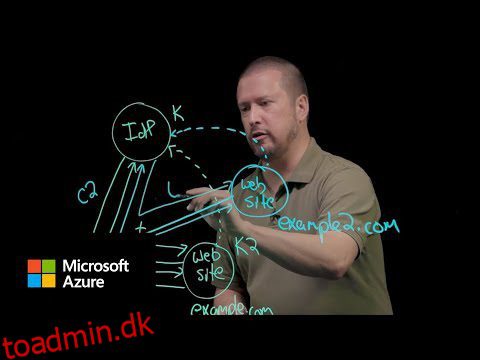

Hvordan fungerer Identity Access Management?

For at beskytte forretningsdata fungerer en IAM-løsning ved at levere følgende sikkerhedsfunktioner og værktøjer:

#1. Single Sign-On Adgang

En IAM-løsning giver problemfri adgang til alle virksomhedsapps og konti via virksomhedens e-mail. Medarbejdere behøver ikke at huske tonsvis af brugerkonti og adgangskoder.

#2. Log, revision og rapport

Registrer hver handling på din it-infrastruktur og rapporter til dig med data fra enhver nylig sikkerhedshændelse, hændelser for nulstilling af adgangskode, login-anmodninger fra eksterne netværk og mere.

#3. Brugerautorisation

Det forhindrer brugere i at foretage ikke-tilladte ændringer i dine systemer, apps og websteder ved at godkende deres handlinger regelmæssigt ved at scanne brugerkontodatabasen for eventuelle nylige ændringer.

#4. Brugergodkendelse

IAM pålægger sikkerhedsgodkendelse, hver gang en medarbejder logger på dine forretningssystemer. Det kunne tilbyde adgangskoder, mobiltelefontekster, fysisk sikkerhedsnøglebaseret adgang, CAPTCHA’er og mere. Det presser også brugeren til at ændre adgangskoder og andre legitimationsoplysninger med jævne mellemrum.

#5. Tildeling og tilbagekaldelse af brugertilladelser

Når du har oprettet en brugerkonto i IAM-værktøjet, giver det adgang til specifikke forretningssystemer afhængigt af rollen eller betegnelsen. IAM-værktøjer kan dirigere disse leveringsanmodninger gennem flere ledere for at sikre flerpunktsgodkendelser.

Sletning af én bruger fra IAM fjerner desuden øjeblikkeligt tidligere app- og databaseadgang. Det sker i realtid, og værktøjet låser en medarbejder ude, selvom de arbejder aktivt på en app.

#6. Administrer systembrugere

IAM-værktøjer integreres med alle virksomhedsdatabaser, apps, servere, virtuelle desktops og cloud storage. Du skal blot oprette én brugerprofil i IAM-værktøjet, og den respektive person får den app og dataadgang, du giver.

Hvordan hjælper et værktøj til administration af identitetsadgang dig?

Et effektivt IAM-værktøj hjælper din virksomhed på følgende måder:

- Giv én kilde til sandhed for alt om digitale data og aktivsikkerhed

- Lad en ny medarbejder begynde at arbejde på den første dag ved at levere sikkerhedsgodkendelser med et par klik

- Beskyt forretningsdata ved øjeblikkeligt at tilbagekalde adgangen for medarbejdere, der forlader virksomheden

- Advarer dig om sikkerhedshændelser, så du kan handle, før du pådrager dig store skader

- Forebyg gener forårsaget af whistleblowere og insidertrusler

- Bloker unormale handlinger fra medarbejdere eller eksterne leverandører ved at opdage mistænkelig adfærd ved hjælp af kunstig intelligens (AI) og machine learning (ML).

Dernæst vil vi diskutere funktioner, du skal kigge efter i IAM-værktøjet.

IAM-værktøjsfunktioner

Når du køber et IAM-værktøj, skal du sørge for, at det kommer med følgende must-have-funktioner:

- Omkostningerne ved ejerskab bør ikke være på den højere side.

- Værktøjet skal tilbyde brugerkontobaseret fakturering. Du betaler mindre, når du opretter et par konti. Du betaler mere, når du opretter flere konti. Og der bør være en masserabat til administration af bulkkonto.

- IAM-løsningen skal tilbyde de seks standardfunktioner. Disse er enkeltlogon, rapportering, godkendelse, autorisation, tilladelsesforsyning og et administrationsdashboard.

- Værktøjet skal følge en autorisationspolitik med nul tillid.

- Det bør randomisere autentificeringssystemet for at informere brugerne om deres datasikkerhedsansvar.

Nu hvor du har opdaget det grundlæggende i konceptet til administration af identitetsadgang, kan du nedenfor finde nogle ideelle værktøjer til enhver digital virksomhed:

AWS identitets- og adgangsstyring

Hvis du hoster cloud-apps, databaser og analyseprojekter på Amazon Web Services, så er AWS IAM den ideelle løsning til at beskytte virksomhedsdata. Det tilbyder mange funktioner, men følgende er af største vigtighed:

- IAM adgangsanalysator

- IAM identitetscenter

- Administrer IAM-konto eller brugerroller

- Administrer IAM-tilladelser såsom klargøring og tilbagekaldelse

- Multi-faktor autentificering for stringent datasikkerhed og ansvarlighed

Du bør bruge AWS IAM, hvis du føler behov for følgende i din virksomhed:

- Tildel detaljerede tilladelser og brug attributter som rolle, team, placering osv. til kontoprovisionering

- Kontroller konti én efter én eller i bulk

- Implementer datasikkerhedspraksis på tværs af organisationen med få klik

- Oprethold en politik for mindste privilegier for virksomhedsapps og -data

AWS tilbyder omfattende ressourcer til implementering og drift af AWS IAM. Dermed kan du lære hurtigt og komme i gang på ingen tid.

Okta IAM

Hvis du leder efter en one-stop-løsning til identitetsadministration og identitetsbaseret serviceforsyning, så prøv Okta. Den har mere end 7.000 business app-integrationer. Okta-integrationsledelsen arbejder også aktivt med app-udviklingsprojekter, der vil frigive apps i fremtiden.

Dens vigtigste IAM-funktioner omfatter mange funktioner, herunder følgende:

- Universelt login

- Single Sign On

- Uden adgangskode

- Adaptiv MFA

- Livscyklusstyring

- Arbejdsgange

- Identitetsstyring

Okta har to forskellige tjenester i landskabet til administration af identitetsadgang. Den første løsning er en kundevendt service. Hvis du tilbyder SaaS-tjenester til slutbrugere, hoster OTT-videoplatforme, abonnementsbaserede websteder eller webindhold bag en betalingsmur, kan du bruge Customer Identity by Okta.

Yderligere kan du bruge Workforce Identity Cloud til at give medarbejdere, leverandører, kunder, samarbejdspartnere og freelancere adgang til dine forretningsaktiver på eller uden for skyen.

Administrer Engine

ManageEngine AD360 fra Zoho er et integreret IAM-værktøj, der gør det muligt for it-sikkerhedsadministratorer at ændre, klargøre og tilbagekalde brugeridentiteter. Det giver dig mulighed for at kontrollere brugeradgang til netværksressourcer på offentlige, private, hybride eller lokale servere.

Du kan gøre alt ovenstående på tværs af Exchange-servere, lokale Active Directory og cloud-applikationer fra et centralt software- eller webdashboard.

I en nøddeskal giver ManageEngine AD360 dine on-payroll- og off-payroll-medarbejdere hurtig adgang til apps, ERP’er, kundedata, business wikis osv. på få minutter. Derefter kan du tilbagekalde adgangen, når de forlader virksomheden, eller du mener, at adgangen ikke længere er nødvendig for den pågældende medarbejder.

SailPoint IAM

SailPoints IAM-løsning er baseret på et kerne-IAM-system styret af integration, automatisering og intelligens. Omkring dets centrale identitetsadgangsstyringssystem er der underfunktioner.

Disse undermoduler sikrer, at din virksomheds IAM-løsning fungerer 24*7 uden at fejle. Nogle bemærkelsesværdige underfunktioner er som nævnt nedenfor:

- Administration af SaaS-værktøjer

- Automatiseret klargøring og tilbagekaldelse af brugerkonti

- AI-baserede adgangsanbefalinger

- IAM arbejdsgange

- Dataanalyse og adgang til indsigt

- Digitale certifikater til at få adgang til apps, læse filer og så videre

- Adgangskodehåndtering, nulstilling og sortlistning

- Administrer adgang til filer og dokumenter

- Imødekomme anmodninger om adgang

SailPoint tilbyder IAM-løsninger til forskellige industrivertikaler som sundhedspleje, fremstilling, bank, regering, uddannelse og mere.

IAM-værktøjerne tilbyder praktiske tjenester som nul tillid implementering, hvilket gør din it-infrastruktur effektiv, overholder regler og sikrer ressourcer hvor som helst og når som helst.

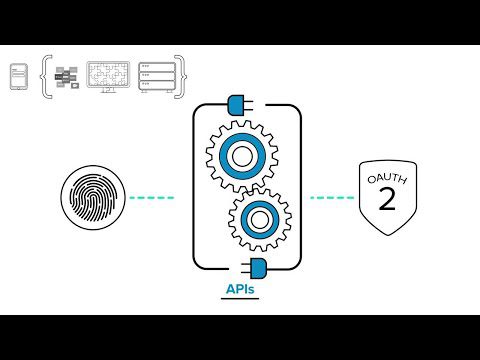

Fortinet IAM-løsninger

Fortinet IAM Solutions leverer de sikkerhedsfunktioner, der er nødvendige for at bekræfte identiteten af medarbejdere, kunder, leverandører og enheder, når de kommer ind på dit intranet eller internetnetværk.

Dens vitale funktioner og fordele er som nævnt nedenfor:

- Det sikrer, at korrekt autentificerede, autoriserede og validerede brugere kan få adgang til dine forretningsressourcer på eller uden for skyen

- Dens multi-faktor-godkendelse sikrer, at den oprindelige bruger har adgang til tilladte ressourcer. I tilfælde af et databrud ved du, hvem du skal kontakte.

- Fortinet SSO sikrer problemfri adgang til IT-infrastruktur uden at huske nogen adgangskode. Den bruger SAML, OIDC, 0Auth og API-understøttelse.

- Fortinet IAM understøtter BYOD-politikker (bring-din-egen-enhed), gæstekonti, ad hoc-adgang og mange flere.

JumpCloud IAM

JumpCloud hjælper dig med at reducere omkostningerne ved ejerskab af IAM-løsninger med flere cifre via den forenede enhed og IAM-løsning. Med dens service minimerer du overheadudgifterne og IAM-systemets kompleksitet og sikrer også, at du har med færre it-leverandører at gøre.

Når du har konfigureret dets løsninger, kan du give medarbejdere, praktikanter, kunder, interessenter, leverandører og besøgende adgang til it-infrastruktur via følgende forretningslogik:

- Giv adgang til enhver eller vælg ressource

- Giv adgang fra en hvilken som helst eller vælg placering

- Giv adgang med en fysisk eller digital identitet

- Godkend adgang fra skyen

- Giv adgang til pålidelig hardware eller software

Dets IAM-værktøj giver dig mulighed for at administrere processer, arbejdsgange, enheder og personer fra én webapp, der er hostet i en åben mappe, der vedligeholdes af JumpCloud.

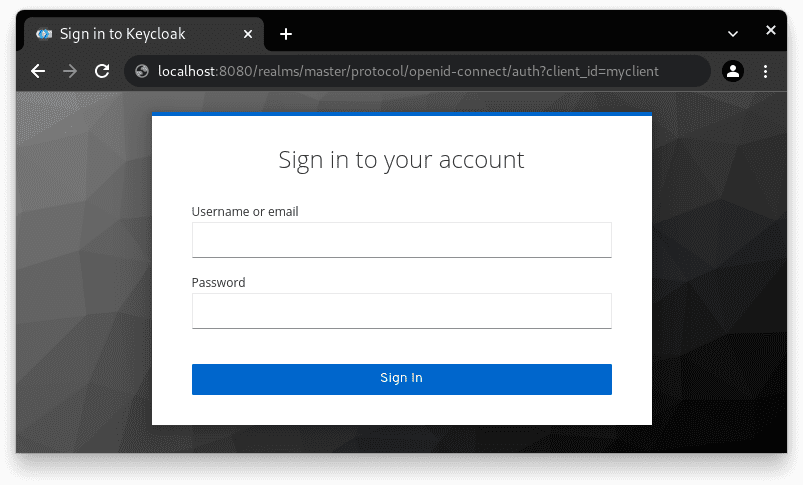

Keycloak Open Source IAM

Keycloak er et open source IAM-produkt under konstant udvikling med tilskud og sponsorater fra Red Hat. Hvis din virksomhed har brug for specialudviklede IAM-løsninger, som andre virksomheder ikke tilbyder, så kan du prøve Keycloak.

Dens bemærkelsesværdige funktioner er som nedenfor:

- Keycloak SSO til log-ins og -outs for mange apps i én organisation eller platform

- Opret sociale login-sider for at lade brugere bruge dine skytjenester ved hjælp af Google, GitHub og Facebook-konto

- Du kan lave din egen IAM-løsning ved hjælp af Keycloaks kodebase og din relationelle database

- Du kan integrere denne IAM-løsning med Active Directory-servere og Lightweight Directory Access Protocol (LDAP)

Dens server er tilgængelig til gratis download med Keycloak-kodebasen, containerbilledet og operatøren.

Ping identitet

Ping Identity bruger sin proprietære PingOne-sky til styring af identitetsadgang via cloud-platformen og dirigerer derefter brugeren til en anden cloud- eller on-premise-server. PingOne-skyen er velegnet til dine kundecentrerede arbejdsbelastninger og den interne arbejdsstyrke.

Du opretter en konto til en godkendt bruger på PingOne-skyen og opretter en godkendelsesworkflow. Ping Identity orkestrerer kunde- eller medarbejderrejse til en virksomhedsapp via forudindstillet arbejdsgang.

Det inkluderer følgende trin:

- Registrering af brugerdata og enhed

- Bekræftelse af brugeren

- Profilering af brugeraktiviteten på dine it-aktiver

- Godkend ved hjælp af sekundære sikkerhedsprotokoller

- Virksomhedens interessenter autoriserer den nye bruger

- Brugeren får problemfri adgang til de udvalgte apps og databaser

Afsluttende ord

At få det rigtige værktøj til administration af identitetsadgang er ikke en tur i parken. IT-administratorer og cybersikkerhedsledere brænder ugers arbejdstimer for at beslutte, hvilket værktøj der skal hjælpe med at indstille det sikkerhedsniveau, de ønsker.

Du kan spare penge og tid og forblive sund ved at prøve nogle af de bedste IAM-værktøjer nævnt ovenfor i denne artikel.

Næste op, de bedste teknikker til beskyttelse af cyberangreb.