E-handelslandskabet er blevet dramatisk styrket i den seneste tid af fremskridt inden for internetteknologier, der gør det muligt for mange flere mennesker at oprette forbindelse til internettet og foretage flere transaktioner.

I dag er mange flere virksomheder afhængige af deres hjemmesider for en vigtig kilde til at generere indtægter. Derfor skal sikkerheden på sådanne webplatforme prioriteres. I denne artikel vil vi tage et kig på en liste over nogle af de bedste cloud-baserede VAPT (Vulnerability Assessment and Penetration Testing) værktøjer, der er tilgængelige i dag, og hvordan de kan udnyttes af en nystartet virksomhed, små og mellemstore virksomheder.

For det første skal en web-baseret eller e-handelsvirksomhedsejer forstå forskellene og lighederne mellem Vulnerability Assessment (VA) og Penetration Testing (PT) for at informere din beslutning, når du træffer valg om, hvad der er bedst for din virksomhed. Selvom både VA og PT leverer komplementære tjenester, er der kun subtile forskelle i, hvad de sigter efter at opnå.

Indholdsfortegnelse

Forskellen mellem VA og VT

Når du udfører en sårbarhedsvurdering (VA), sigter testeren mod at sikre, at alle åbne sårbarheder i applikationen, webstedet eller netværket er defineret, identificeret, klassificeret og prioriteret. En sårbarhedsvurdering siges at være en listeorienteret øvelse. Dette kan opnås ved brug af scanningsværktøjer, som vi tager et kig på senere i denne artikel. Det er essentielt at udføre en sådan øvelse, fordi det giver virksomhederne et kritisk indblik i, hvor smuthullerne er, og hvad de skal rette. Denne øvelse er også det, der giver den nødvendige information til virksomheder, når de konfigurerer firewalls, såsom WAF’er (Web Application Firewalls).

På den anden side er en Penetration Testing (PT) øvelse mere direkte og siges at være målorienteret. Målet her er ikke kun at undersøge applikationens forsvar, men også at udnytte sårbarheder, der er blevet opdaget. Formålet med dette er at simulere virkelige cyberangreb på applikationen eller webstedet. Noget af dette kunne gøres ved hjælp af automatiseret værktøj; nogle vil blive opregnet i artiklen og kunne også gøres manuelt. Dette er især vigtigt for virksomheder at være i stand til at forstå niveauet af risiko en sårbarhed udgør og bedst sikre en sådan sårbarhed mod mulig ondsindet udnyttelse.

Derfor kunne vi begrunde det; en sårbarhedsvurdering giver input til udførelse af penetrationstest. Derfor er behovet for at have fuldfunktionsværktøjer, der kan hjælpe dig med at opnå begge dele.

Lad os undersøge mulighederne…

Astra

Astra er et fuldfunktions cloud-baseret VAPT-værktøj med et særligt fokus på e-handel; det understøtter WordPress, Joomla, OpenCart, Drupal, Magento, PrestaShop og andre. Den leveres med en række applikationer, malware og netværkstests for at vurdere din webapplikations sikkerhed.

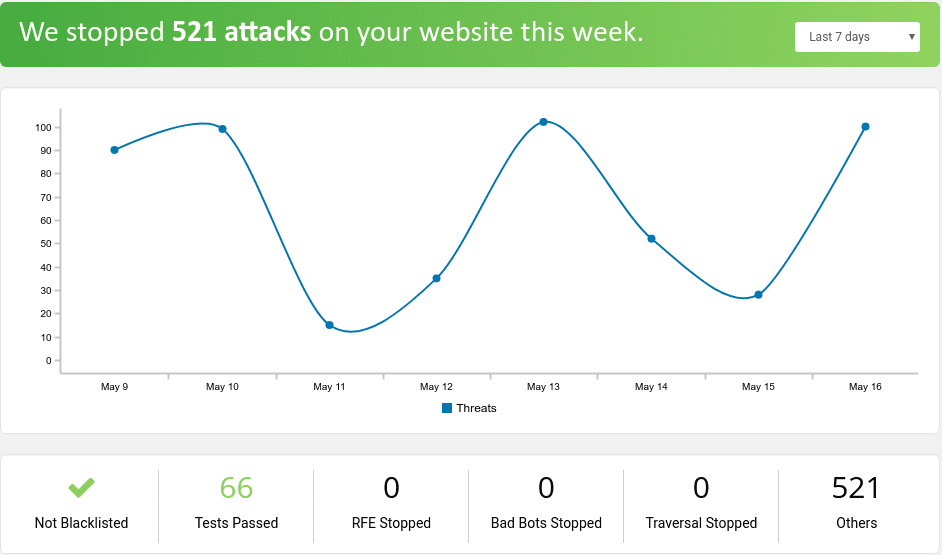

Den leveres med et intuitivt dashboard, der viser en grafisk analyse af trusler, der er blokeret på dit websted, givet en bestemt tidslinje.

Nogle funktioner omfatter.

- Anvendelse Statisk og dynamisk kodeanalyse

Med statisk kode og dynamisk analyse, som kontrollerer en applikations kode før og under kørsel for at sikre, at trusler fanges i realtid, hvilket umiddelbart kan rettes.

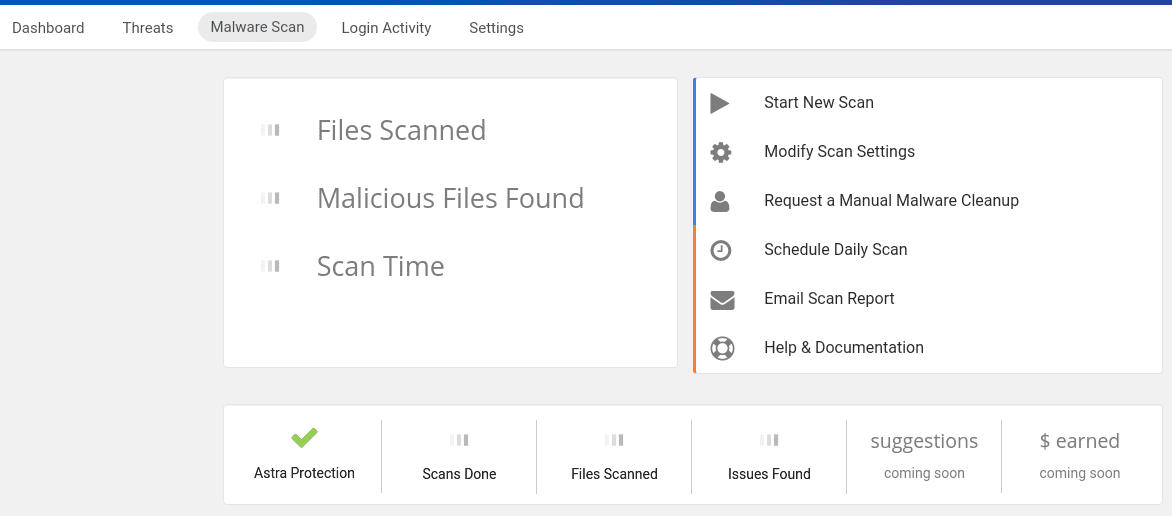

Den laver også en automatiseret applikationsscanning for kendt malware og fjerner dem. På samme måde kontrollerer filforskelle for at godkende integriteten af dine filer, som kan være blevet ondsindet ændret af et internt program eller ekstern hacker. Under malware-scanningssektionen kan du få nyttige oplysninger om mulig malware på dit websted.

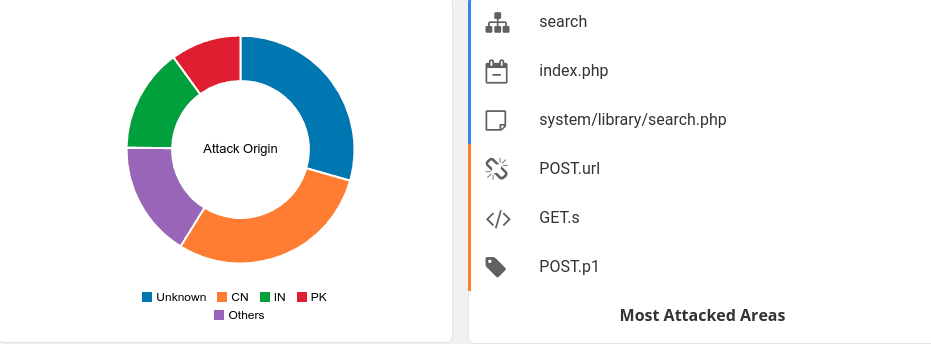

Astra laver også automatisk trusselsdetektion og logning, som giver dig et indblik i, hvilke dele af applikationen, der er mest sårbare over for angreb, hvilke dele der udnyttes mest baseret på tidligere angrebsforsøg.

- Betalingsgateway og Infrastrukturtest

Den kører betalingsgateway-pen-test for applikationer med betalingsintegrationer – ligeledes Infrastruktur-tests for at sikre sikkerheden af applikationens holding-infrastruktur.

Astra kommer med en netværkspenetrationstest af routere, switche, printere og andre netværksknuder, der kan udsætte din virksomhed for interne sikkerhedsrisici.

På standarder er Astras test baseret på større sikkerhedsstandarder, herunder OWASP, PCI, SANS, CERT, ISO27001.

Invicti

Invicti er en virksomhedsklar mellem- til stor virksomhedsløsning, der har en række funktioner. Den kan prale af en robust scanningsfunktion, der er varemærket som Proof-Based-Scanning™-teknologi med fuld automatisering og integration.

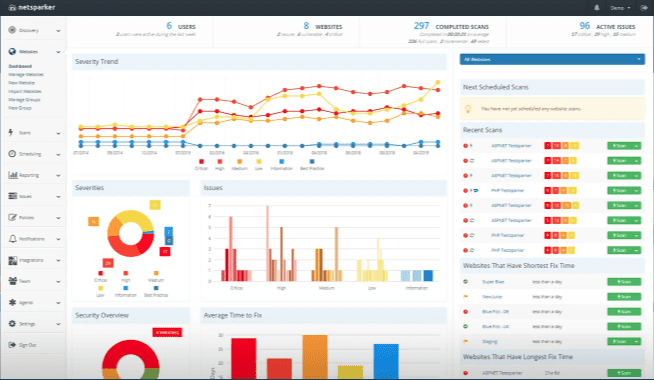

Invicti har en lang række integrationer med eksisterende værktøjer. Det integreres nemt i problemsporingsværktøjer som Jira, Clubhouse, Bugzilla, AzureDevops osv. Det har også integrationer med projektstyringssystemer som Trello. Ligeledes med CI (Continuous Integration) systemer som Jenkins, Gitlab CI/CD, Circle CI, Azure osv. Dette giver Invicti muligheden for at blive integreret i din SDLC (Software Development Life Cycle); Derfor kan dine byggepipelines nu omfatte et sårbarhedstjek, før du udruller funktioner på din virksomhedsapplikation.

Et intelligens-dashboard giver dig indsigt i, hvilke sikkerhedsfejl der findes i din applikation, deres sværhedsgrad, og hvilke der er blevet rettet. Det giver dig også oplysninger om sårbarheder fra scanningsresultater og mulige sikkerhedshuller.

Holdbar

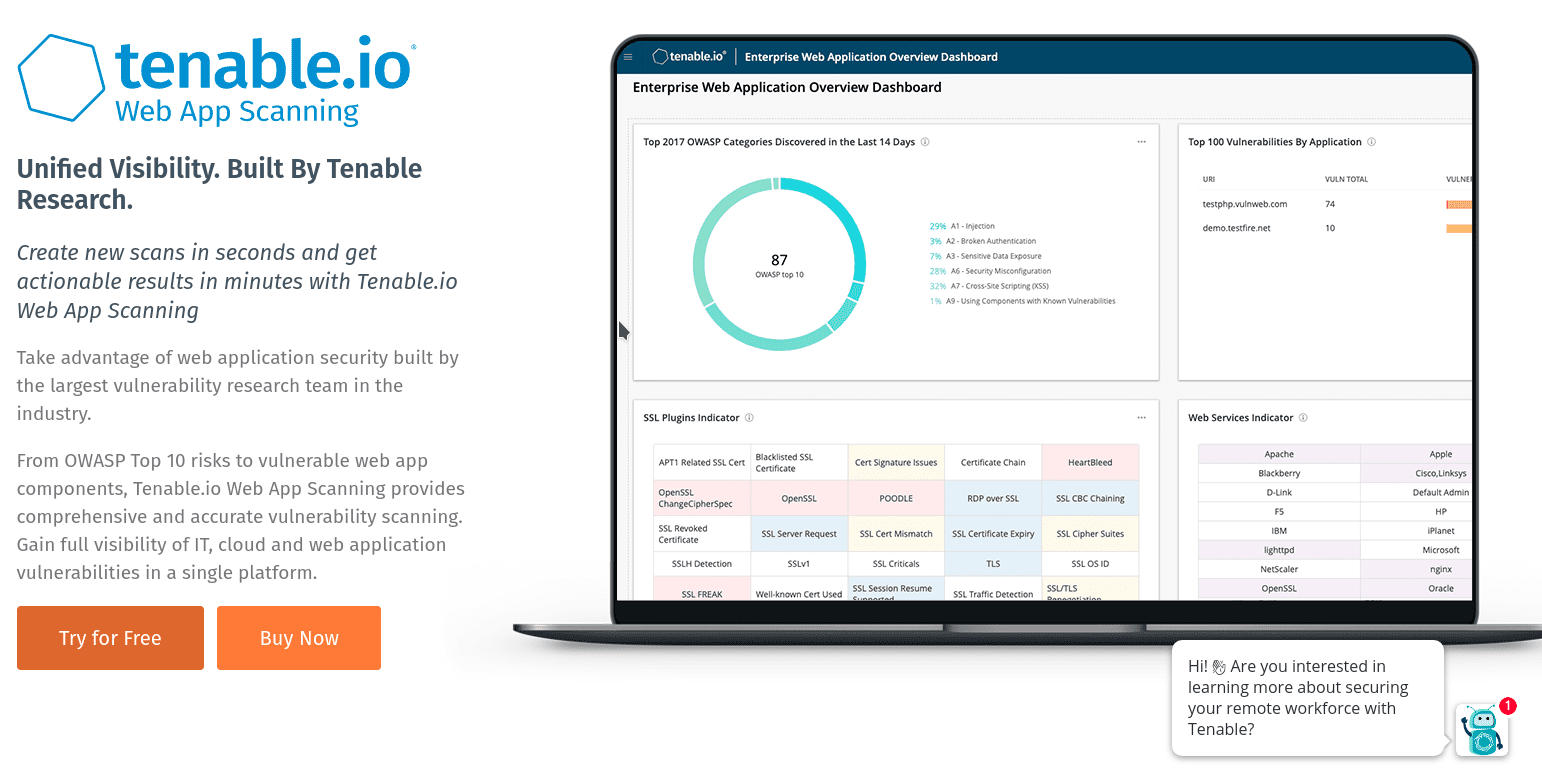

Tenable.io er et virksomhedsklar webapplikationsscanningsværktøj, der giver dig vigtig indsigt i sikkerhedsudsigterne for alle dine webapplikationer.

Det er nemt at sætte op og begynde at løbe. Dette værktøj fokuserer ikke kun på et enkelt program, du kører, men alle de webapps, du har implementeret.

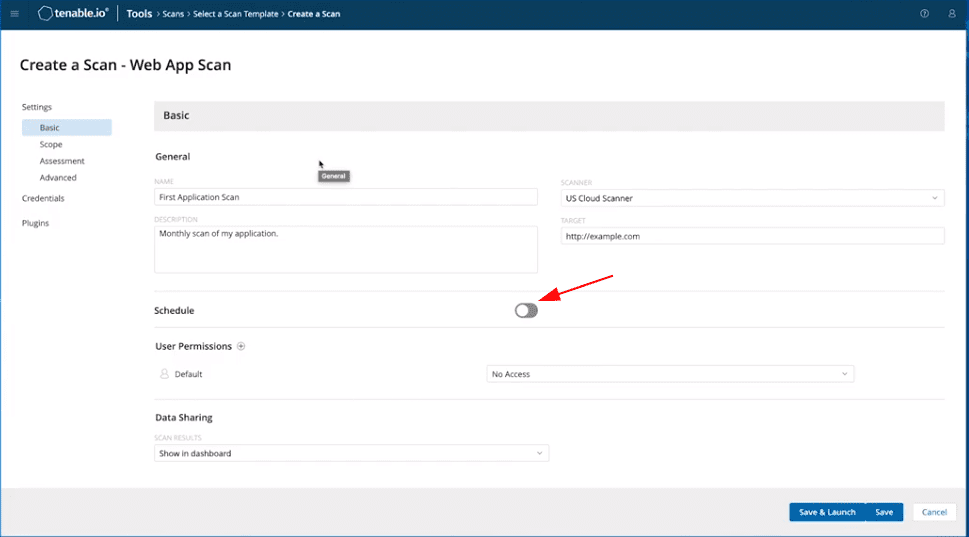

Det baserer også sin sårbarhedsscanning på meget populære OWASP Top Ti sårbarheder. Dette gør det nemt for enhver sikkerhedsgeneralist at starte en webapp-scanning og forstå resultaterne. Du kan planlægge en automatiseret scanning for at undgå en gentagen opgave med manuel genscanning af programmer.

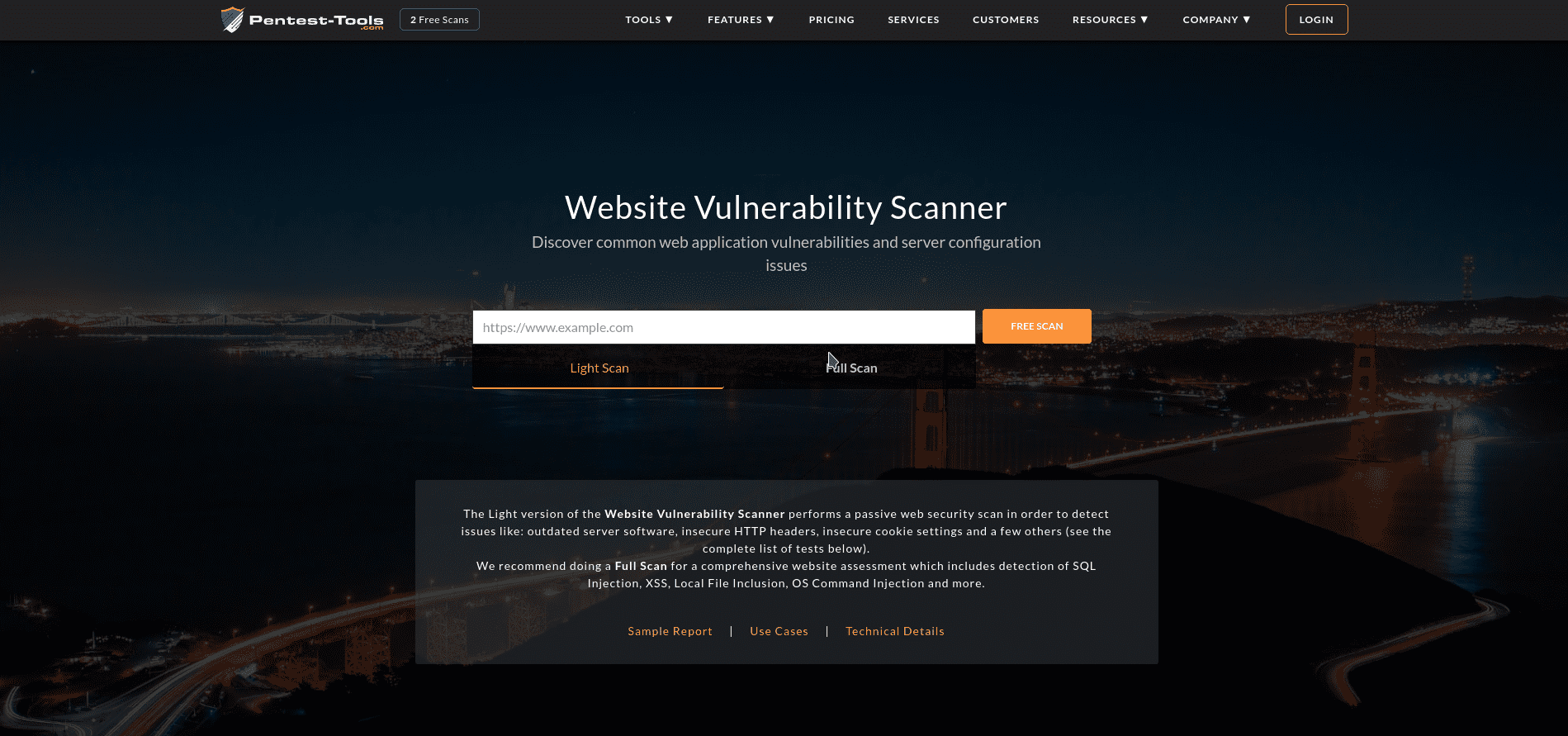

Pentest-værktøjer scanneren giver dig fuld scanningsinformation om sårbarheder, du skal tjekke efter på et websted.

Det dækker web-fingeraftryk, SQL-injektion, scripting på tværs af websteder, fjernudførelse af kommandoer, inkludering af lokal/fjernfiler osv. Gratis scanning er også tilgængelig, men med begrænsede funktioner.

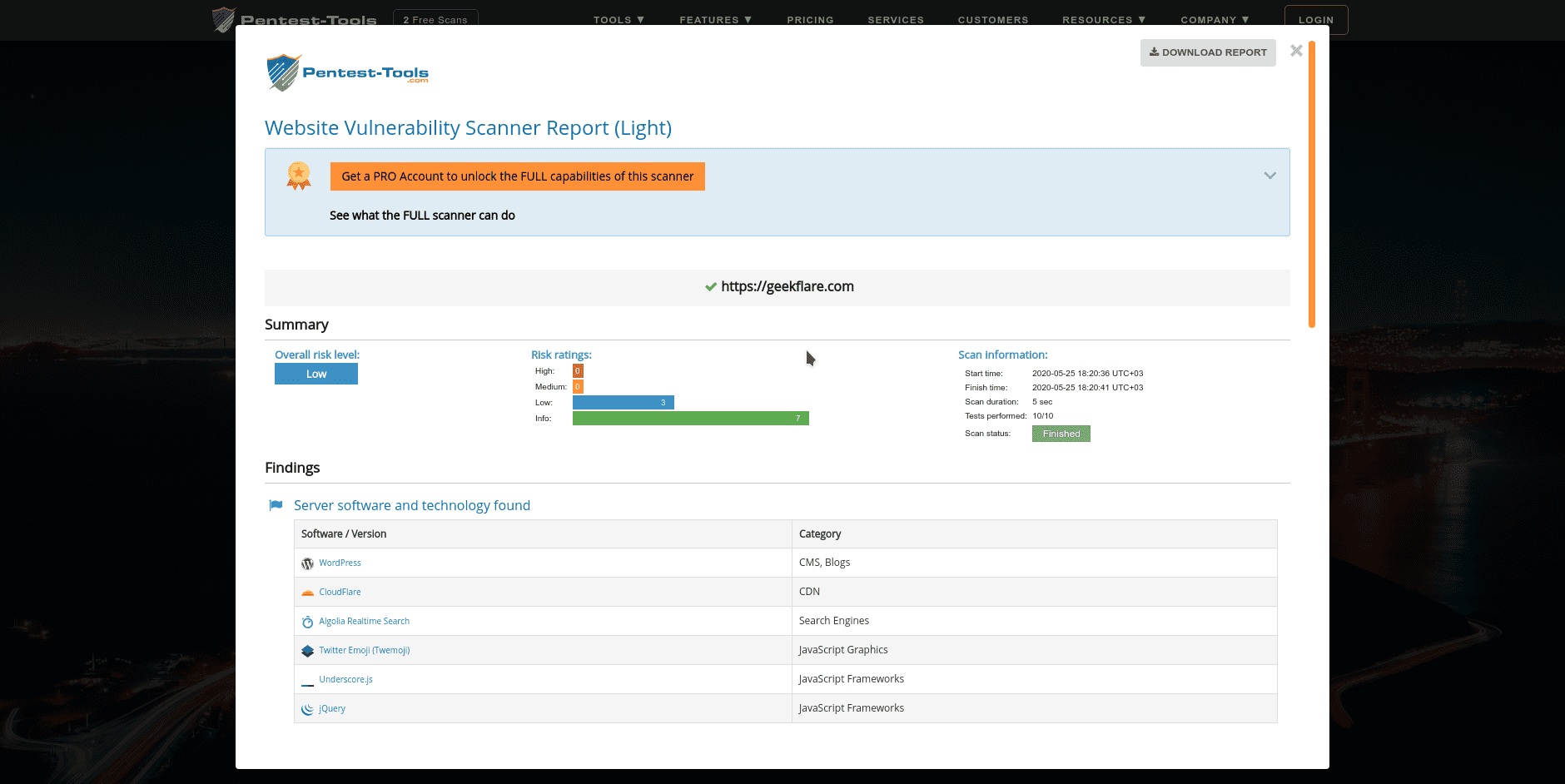

Rapportering viser detaljer om dit websted og de forskellige sårbarheder (hvis nogen) og deres sværhedsgrad. Her er et skærmbillede af den gratis ‘Light’ Scan-rapport.

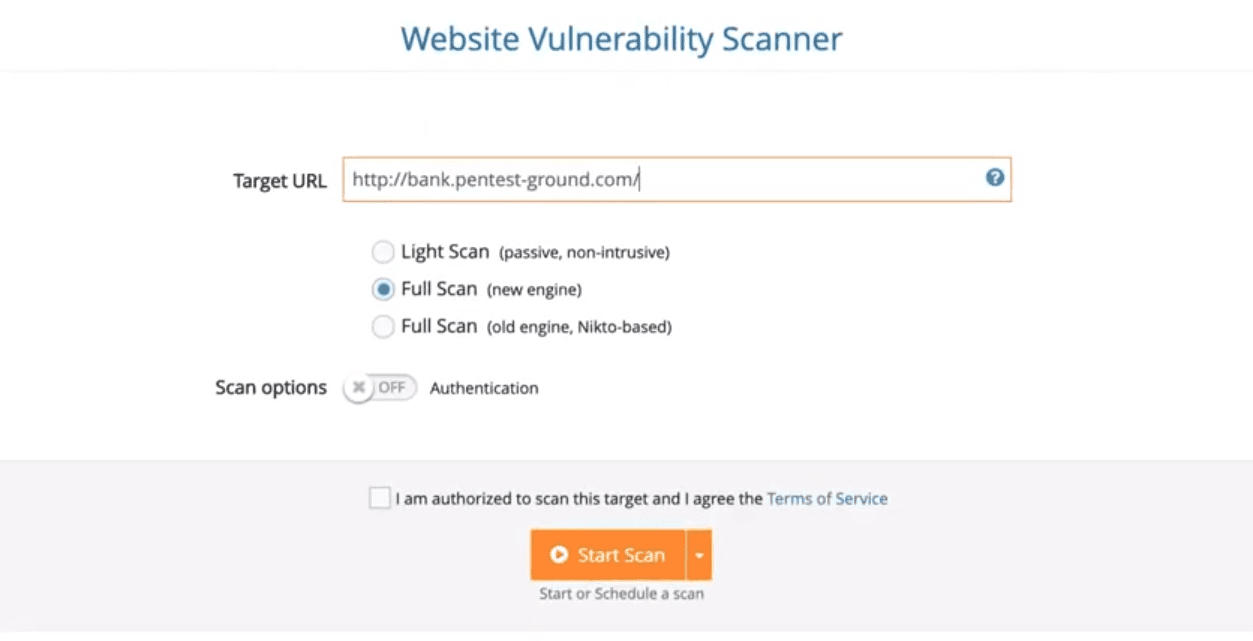

På PRO-kontoen kan du vælge den scanningstilstand, du vil udføre.

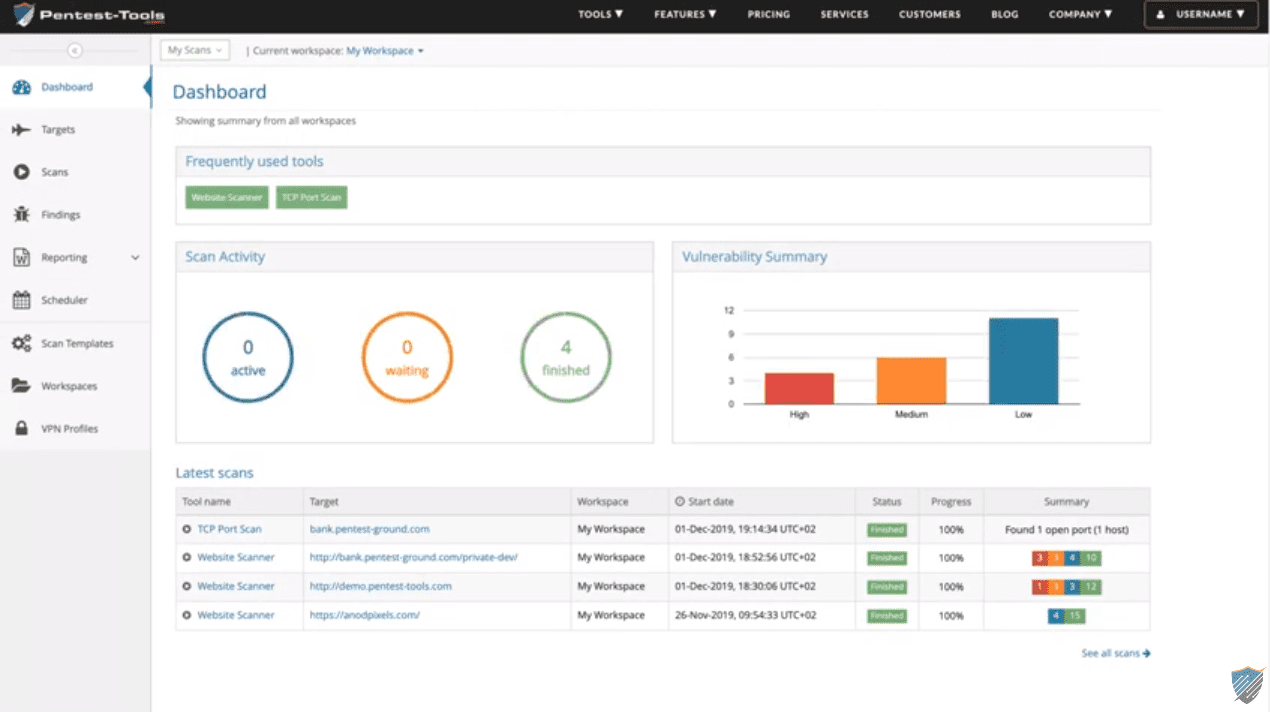

Dashboardet er ret intuitivt og giver et sundt indblik i alle udførte scanninger og de forskellige sværhedsgrader.

Trusselsscanning kan også planlægges. Ligeledes har værktøjet en rapporteringsfunktion, der gør det muligt for en tester at generere sårbarhedsrapporter fra de udførte scanninger.

Google SCC

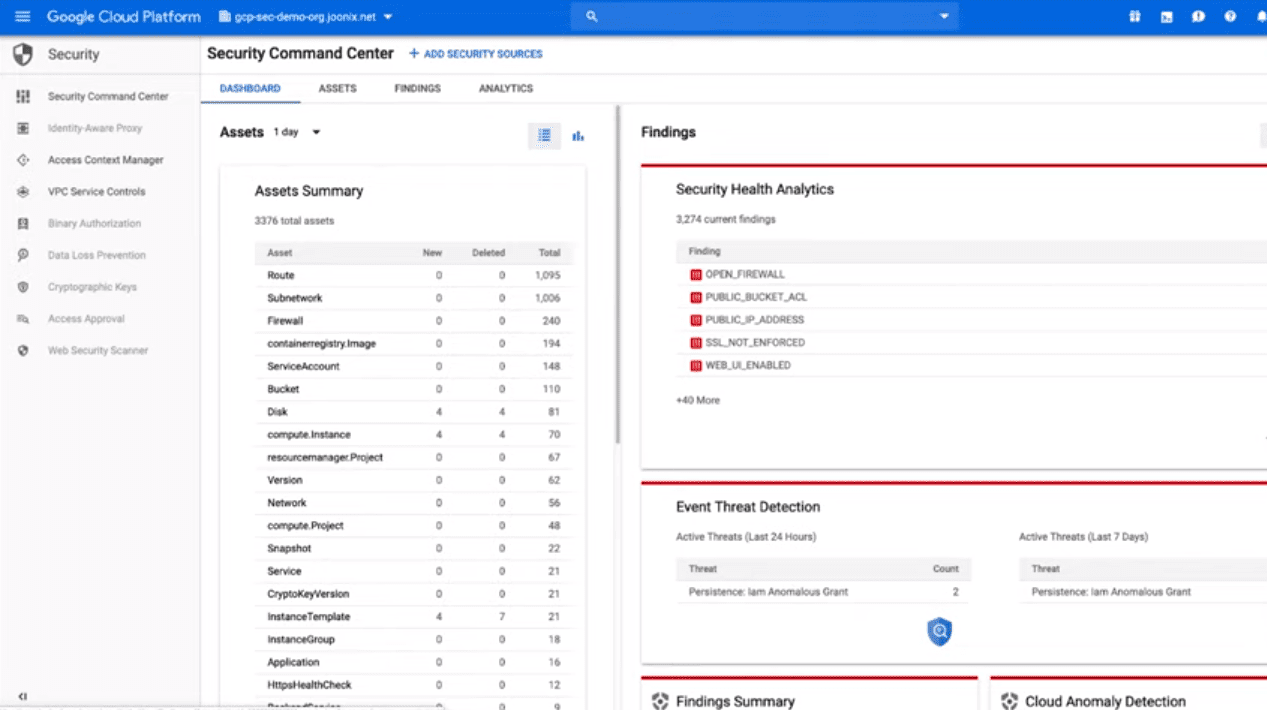

Sikkerhedskommandocenter (SCC) er en sikkerhedsovervågningsressource til Google Cloud.

Dette giver Google Cloud-brugere mulighed for at konfigurere sikkerhedsovervågning for deres eksisterende projekter uden ekstra værktøj.

SCC indeholder en række native sikkerhedskilder. Inklusive

- Cloud Anomaly Detection – Nyttig til at detektere misdannede datapakker genereret fra DDoS-angreb.

- Cloud Security Scanner – Nyttig til at opdage sårbarheder såsom Cross-site Scripting (XSS), brug af klartekstadgangskoder og forældede biblioteker i din app.

- Cloud DLP Data Discovery – Dette viser en liste over lagersamlinger, der indeholder følsomme og/eller regulerede data

- Forseti Cloud SCC Connector – Dette giver dig mulighed for at udvikle dine egne brugerdefinerede scannere og detektorer

Det inkluderer også partnerløsninger som CloudGuard, Chef Automate, Qualys Cloud Security, Reblaze. Alt sammen kan integreres i Cloud SCC.

Konklusion

Hjemmesidesikkerhed er udfordrende, men takket være værktøjerne, der gør det nemt at finde ud af, hvad der er sårbart og mindske online-risici. Hvis ikke allerede, prøv ovenstående løsning i dag for at beskytte din online-forretning.