SSH er fantastisk, da det giver os mulighed for at få terminaladgang til andre Linux-pc’er og servere over netværket eller endda internettet! Alligevel, for så fantastisk som denne teknologi er, er der nogle iøjnefaldende sikkerhedsproblemer, der gør brugen af den usikker. Hvis du er en gennemsnitlig bruger, er der ikke noget reelt behov for at installere komplicerede SSH-sikkerhedsværktøjer. Overvej i stedet at følge disse grundlæggende trin for at sikre en SSH-server på Linux.

Indholdsfortegnelse

Skift standardforbindelsesport

Langt den hurtigste og nemmeste måde at sikre en SSH-server på er at ændre den port, den bruger. Som standard kører SSH-serveren på port 22. For at ændre det skal du åbne et terminalvindue. Inde i terminalvinduet, SSH til den eksterne pc, der hoster SSH-serveren.

ssh [email protected]

Når du er logget ind, skal du gå fra en almindelig bruger til Root. Hvis du har root-kontoen på, er det et godt valg at logge på med su. Ellers bliver du nødt til at få adgang med sudo.

su -

eller

sudo -s

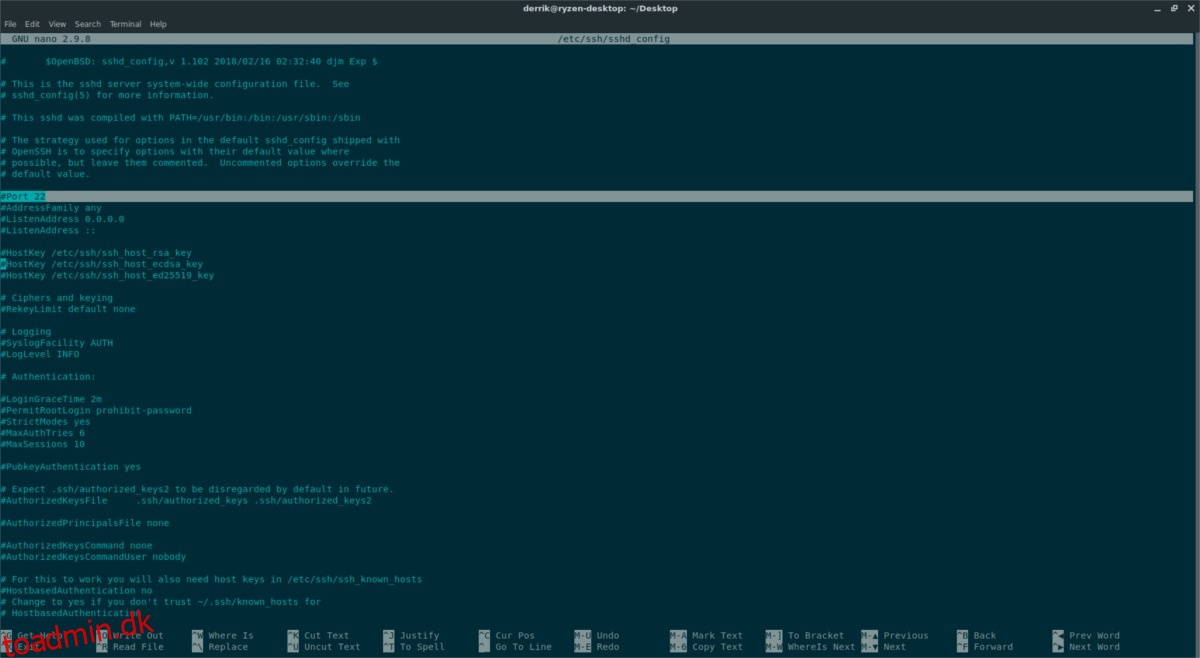

Nu hvor du har fået administratoradgang, skal du åbne SSH-konfigurationsfilen i Nano.

nano /etc/ssh/sshd_config

Rul gennem konfigurationsfilen for “Port 22”. Fjern #, hvis der er et, og skift derefter “22″ til et andet nummer. Typisk vil en port over 100, eller endda en i 1.000-intervallet, være tilstrækkelig. Når du har ændret portnummeret, skal du trykke på Ctrl + O tastaturkombinationen for at gemme redigeringerne. Afslut derefter editoren ved at trykke på Ctrl + X.

Redigering af konfigurationsfilen vil ikke straks skifte din SSH-server til at bruge den korrekte port. I stedet skal du genstarte tjenesten manuelt.

systemctl restart sshd

Kørsel af systemctl-kommandoen bør genstarte SSH-dæmonen og anvende de nye indstillinger. Hvis genstart af dæmonen mislykkes, er en anden mulighed at genstarte din SSH-servermaskine:

reboot

Efter genstart af dæmonen (eller maskinen), vil SSH ikke være tilgængelig via port 22. Som følge heraf kræver forbindelse over SSH manuelt at angive porten.

Bemærk: Sørg for at ændre “1234” med porten indstillet i SSH-konfigurationsfilen.

ssh -p 1234 [email protected]

Deaktiver adgangskodelogin

En anden god måde at sikre en SSH-server på er at fjerne password-login og i stedet gå over til at logge på via SSH-nøgler. At gå SSH-nøgleruten skaber en cirkel af tillid mellem din SSH-server og fjernmaskiner, der har din nøgle. Det er en krypteret adgangskodefil, der er svær at knække.

Opsæt med en SSH-nøgle på din server. Når du har sat tasterne op, skal du åbne en terminal og åbne SSH-konfigurationsfilen.

su -

eller

sudo -s

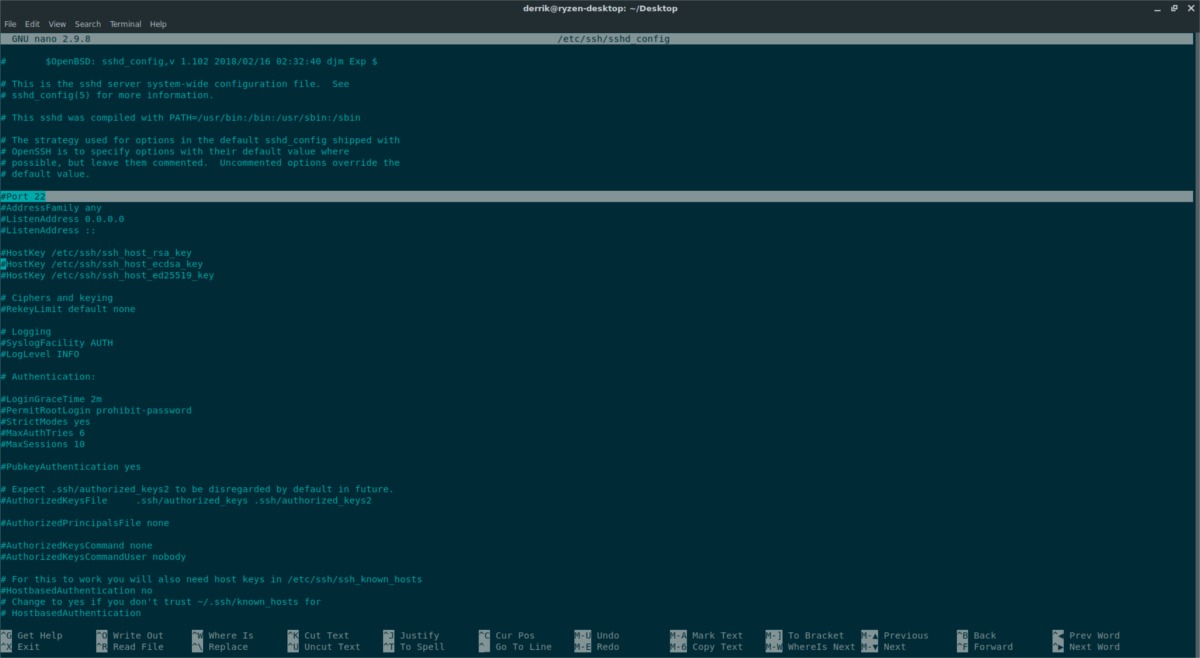

Åbn derefter konfigurationen i Nano med:

nano /etc/ssh/sshd_config

Som standard håndterer SSH-servere godkendelse via brugerens adgangskode. Hvis du har en sikker adgangskode, er dette en god vej at gå, men en krypteret SSH-nøgle på betroede maskiner er hurtigere, mere praktisk og sikker. For at afslutte overgangen til “logon uden adgangskode” skal du kigge i SSH-konfigurationsfilen. Rul gennem denne fil og find den post, der siger “PasswordAuthentication”.

Fjern #-symbolet foran “PasswordAuthentication”, og sørg for, at det har ordet “no” foran sig. Hvis alt ser godt ud, skal du gemme ændringerne i SSH-konfigurationen ved at trykke på Ctrl + O på tastaturet.

Når du har gemt konfigurationen, skal du lukke Nano med Ctrl + X og genstarte SSHD for at anvende ændringerne.

systemctl restart sshd

Hvis du ikke bruger systemd, så prøv at genstarte SSH med denne kommando i stedet:

service ssh restart

Næste gang en fjernmaskine forsøger at logge ind på denne SSH-server, vil den søge efter de korrekte nøgler og lade dem komme ind uden en adgangskode.

Deaktiver root-konto

Deaktivering af root-kontoen på din SSH-server er en måde at afbøde den skade, der kan opstå, når en uautoriseret bruger får adgang over SSH. For at deaktivere Root-kontoen er det bydende nødvendigt, at mindst én bruger på din SSH-server kan få Root via sudo. Dette vil sikre, at du stadig kan få adgang på systemniveau, hvis du har brug for det, uden root-adgangskoden.

Bemærk: vær sikker på, at de brugere, der kan få adgang til root-privilegier via sudo, har en sikker adgangskode, eller det er meningsløst at deaktivere superbrugerkontoen.

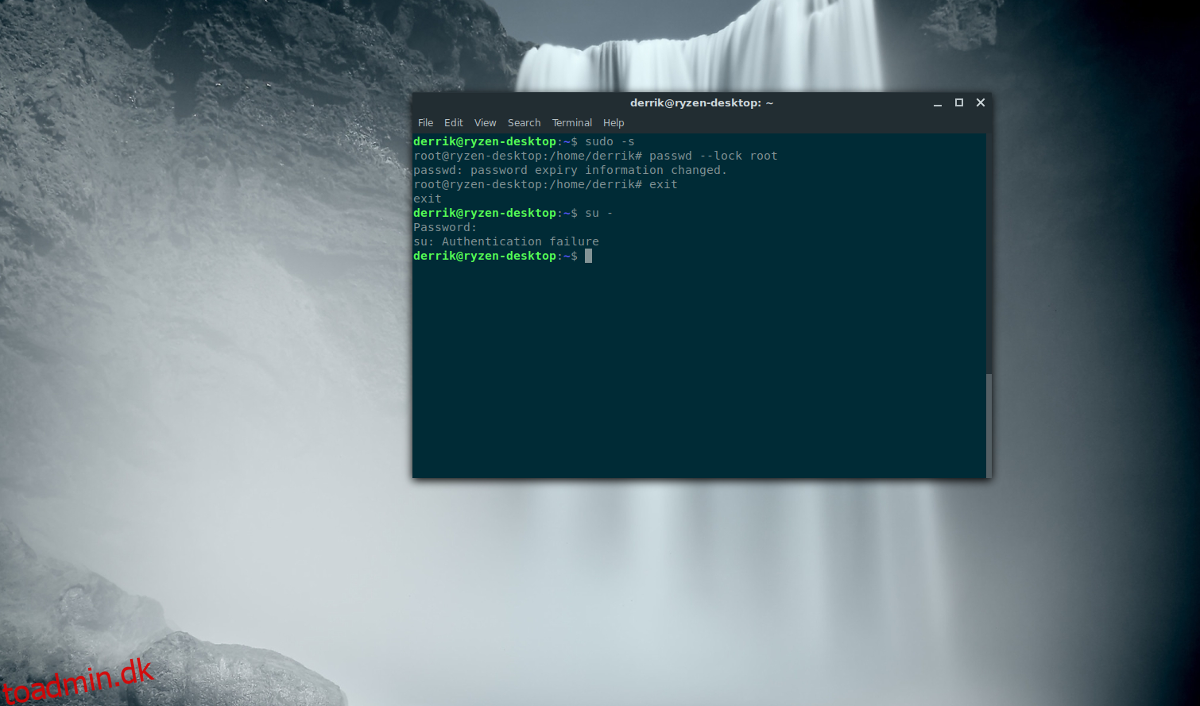

For at deaktivere root skal du hæve terminalen til superbrugerrettigheder:

sudo -s

Brug af sudo -s omgår behovet for at logge på med su, og giver i stedet en rodskal via sudoers-filen. Nu hvor skallen har superbrugeradgang, kør kodeordskommandoen og forvrænge root-kontoen med –lock.

passwd --lock root

Kørsel af ovenstående kommando forvrider root-kontoens adgangskode, så det er umuligt at logge på via su. Fra nu af kan brugere kun SSH ind som en lokal bruger og derefter skifte til en root-konto via sudo-privilegier.